Стало известно о том, что в открытом доступе оказалось всё содержимое внутреннего Git-репозитория компании Nissan North America. Причиной утечки исходных кодов приложений, диагностического программного обеспечения и веб-сервисов автопроизводителя стала учётная запись администратора, в которой использовался установленный по умолчанию пароль.

Источник говорит о том, что информация была загружена с Git-сервера, работающего на базе платформы Bitbucket. Дело в том, что для получения доступа к этому репозиторию могла использоваться стандартная учётная запись «admin» с паролем «admin». Этим и воспользовались злоумышленники, которые похитили данные и выложили их в открытом доступе.

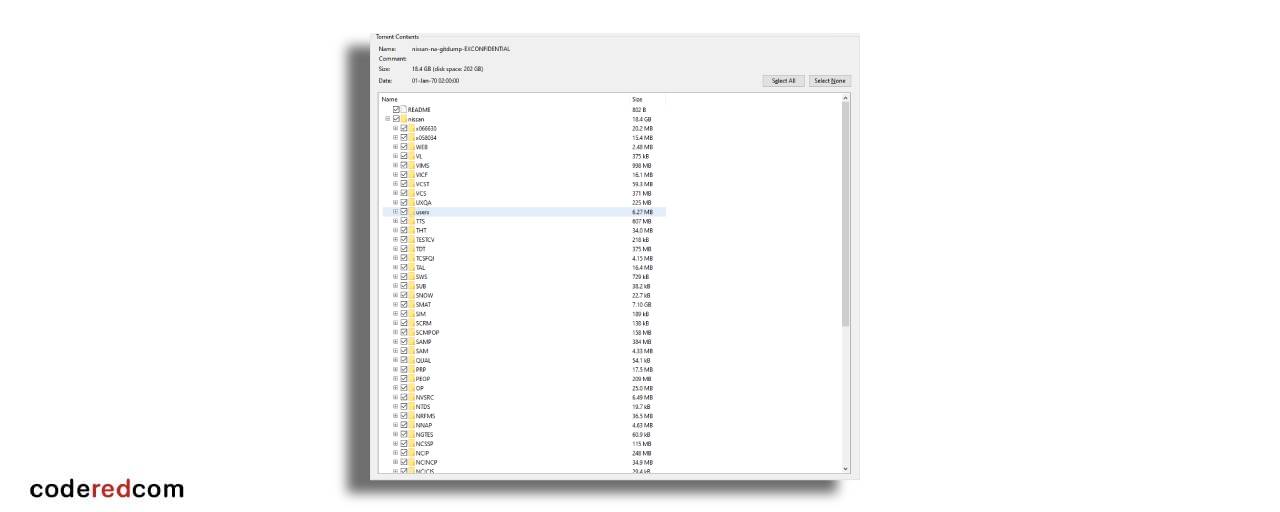

Согласно имеющимся данным, из Git-репозитория компании Nissan были похищены исходные тексты мобильных приложений, диагностического программного обеспечения, сервисов NCAR и ICAR, информационной системы для взаимодействия с дилерами, портала для управления логистикой, серверных бэкендов, внутренних информационных систем, автомобильных сервисов, нескольких программ для работы с клиентами, маркетинга и управления продажами.

Издание ZDNet пишет, что представители Nissan уже подтвердили факт утечки, но при этом подчеркнули, что личная информация клиентов, дилеров или сотрудников не пострадала. Также в компании уверены, что «в утекшем исходном коде не было информации, которая могла бы поставить под угрозу потребителей или их автомобили».

#новости