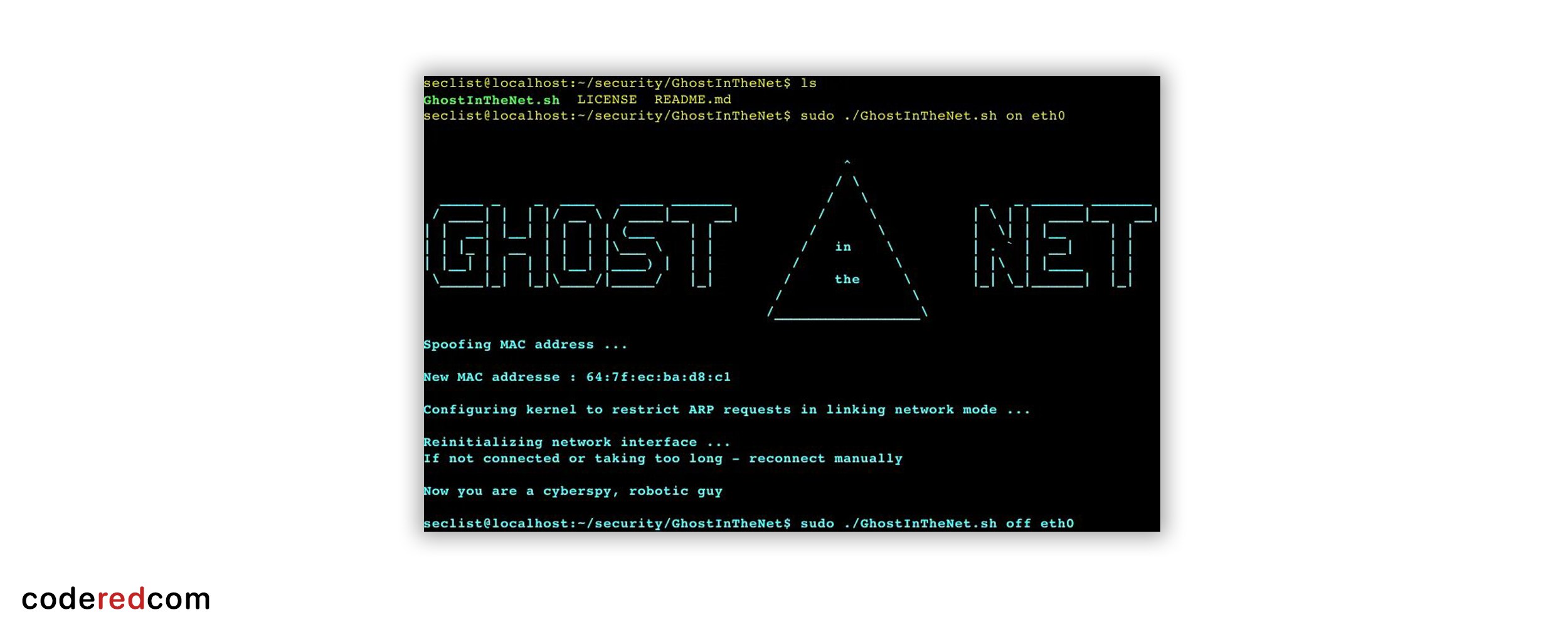

В этом обзоре рассмотрим инструмент GhostInTheNet. Он позволяет защитить хост от различного сканирования(к примеру, через nmap), от MITM атак, DDOS атак, а также анонимизировать трафик.

Однако у инструмента присутствуют некоторые ограничение. Его автор, cryptolok, не рекомендует использовать его на CISCO и производственных серверах. Также подмена MAC адреса не будет осуществлена если он жёстко прописан.

Установка и запуск

Установим GhostInTheNet с github командой

clone https://github.com/cryptolok/GhostInTheNet.gitДалее переходим в созданную директорию и ставим права на исполняемый файл

GhostInTheNet/Далее можно напрямую запускать инструмент командой

chmod +x GhostInTheNet.sh

on eth0 # вместо eth0 нужно вписать свой сетевой интерфейсНо рекомендуется перед этим отключить сетевой интерфейс

eth0 downВыключение GhostInTheNet реализуется командой

service network-manager stop

./GhostInTheNet.sh off eth0

#безопасность