ИБ-исследователь из Непала Саугат Покхарел (Saugat Pokharel) получил 13 125 долларов по программе bug bounty за обнаружение ошибки, которая раскрывала адреса электронной почты и даты рождения пользователей Instagram через интерфейс Facebook Business Suite.

Напомним, что Facebook Business Suite был представлен осенью текущего года и разработан, чтобы упростить бизнесу управление Facebook, Messenger, Instagram и WhatsApp, собрав все это в одном месте.

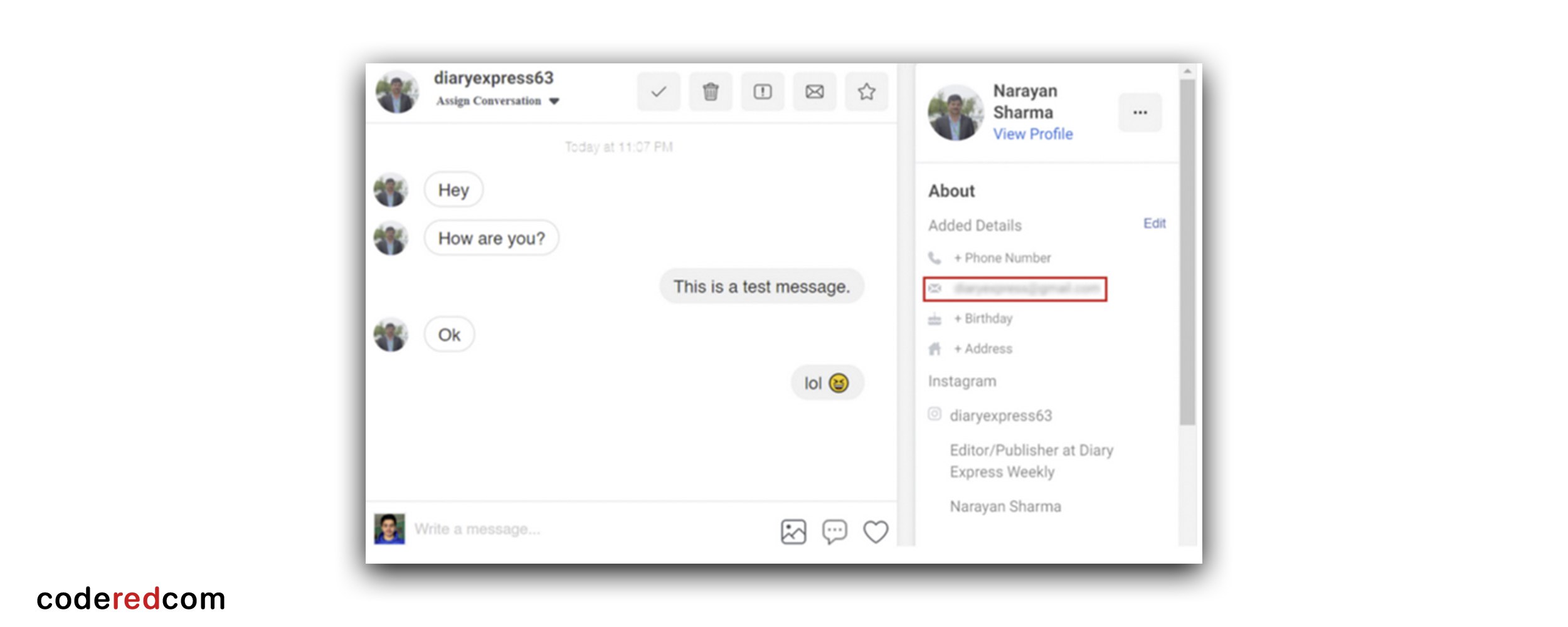

Найденную исследователем проблему нельзя назвать полноценной уязвимостью. В октябре 2020 года Покхарел просто подключил свой Instagram к Business Suite и обнаружил, что, отправляя сообщения другим пользователям, он видит адреса их электронной почты, которые по идее должны оставаться конфиденциальным. Email-адрес попросту отображался в правой части окна, и получение этой информации не требовало каких-либо манипуляций.

Исследователь установил, что ему доступны email-адреса каждого пользователя Instagram, даже тех, чьи учетные записи были закрытыми, и тех, кто не принимал личные сообщения от всех подряд.

Специалисты Facebook быстро устранили данную проблему, но, проверяя их патч, Покхарел заметил, что Business Suite так же раскрывает и даты рождения пользователей Instagram. Этот баг социальная сеть исправила лишь на этой неделе, после чего исследовать смог публично рассказать о своих находках.

#новость