На сегодняшний день достаточно одного перехода пользователя по ссылке с картинкой, чтобы узнать его IP-адрес и примерное местоположение компьютера. А создать подобную ссылку занимает буквально несколько кликов мышью.

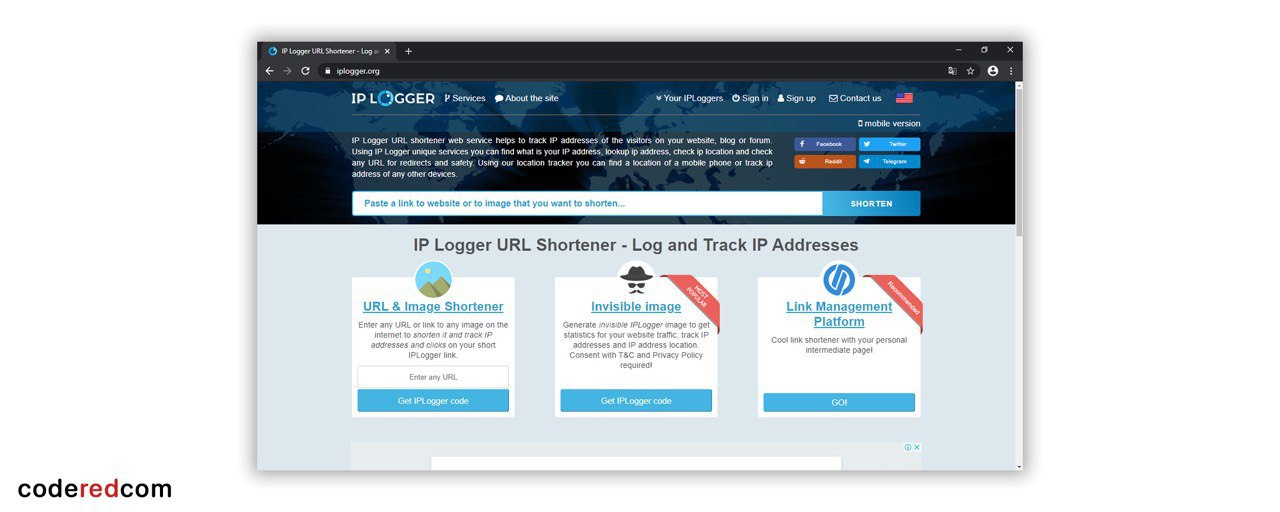

Чтобы сгенерировать ссылку с трекером, нам понадобиться сайт IPlogger, любая картинка, а также сервис сокращения ссылок и онлайн хранилище файлов.

Настройка

1. Первым делом мы загружаем любую картинку на сервис для хранения фото. Например, на Google Photo или Google Drive.

2. После того, как мы загрузили фотографию в хранилище, копируем ссылку на этот файл с помощью правой кнопки мыши.

3. Открываем сайт IPlogger и вставляем ссылку в поле «URL & Image Shortener», нажимаем кнопку «Get IPLogger coge».

4. Копируем получившуюся ссылку из поля «Your IPLogger link for collecting statistics» и переходим на сервис Bitly, чтобы замаскировать ссылку.

5. Копируем и отправляем получившуюся ссылку будущей жертве.

6. Открываем вкладку «Logged IP’s» на сайте IPlogger и ждем, пока пользователь перейдет по ссылке.

Когда жертва перейдет по ссылке, у нее откроется ничем не примечательная фотография. А у вас появится окно с IP-адресом и примерной геопозицией компьютера.

📌https://iplogger.org/

#хитрости #слежка