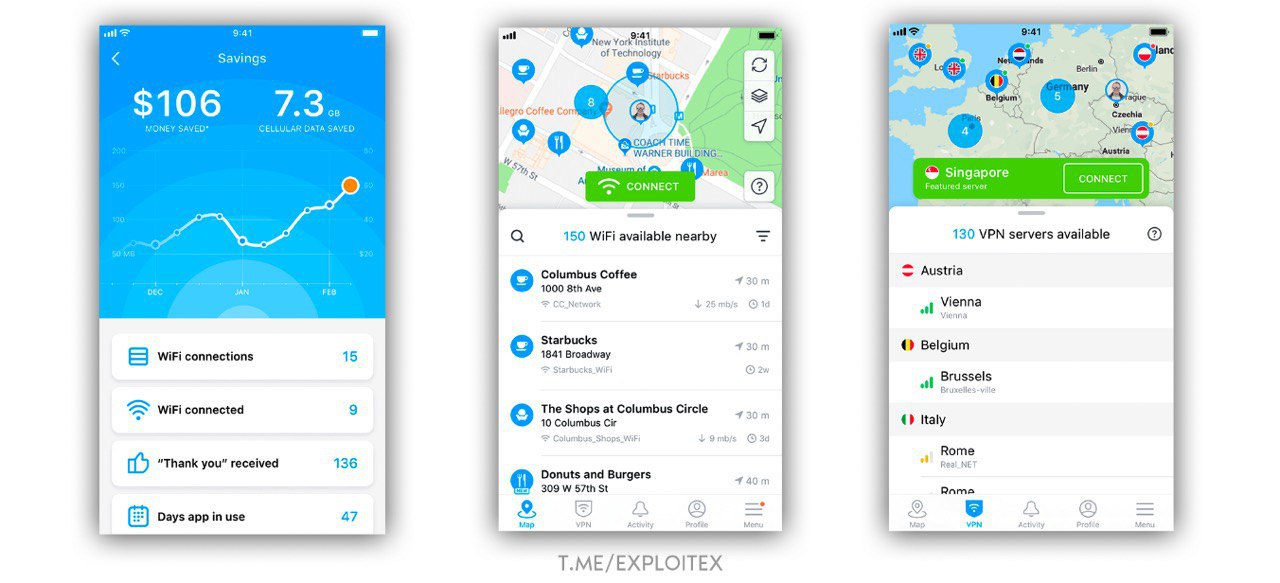

WiFi Map - Самый простой способ узнать пароль от WiFi Это приложение, в котором миллионы людей деляться паролями от точек доступа WiFi. Это НЕ средство для взлома сетей, а ваш путеводитель к бесплатному интернету.

Приложение WiFi Map представляет собой карту точек доступа по всему миру, которая на данный момент включает в себя более 1,2 млн. точек. И это не только открытые точки, но и точки WiFi в домах, учереждениях, офисах, ресторанах и тд. Все точки идут в комплекте с паролем для подключения (если он требуется).

Приложение можно использовать оффлайн. Например, собираетесь поехать в другую страну в отпуск, в приложении выбираете страну, город и скачиваете оффлайн-карту нужной локации. На карте будут все внесённые на тот момент в базу точки WiFi с паролями к ним. На местности запускаете приложение, находите ближайшую точку и тапаете по ней. Видите название и пароль. Подключаетесь. Всё.

Скачивание карт платное, но ребята с канала быдло.jazz придумали, как обойти это ограничение и выложили

крякнутый apk у себя на канале.

💾

Google Play💾

Кряк