DP

Size: a a a

2018 December 13

В смысле, мониторить? Любое новое устройство не должно втыкаться в сеть просто так, а проходить через соотв. специалистов. А уж в радиусе они что-то куда-то занесут или еще что-то где-то настроят - второй вопрос. При нарушении, например включении в сеть левого девайса - будут логи. Имейте их в паре централизованных точек, далее все и так понятно. Радиус единичная точка отказа, в малой или средней сети я бы не стал его городить и усложнять. До 200-300 хостов описанная мной схема более чем жизнеспособна, надежна и проста.

я спрашивал про переход коммуратора в режим хаба. Сейчас это ручками наблюдаем в Wireshark. А нужен какой-то анализатор трафика, который бы ловил такое безобразие, но через span-порт это не поймешь ведь

AK

В радиусе можно резервные сервера назначать, схема отказоустойчивая.

V

Вот Вам #водоканал

AK

Трансиб?

DP

опять фото с "секретных объектов" :)

AV

Dmitry Ponomarev

я спрашивал про переход коммуратора в режим хаба. Сейчас это ручками наблюдаем в Wireshark. А нужен какой-то анализатор трафика, который бы ловил такое безобразие, но через span-порт это не поймешь ведь

Почему не поймаешь? А шарком вы где смотрите? Просто на хосте конечном? Немного не понимаю, хорошо бы всю предысторию вопроса. Я вот вообще пишу на спец. сервер все широковещание в сети,на всех влан-ах. Спан для этого не нужен. Потом достаточно беглого взгляда, что бы понять, что сервер засек явно не широковещательный трафик. Если в сети проблема эта есть, поймается быстро. Трафик будет сильно выделяться на фоне арп запросов, нетбиос широковещания, дхцп и прочего. Тспдамп и текстовый вывод. Далее, примерно поняв природу трафика, что, где и как - задействуем уже и спна/рспан, смотрим вживую, рилтайм, тонко настроив, что именно и откуда снимаем, параллельно работаем в консолях и разбираемся, как так получается. Как правило все оказывается просто и "глупость, а не заговор"

DP

Почему не поймаешь? А шарком вы где смотрите? Просто на хосте конечном? Немного не понимаю, хорошо бы всю предысторию вопроса. Я вот вообще пишу на спец. сервер все широковещание в сети,на всех влан-ах. Спан для этого не нужен. Потом достаточно беглого взгляда, что бы понять, что сервер засек явно не широковещательный трафик. Если в сети проблема эта есть, поймается быстро. Трафик будет сильно выделяться на фоне арп запросов, нетбиос широковещания, дхцп и прочего. Тспдамп и текстовый вывод. Далее, примерно поняв природу трафика, что, где и как - задействуем уже и спна/рспан, смотрим вживую, рилтайм, тонко настроив, что именно и откуда снимаем, параллельно работаем в консолях и разбираемся, как так получается. Как правило все оказывается просто и "глупость, а не заговор"

Да, сейчас это на хосте и наблюдается. Собственно так и обнаружили. На сервер нужно ставить агента, который бы такое ловил. Либо это будет самописное творчество, либо готовый инструментарий. Я про второе и спрашивал. :)

AV

Alexander Kremlev

В радиусе можно резервные сервера назначать, схема отказоустойчивая.

Можно. Плюс их собственная ИБ и т.д. и т.п. А что будет, если они недоступны? Какое-то кэширование? А если недоступны и девайс перезагрузился? Сеть развалилась на сегменты и некоторым достаточно внутренних ресурсов для продолжения работы? Я когда пришел от оператора на производство, сначала тоже всем этим баловался, 82 опция дхцп сюда же, биллинг, все само, все красиво, все автоматом. Пару раз в ответку прилетело "пулеметом" и лично для себя я понял, что иногда не надо вот этого всего... Любой серверный админ в нашей большой распределенной организации готов мне плюнуть в лицо и делал это виртуально неоднократно за критику АД. Однако, в час Ч, они со своим АД прыгают все, как ошпаренные, а некоторые уже не с нами.... А я вот как тот ежик. Плачу, колюсь и продолжаю мучаться с ручной руктинной работой, которую так классно облегчает АД, политики...Не, реально облегчает, я пробовал :)

AV

Dmitry Ponomarev

Да, сейчас это на хосте и наблюдается. Собственно так и обнаружили. На сервер нужно ставить агента, который бы такое ловил. Либо это будет самописное творчество, либо готовый инструментарий. Я про второе и спрашивал. :)

Готового не знаю. Если бы это была проблема арп, что скорей всего не так, то арпвотч старенький. А так - ручная работа. Она не сложная ж, админ средней руки должен справиться. Возможно, даже без скриптования.

DP

Можно. Плюс их собственная ИБ и т.д. и т.п. А что будет, если они недоступны? Какое-то кэширование? А если недоступны и девайс перезагрузился? Сеть развалилась на сегменты и некоторым достаточно внутренних ресурсов для продолжения работы? Я когда пришел от оператора на производство, сначала тоже всем этим баловался, 82 опция дхцп сюда же, биллинг, все само, все красиво, все автоматом. Пару раз в ответку прилетело "пулеметом" и лично для себя я понял, что иногда не надо вот этого всего... Любой серверный админ в нашей большой распределенной организации готов мне плюнуть в лицо и делал это виртуально неоднократно за критику АД. Однако, в час Ч, они со своим АД прыгают все, как ошпаренные, а некоторые уже не с нами.... А я вот как тот ежик. Плачу, колюсь и продолжаю мучаться с ручной руктинной работой, которую так классно облегчает АД, политики...Не, реально облегчает, я пробовал :)

Страшно, когда вендор предлагает в технологической сети АД поднимать для SCADA серверов и т.п. А потом заказчики смотрят на эти картинки и тоже хотят АД в управляющем контуре... :(

AV

Dmitry Ponomarev

Страшно, когда вендор предлагает в технологической сети АД поднимать для SCADA серверов и т.п. А потом заказчики смотрят на эти картинки и тоже хотят АД в управляющем контуре... :(

Да я и не в управляющем против. В офисе - пожалуйста, то, что доктор прописал. В противном случае, пусть это будет тоже какой-то электронный каталог, пусть на лдап, но не АД. Отсыл к теме, у кого есть сервер, а у кого нет и что есть сервер.

AK

Чем AD страшно?

AV

Alexander Kremlev

Чем AD страшно?

Скоростью и грохотом своего падения.

DP

Да я и не в управляющем против. В офисе - пожалуйста, то, что доктор прописал. В противном случае, пусть это будет тоже какой-то электронный каталог, пусть на лдап, но не АД. Отсыл к теме, у кого есть сервер, а у кого нет и что есть сервер.

А как же авторизация для доменных юзеров на веб-морде в DMZ между технологией и КИС?

AV

Dmitry Ponomarev

А как же авторизация для доменных юзеров на веб-морде в DMZ между технологией и КИС?

А давайте мы эти веб-морды вынесем максимально от технологии и пусть они могут работать с АД. А вот данные на системы с этими мордами пусть идут из ДМЗ от систем, которые про АД и не слышали. Можно и в однонаправленном порядке.

DP

А давайте мы эти веб-морды вынесем максимально от технологии и пусть они могут работать с АД. А вот данные на системы с этими мордами пусть идут из ДМЗ от систем, которые про АД и не слышали. Можно и в однонаправленном порядке.

В идеале - да, но это значительно удорожает решение.

AV

Dmitry Ponomarev

В идеале - да, но это значительно удорожает решение.

Ну, не знаю. Может быть. У вас явно сложней и "крупней" ситуация, там где я сталкивался - не удорожает особо. Я вот даже в офисе наблюдаю порой дублирование систем авторизации. Хелпдеск еще недавно на АД не был у нас завязан, в сап-е свои учетки и т.д. и т.п. На фоне этого зоопарка уверения, что какая-то параллельная АД технология авторизации, локальные учетки или что-то вроде этого сильно нам отравит жизнь в АСУТП, улыбает. Ну, в моей конторе, по крайней мере.

AZ

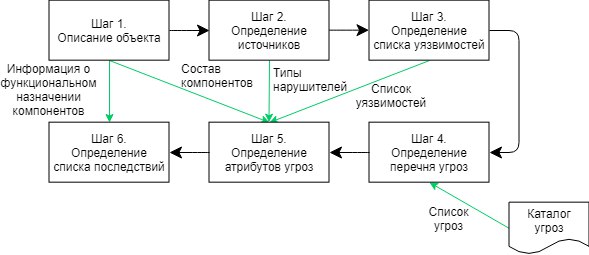

Статья Kaspersky ICS CERT: Моделирование угроз в условиях методической неопределенности. На примере типового объекта теплоэлектрогенерации с определением возможных киберфизических последствий

https://ics-cert.kaspersky.ru/reports/2018/12/11/modelirovanie-ugroz-v-usloviyakh-metodichskoy-neopredelennosti/

https://ics-cert.kaspersky.ru/reports/2018/12/11/modelirovanie-ugroz-v-usloviyakh-metodichskoy-neopredelennosti/

Без обид но для уровня ЛК это просто слабо, вот хотелось вот хотелось что то типа такого от ЛК почитать, это для банков https://m.habr.com/post/351326/