0N

Size: a a a

2020 October 21

0N

ZDNet сообщает тревожную новость о новой неустранимой уязвимости устройств Mac и MacBook.

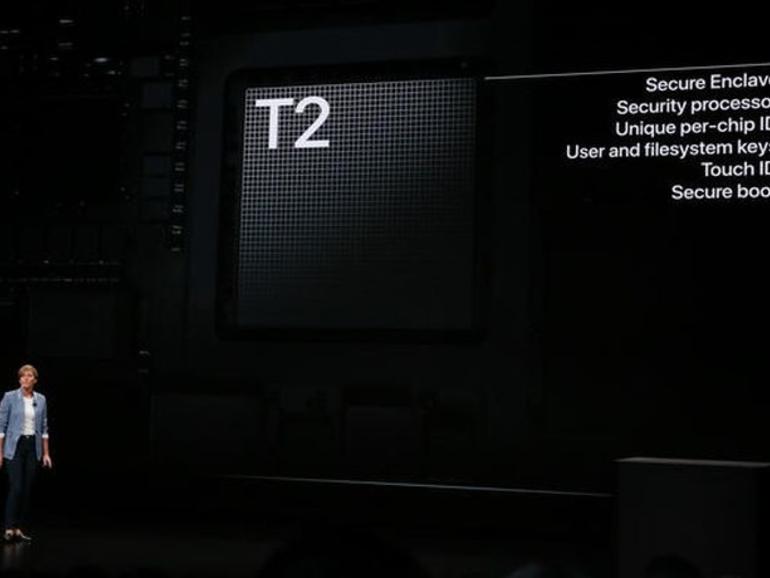

Появилась новая методика взлома вспомогательного сопроцессора T2 устройств Apple, который, помимо прочего, отвечает за криптографические операции, включая обработку паролей, TouchID и шифрование данных.

Атака состоит из объединения двух джейлбрейков для iOS - Checkm8 и Blackbird. Как оказалось они применимы и для T2. Хакер может подключиться через USB-C во время загрузки Mac и запустить эксплойты, что даст ему возможность выполнить код внутри чипа T2 и получить в нем рутовые права. Ну а в дальнейшем получить доступ ко всему содержимому атакованного Mac.

Более того, бета софта под названием Checkra1n v.0.11.0, который эксплуатирует оба джейлбрейка, уже находится в открытом доступе.

А теперь самое худое - уязвимость является аппаратной и в данный момент не может быть устранена. Единственное, что может сделать пользователь, подозревающий, что его T2 взломан, - переустановить стоящую на чипе bridgeOS с помощью Apple Configurator. И это поможет ровно до следующего применения Checkra1n.

Возможно Apple и придумают какую-либо заплатку, но, полагаем, не быстро.

До той же поры рекомендуем не оставлять без присмотра свои MacBook с конфиденциальной информацией, закрывать их в сейфы и не таскать их через пограничные переходы, где их могут изъять для "исследования".

Появилась новая методика взлома вспомогательного сопроцессора T2 устройств Apple, который, помимо прочего, отвечает за криптографические операции, включая обработку паролей, TouchID и шифрование данных.

Атака состоит из объединения двух джейлбрейков для iOS - Checkm8 и Blackbird. Как оказалось они применимы и для T2. Хакер может подключиться через USB-C во время загрузки Mac и запустить эксплойты, что даст ему возможность выполнить код внутри чипа T2 и получить в нем рутовые права. Ну а в дальнейшем получить доступ ко всему содержимому атакованного Mac.

Более того, бета софта под названием Checkra1n v.0.11.0, который эксплуатирует оба джейлбрейка, уже находится в открытом доступе.

А теперь самое худое - уязвимость является аппаратной и в данный момент не может быть устранена. Единственное, что может сделать пользователь, подозревающий, что его T2 взломан, - переустановить стоящую на чипе bridgeOS с помощью Apple Configurator. И это поможет ровно до следующего применения Checkra1n.

Возможно Apple и придумают какую-либо заплатку, но, полагаем, не быстро.

До той же поры рекомендуем не оставлять без присмотра свои MacBook с конфиденциальной информацией, закрывать их в сейфы и не таскать их через пограничные переходы, где их могут изъять для "исследования".

0d

это все хорошо, но кто-нибудь пробовал?

0d

нужна запись в принципе любой осциллограммы с осциллографа в сыром виде (небольшой кусок записи сигнала, секунд 10-20 будет достаточно) и информация с какого осциллографа она была получена

0d

сможет кто-нибудь поделиться

0d

?

B

нужна запись в принципе любой осциллограммы с осциллографа в сыром виде (небольшой кусок записи сигнала, секунд 10-20 будет достаточно) и информация с какого осциллографа она была получена

это не к сообщению про Т2 чип?

0d

нет, это отдельно вопрос

B

нет, это отдельно вопрос

ок, 5 мин

0d

в лс напишу

2020 October 22

H

Всем привет! У меня вопрос немного не по теме, но возможно вы тоже сможете подсказать. В общем, задача: хранить в зашифрованном виде адрес email и пароль. Шифруются RSA gpg-ключём при помощи утилиты PASS. Собственно, вопрос в том как лучше эти данные хранить, если есть какая-то разница: в одном файле логин и пароль или имеет смысл разделить данные на несколько файлов. Почта на попсовом бесплатном сервисе, соответственно есть опасения, что взяв список таких доменов, можно будет каким-то образом атаковать шифротекст и в итоге получить ключ либо иным способом расшифровать остальные данные в той же директории.

И

Всем привет! У меня вопрос немного не по теме, но возможно вы тоже сможете подсказать. В общем, задача: хранить в зашифрованном виде адрес email и пароль. Шифруются RSA gpg-ключём при помощи утилиты PASS. Собственно, вопрос в том как лучше эти данные хранить, если есть какая-то разница: в одном файле логин и пароль или имеет смысл разделить данные на несколько файлов. Почта на попсовом бесплатном сервисе, соответственно есть опасения, что взяв список таких доменов, можно будет каким-то образом атаковать шифротекст и в итоге получить ключ либо иным способом расшифровать остальные данные в той же директории.

Создать функцию в базе данных которая проверяет валидность данных ?

И

Всем привет! У меня вопрос немного не по теме, но возможно вы тоже сможете подсказать. В общем, задача: хранить в зашифрованном виде адрес email и пароль. Шифруются RSA gpg-ключём при помощи утилиты PASS. Собственно, вопрос в том как лучше эти данные хранить, если есть какая-то разница: в одном файле логин и пароль или имеет смысл разделить данные на несколько файлов. Почта на попсовом бесплатном сервисе, соответственно есть опасения, что взяв список таких доменов, можно будет каким-то образом атаковать шифротекст и в итоге получить ключ либо иным способом расшифровать остальные данные в той же директории.

таак, перечитал, но ничего не понял. Думал про хранение паролей логинов в бд. Можно подробнее как применяется это всё ?