AA

Size: a a a

2018 December 13

Может у человека вообще ldap нету

KO

Это тоже вариант)

С

а запросить группы нельзя в claims?

PP

> а запросить группы нельзя в claims?

имеешь ввиду во время /login? можно, но тут еще дальнейшее членство в группе как-то надо отслеживать

имеешь ввиду во время /login? можно, но тут еще дальнейшее членство в группе как-то надо отслеживать

KO

Да, все это костылями делается. Есть scim, но его на самом деле и нет негде толком.

С

дальнейшее членство в группе всё равно скорее всего через перелогин, т.к. политики привящаны к токену. Новая группа = новая политика = новый токен

RR

google не предоставляет при oauth авторизации информацию о группах пользователей

RR

При чем если купить гугл за 15 баксов за юзера то там есть лдап и в нем вроде группы есть

PP

> дальнейшее членство в группе всё равно скорее всего через перелогин

Так если мы ранее для identity/group в vault прицепили политику, а затем добавили туда identity/entity пользователя ему не придется перелогиниваться. Политика ведь наследуется от group.

Ну т.е. привязка/отвязка к/от group не ведет к перелогину и новой генерации токена

Так если мы ранее для identity/group в vault прицепили политику, а затем добавили туда identity/entity пользователя ему не придется перелогиниваться. Политика ведь наследуется от group.

Ну т.е. привязка/отвязка к/от group не ведет к перелогину и новой генерации токена

PP

> При чем если купить гугл за 15 баксов за юзера то там есть лдап и в нем вроде группы есть

15 не хило так..

15 не хило так..

AA

Это не гугл жадный это протокол OAuth2 не предполагает какие-то группы передавать.

С

oauth предполагает,. afaik общую схему - claims, где можно передавать что угодно

С

> Так если мы ранее для identity/group в vault прицепили политику, а затем добавили туда identity/entity пользователя ему не придется перелогиниваться. Политика ведь наследуется от group.

если политика сгенерирована по шаблону, содержащему данные из identity, то может быть и так, но во всех остальных случаях к токену привязывается политика, и если членство в группе подразумевает добавление-удаление политики, то я сомневаюсь, что это применится к существующему токену без отдельных приседаний с бубном

если политика сгенерирована по шаблону, содержащему данные из identity, то может быть и так, но во всех остальных случаях к токену привязывается политика, и если членство в группе подразумевает добавление-удаление политики, то я сомневаюсь, что это применится к существующему токену без отдельных приседаний с бубном

PP

хм, интересно, нужно попробовать посмотреть

PP

JFYI, проверил. Если пользователя с entity добавить в группу с определенной политикой, то для того чтобы применилась политика перелогиниваться не надо. Тожесамое при удалении

/ # vault read secret/group-qa

Error reading secret/group-qa: Error making API request.

URL: GET http://127.0.0.1:8200/v1/secret/group-qa

Code: 403. Errors:

* 1 error occurred:

* permission denied

/ # vault read secret/group-qa

WARNING! The following warnings were returned from Vault:

* Invalid path for a versioned K/V secrets engine. See the API docs for the

appropriate API endpoints to use. If using the Vault CLI, use 'vault kv get'

for this operation.

/ # vault read secret/group-qa

Error reading secret/group-qa: Error making API request.

URL: GET http://127.0.0.1:8200/v1/secret/group-qa

Code: 403. Errors:

* 1 error occurred:

* permission denied

PP

В другой консоле включал entity в группу с политикой на разрешение чтения

secret/group-qaPP

Ну т.е. можно попробовать с синхронизацие Gsuit заморочиться в entity и группы

V

Кстати, друзья. Если кто-то желает о чем-то поделиться с коллегами в формате доклада, или наоборот на что-то есть спрос, не стесняйтесь, пишите, и мы организуем митап :)

2018 December 18

N

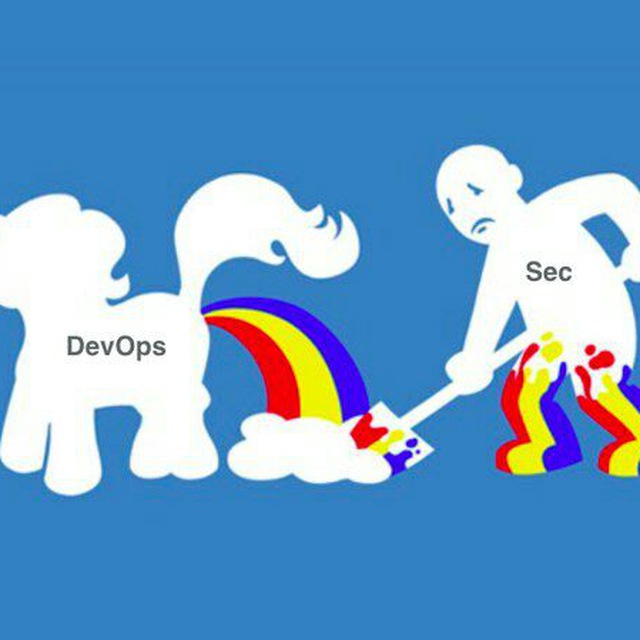

Preferred Qualifications:

Around 5 years of experience as DevSecOps in an large scale environment

)))

Самому термину дай бог 5 лет)

Around 5 years of experience as DevSecOps in an large scale environment

)))

Самому термину дай бог 5 лет)

NB

Ну так классика же, не? Стаж 30 лет возраст не больше 25