СБ

Size: a a a

2020 June 23

KT

Господа, есть вообще адекватные способы сделать cloudformation cross account сетап?

Stackset?

PY

ну или со stdin его возьми

спасибо, нашел другой способ )

- |

./amazonmq-cli <<EOF

connect --broker source-2-aws-broker

list-queues

browse-messages --queue ActiveMQ.DLQ

EOF

- |

./amazonmq-cli <<EOF

connect --broker source-2-aws-broker

list-queues

browse-messages --queue ActiveMQ.DLQ

EOF

PY

что и есть - взять с stdin

а, понял, буду иметь ввиду, ))

S

Stackset?

я вот его когда-то ковырял, но там же стеки должны быть одни и те же. То есть темплейт 1, а амазон его уже раскладывает в разные аккаунты

KT

все так

KT

а тебе какой сетап нужен?

S

короче, у нас route53 менеджится в отдельном аккаунте. Вышла статья недавно https://aws.amazon.com/about-aws/whats-new/2020/06/aws-certificate-manager-extends-automation-certificate-issuance-via-cloudformation/ я бы хотел за один прогон aws cloudformation deploy сетапить серт для API Gateway, но подтверждающие dns записи сделать в другом аккаунте

S

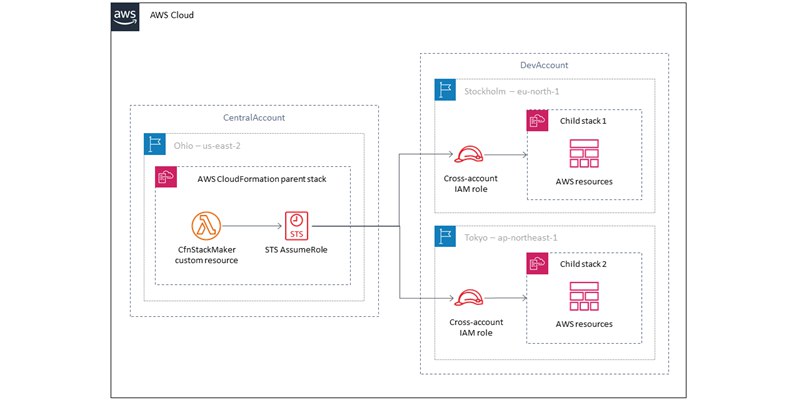

https://aws.amazon.com/blogs/infrastructure-and-automation/multiple-account-multiple-region-aws-cloudformation/ вот есть такое, но мне не нравится городить доп лямбду

KT

короче, у нас route53 менеджится в отдельном аккаунте. Вышла статья недавно https://aws.amazon.com/about-aws/whats-new/2020/06/aws-certificate-manager-extends-automation-certificate-issuance-via-cloudformation/ я бы хотел за один прогон aws cloudformation deploy сетапить серт для API Gateway, но подтверждающие dns записи сделать в другом аккаунте

ты ж котик!

KT

у меня была такая же ситуация

KT

но мы в итоге просто сделали подзону и положили ее в наш аккаунт