ED

Size: a a a

2019 February 19

ну как.. например никто же при настройке РЗА не тестирует авари и прочее наживую. используют дорогостоящее тестовое оборудваоние.. в других частях так же.

ED

да и уровень лабораторий разный.. западные компании могут целый завод сделать, тогда тестируй не хочу, максимально возможное приближение к реальности .. но ценники такой лаборатории конечно серьезные

AK

Я думаю у многих бюджет сильно ограничен, даже лишний аппаратный ключ защиты не все могут позволить, чтобы софт запустить.

v

скорее дело в обосновании огромного бюджета на такие вот лабы..

ED

Лаборатории в том или ином виде у многих есть, ну и мы стараемся на том же ПХДэйс посмотреть как себя ведет оборудование и софт под реальным напором атак., в реальности такой активности в еденицу времени не встретишь. но понемноу картина собирается, хотя работы еще мнооого

ED

от нмапа кстати давно уже не видел чтобы какое-то железо ложилось промышленное, разве что экзотическое... ИоТ, дачики умные, камеры, вот там да...

AK

Я собрал лабу для тестов именно средств защиты ics, сейчас сценарии атак собираю различные. Результаты интересные, отрезвляют.

MY

Лаборатории в том или ином виде у многих есть, ну и мы стараемся на том же ПХДэйс посмотреть как себя ведет оборудование и софт под реальным напором атак., в реальности такой активности в еденицу времени не встретишь. но понемноу картина собирается, хотя работы еще мнооого

если конечно хонипот в открытый доступ не бросить), хотя уже на них не так реагируют

DK

от нмапа кстати давно уже не видел чтобы какое-то железо ложилось промышленное, разве что экзотическое... ИоТ, дачики умные, камеры, вот там да...

Это были хьюлеттовские принтеры, и их было до фига в подсетке. При получении нестандартного пакета на порт они начинали плеваться чистыми листами бумаги. Пока их все перезагрузили, пока в кучах бумаги нашли отпечатанные накладные - сутки прошли.

ED

я к тому, что например останвока установки на заводе обойдется дороже... а например если домну стопанут, то надо строить новую

И

Поэтому на таких объектах правило "не разрешали - не трогай" соблюдается неукоснительно

А как тогда проводится пентест таких частей? Ведь если трогать нельзя, как проверить?

DK

Иван

А как тогда проводится пентест таких частей? Ведь если трогать нельзя, как проверить?

Пентестер информирует координатора: "Я могу сделать вот это, результат может быть вот таким, возможны вот такие полочные эффекты" Дальше есть три варианта:

1. Заказчик просто признает, что действие будет успешным и дает пентестеру дополнительные возможности, которые он получил бы при успешной эксплуатации (так делают, например, с опасными эксплойтами к AD или гипервизору)

2. Откладывают проверку до технологического окна

3. Проверяют на лабе, дальше п. 1.

1. Заказчик просто признает, что действие будет успешным и дает пентестеру дополнительные возможности, которые он получил бы при успешной эксплуатации (так делают, например, с опасными эксплойтами к AD или гипервизору)

2. Откладывают проверку до технологического окна

3. Проверяют на лабе, дальше п. 1.

AV

Пентестер информирует координатора: "Я могу сделать вот это, результат может быть вот таким, возможны вот такие полочные эффекты" Дальше есть три варианта:

1. Заказчик просто признает, что действие будет успешным и дает пентестеру дополнительные возможности, которые он получил бы при успешной эксплуатации (так делают, например, с опасными эксплойтами к AD или гипервизору)

2. Откладывают проверку до технологического окна

3. Проверяют на лабе, дальше п. 1.

1. Заказчик просто признает, что действие будет успешным и дает пентестеру дополнительные возможности, которые он получил бы при успешной эксплуатации (так делают, например, с опасными эксплойтами к AD или гипервизору)

2. Откладывают проверку до технологического окна

3. Проверяют на лабе, дальше п. 1.

А если пентестер сам не знает/ошибается в оценке результата, что может быть, если он сделает то-то?

DK

А если пентестер сам не знает/ошибается в оценке результата, что может быть, если он сделает то-то?

Это его риск

DK

Тот же nmap - никто не ожидал такого эффекта

AV

Тот же nmap - никто не ожидал такого эффекта

Одно дело офис... риск может быть неприемлимым для всех и скорей всего так и буде

DK

Одно дело офис... риск может быть неприемлимым для всех и скорей всего так и буде

Совсем снять с себя риски не получится, ошибиться могут все. Это уже вопрос опыта и осторожности конкретного исполнителя

2019 February 20

AS

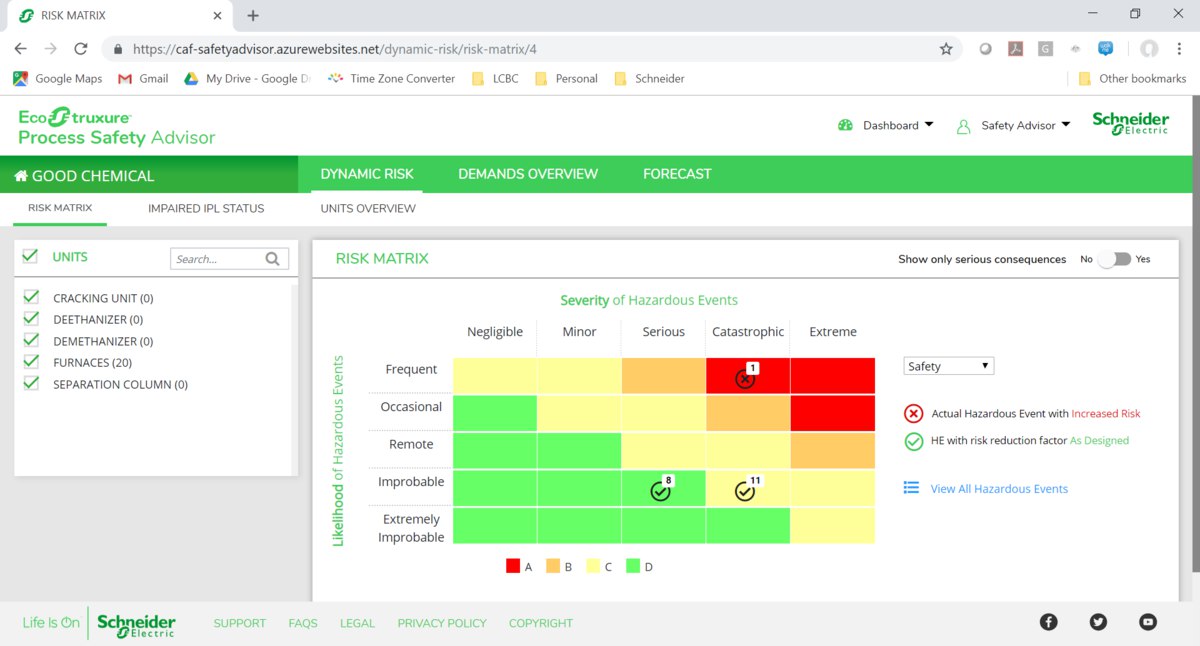

<sarcasm> Системы аварийной защиты ПАЗ/SIS должны быть в изолированной сети? Забудьте! Время подключать их к облакам/Industrial Internet of Thinks </sarcasm>

Safety has historically been, and still is for many, an entity unto itself. Safety systems often have their own dedicated controllers and networks, intentionally kept separate from other industrial systems to ensure operational and personal safety.

Because of this separateness that characterizes the bulk of industrial safety technologies, safety is not a term often heard within the context of Industrial Internet of Things (IIoT) discussions. But when you look at safety from a data perspective, it’s easy to see why it’s well-suited for IIoT.

That’s the direction from which Schneider Electric is approaching industrial safety with the release of its EcoStruxure Process Safety Advisor…

https://www.automationworld.com/article/industry-type/continuous-process/iiot-gets-applied-safety

Safety has historically been, and still is for many, an entity unto itself. Safety systems often have their own dedicated controllers and networks, intentionally kept separate from other industrial systems to ensure operational and personal safety.

Because of this separateness that characterizes the bulk of industrial safety technologies, safety is not a term often heard within the context of Industrial Internet of Things (IIoT) discussions. But when you look at safety from a data perspective, it’s easy to see why it’s well-suited for IIoT.

That’s the direction from which Schneider Electric is approaching industrial safety with the release of its EcoStruxure Process Safety Advisor…

https://www.automationworld.com/article/industry-type/continuous-process/iiot-gets-applied-safety

RK

я кстати также в спеках филдбаса [тысячи их: 19] читал "все хотят один нетворк"