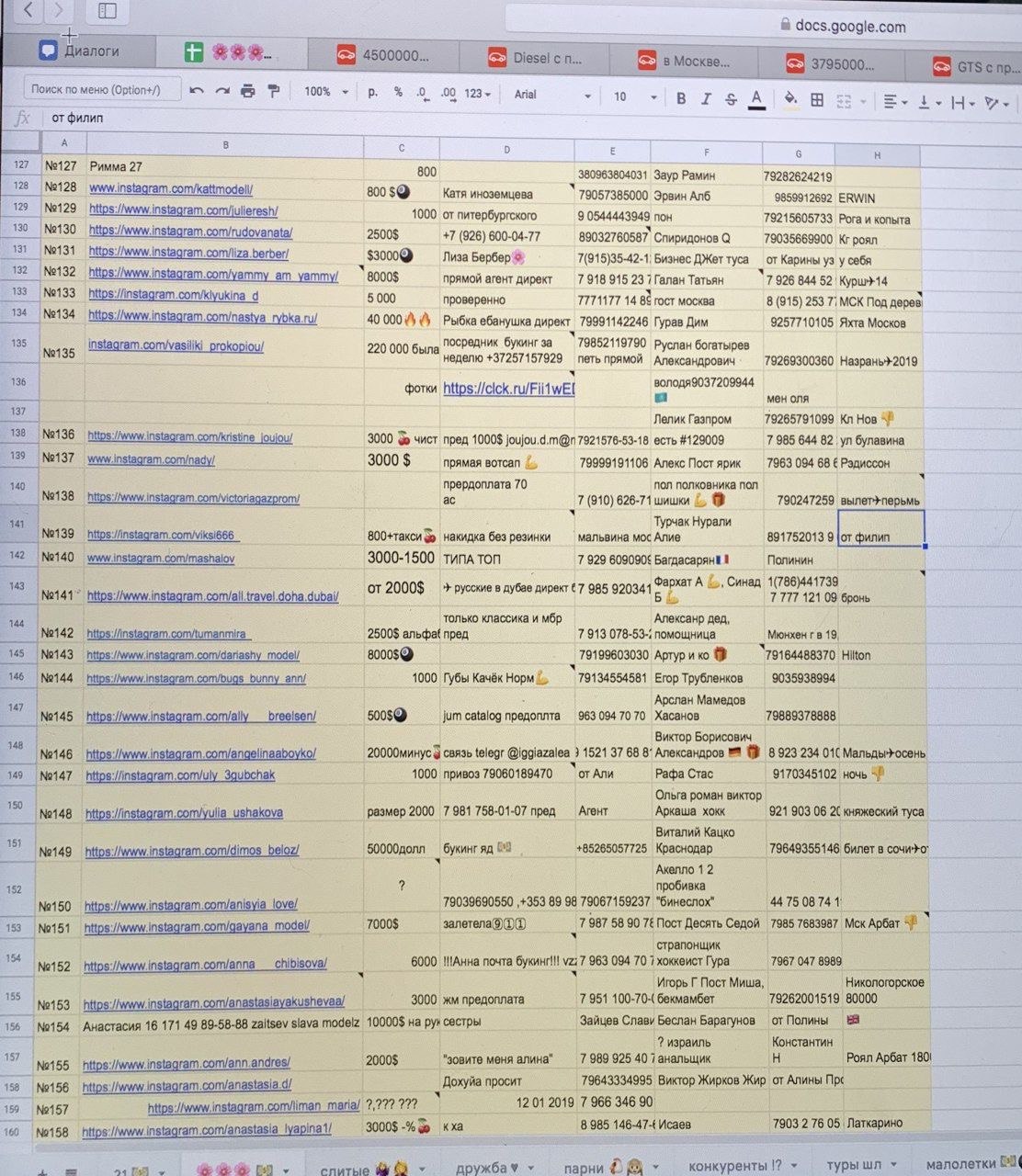

Сегодня многие паблики были взбудоражены фотографией фрагмента базы эскортниц со ссылками на instagram, ценами, данными агентов и последних клиентов. Недвусмысленные комментарии к записям позволяют предположить, что эскортом представленные в списке девушки и юноши не ограничиваются.

На фоне других особенно выделяются две модели. И первое, что бросается в глаза - это чрезвычайно высокая цена, которую просят за их услуги.

Попробуем разобраться.

В 220 000 долларов оценивает проведенное с ней время модель Светлана из Петербурга, которой, на минуточку...12 лет!

В качестве номера агента девочки указан телефон 89852119790, принадлежащий известному в широких кругах Петру Листерману, владельцу агенства V.I.P. знакомств.

А вот в качестве клиента фигурирует некий "Богатырев Руслан Александрович”, с телефоном 89269300360.

Если вбить этот номер в Numbuster, становится видно что у разных людей этот номер записан как: "Найти мелких", "малышки 11-13 лет”, "Руслан Александрович Богатырев”, "Руслан Назрань".

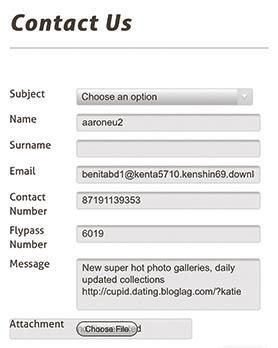

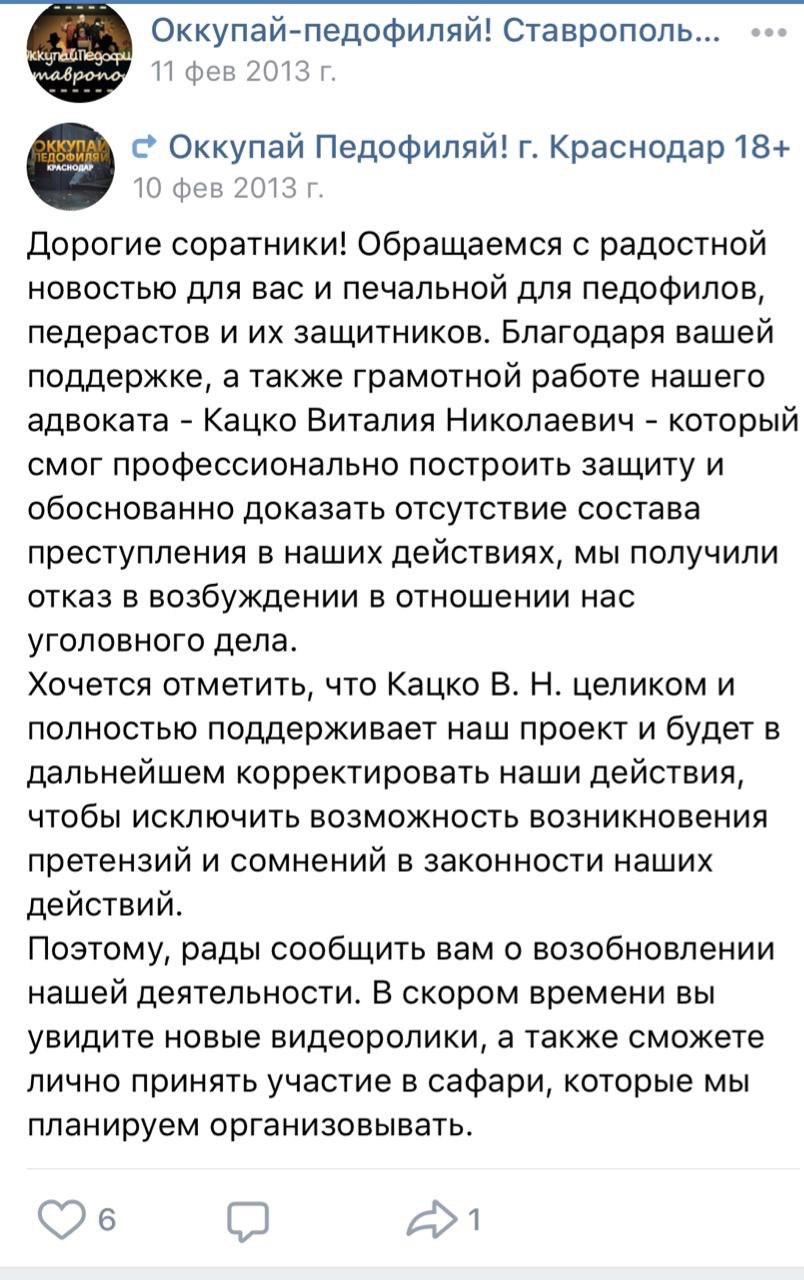

Вторая анкета, которая привлекает внимание, принадлежит 11-летнему Диме, тоже жителю Петербурга. Время, проведенное с ним, оценивается уже в 50 тысяч долларов. В качестве контактов агента указан номер гонконгского провайдера IP-телефонии, а вот номер клиента - 89649355146 принадлежит некоему “Виталию Кацко, Краснодар”. И тут снова приходит на помощь Numbuster. В различных записных книжках он записан как: "Виталий Адвокат Сочи", "Педофил Кацков", "Педо Тема", "Виталий Адвокат”. Беглый поиск в Яндекс.Картах выдает нам адвокатское бюро "Сила Слова” из города Краснодар, одним из учредителей которого является Виталий Кацко, бывший сотрудник Прокуратуры и Следственного комитета.

Мы не можем ручаться за правдивость данной информации, но надеемся, что теперь, когда все это оказалось в открытом доступе, правоохранительные органы разберутся.

@In4security