Size: a a a

2020 February 06

2020 February 07

#Новости

1. Заголовок X-Client-Data как метод идентификации пользователей Chrome.

Читать далее...

2. Заказ на пиццу выдал местоположение оператора одного из старейших DDoS-сервисов.

Читать далее...

3. Bitbucket использовался для распространения малвари, которую загрузили более 500 000 раз.

Читать далее...

4. Проблема в WhatsApp позволяла получить доступ к локальным файлам.

Читать далее...

1. Заголовок X-Client-Data как метод идентификации пользователей Chrome.

Читать далее...

2. Заказ на пиццу выдал местоположение оператора одного из старейших DDoS-сервисов.

Читать далее...

3. Bitbucket использовался для распространения малвари, которую загрузили более 500 000 раз.

Читать далее...

4. Проблема в WhatsApp позволяла получить доступ к локальным файлам.

Читать далее...

2020 February 08

#Новости

1. Киберпреступники эксплуатировали уязвимость в API Twitter.

Читать далее...

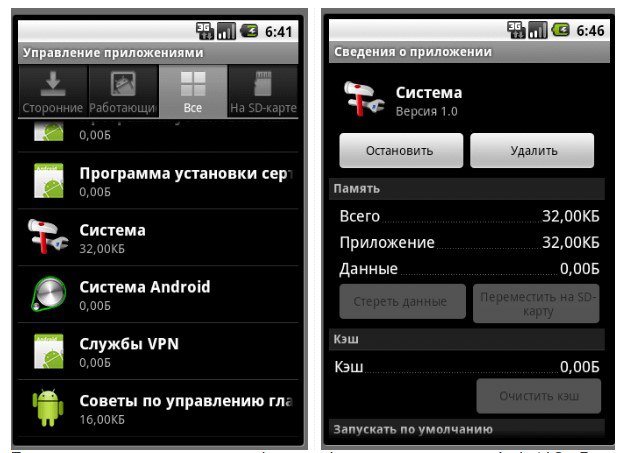

2. Пользователи Android жалуются на загадочное исчезновение файлов.

Читать далее...

3. Вымогатель RobbinHood устанавливает на компьютеры жертв уязвимые драйверы Gigabyte.

Читать далее...

4. Критический Bluetooth-баг в Android не требует взаимодействия с пользователем.

Читать далее...

1. Киберпреступники эксплуатировали уязвимость в API Twitter.

Читать далее...

2. Пользователи Android жалуются на загадочное исчезновение файлов.

Читать далее...

3. Вымогатель RobbinHood устанавливает на компьютеры жертв уязвимые драйверы Gigabyte.

Читать далее...

4. Критический Bluetooth-баг в Android не требует взаимодействия с пользователем.

Читать далее...

2020 February 09

#Новости

1. Некорректная конфигурация Docker Registry ставит под угрозу организации.

Читать далее...

2. Уязвимость в Realtek HD Audio Driver позволяла загружать DLL-библиотеки.

Читать далее...

3. Chrome начнёт блокировать загрузку файлов по HTTP.

Читать далее...

4. Через сайт CNET распространяется малварь.

Читать далее...

1. Некорректная конфигурация Docker Registry ставит под угрозу организации.

Читать далее...

2. Уязвимость в Realtek HD Audio Driver позволяла загружать DLL-библиотеки.

Читать далее...

3. Chrome начнёт блокировать загрузку файлов по HTTP.

Читать далее...

4. Через сайт CNET распространяется малварь.

Читать далее...

2020 February 10

#Новости

1. Уязвимость в systemd, потенциально позволяющая повысить свои привилегии.

Читать далее...

2. Ученые смогли украсть данные с физически изолированного ПК, отслеживая яркость экрана.

Читать далее...

3. Графические планшеты Wacom шпионят за своими владельцами.

Читать далее...

4. Пользователи Windows 7 потеряли возможность выключить ПК.

Читать далее...

1. Уязвимость в systemd, потенциально позволяющая повысить свои привилегии.

Читать далее...

2. Ученые смогли украсть данные с физически изолированного ПК, отслеживая яркость экрана.

Читать далее...

3. Графические планшеты Wacom шпионят за своими владельцами.

Читать далее...

4. Пользователи Windows 7 потеряли возможность выключить ПК.

Читать далее...

#Обучение

Сокрытие следов через модификацию файловых атрибутов при помощи модуля Timestomp в Metasploit

Читать далее...

Сокрытие следов через модификацию файловых атрибутов при помощи модуля Timestomp в Metasploit

Читать далее...

2020 February 11

#Новости

1. СМИ рассказали, как проходит тестирование «суверенного Рунета».

Читать далее...

2. Масштабная DDoS-атака отключила четверть интернета в Иране.

Читать далее...

3. Хак-группа OurMine дефейснула аккаунты Facebook в социальных сетях.

Читать далее...

4. Эксперты разработали систему, способную обмануть модели ИИ от Google.

Читать далее...

1. СМИ рассказали, как проходит тестирование «суверенного Рунета».

Читать далее...

2. Масштабная DDoS-атака отключила четверть интернета в Иране.

Читать далее...

3. Хак-группа OurMine дефейснула аккаунты Facebook в социальных сетях.

Читать далее...

4. Эксперты разработали систему, способную обмануть модели ИИ от Google.

Читать далее...

2020 February 12

#Новости

1. В ПО Boeing 737 Max обнаружена очередная уязвимость.

Читать далее...

2. Android 10 выводит из строя некоторые модели Sony Xperia.

Читать далее...

3. ФБР предупредило о росте количества атак на цепочки поставок.

Читать далее...

4. Власти РФ поддержали законопроекты об идентификации пользователей e-mail.

Читать далее...

1. В ПО Boeing 737 Max обнаружена очередная уязвимость.

Читать далее...

2. Android 10 выводит из строя некоторые модели Sony Xperia.

Читать далее...

3. ФБР предупредило о росте количества атак на цепочки поставок.

Читать далее...

4. Власти РФ поддержали законопроекты об идентификации пользователей e-mail.

Читать далее...

2020 February 13

#Новости

1. Google обяжет владельцев устройств Nest использовать двухфакторную аутентификацию.

Читать далее...

2. Microsoft исправила 0Day-уязвимость в IE.

Читать далее...

3. Серверы Jenkins могут использоваться для амплификации DDoS-атак.

Читать далее...

4. Криптовалютная биржа Altsbit объявила о закрытии из-за кибератаки.

Читать далее...

1. Google обяжет владельцев устройств Nest использовать двухфакторную аутентификацию.

Читать далее...

2. Microsoft исправила 0Day-уязвимость в IE.

Читать далее...

3. Серверы Jenkins могут использоваться для амплификации DDoS-атак.

Читать далее...

4. Криптовалютная биржа Altsbit объявила о закрытии из-за кибератаки.

Читать далее...

#Обучение

Базы данных IP адресов организаций и географических мест (материков, стран, провинций и городов)

Читать далее...

Базы данных IP адресов организаций и географических мест (материков, стран, провинций и городов)

Читать далее...