O

Size: a a a

2020 February 20

а завтра чую будет тянуть до 1909

мгновенно

s

господа а кто подскажет как определить программу открывшую https соединение в наружу

s

нетстатом вижу

DK

господа а кто подскажет как определить программу открывшую https соединение в наружу

Resmon?

AG

Не так давно спрашивал про совет по поводу шифрования SSD на ноуте без TPM.

В итоге включил аппаратное шифрование на SSD (пришлось переустанавливать систему и все проги из-за Secure Erase), проапгрейдился до Pro и включил Bitlocker, в биос включил Secure boot и поставил пароль на вход. Так что при включении данные достать вряд ли получится, если ноут будет утерян. Разницы в скорости запуска программ и системы на глаз не заметил.

По выходе из сна спрашивается только ПИН-код пользователя, чтобы залогиниться. Вопрос -- как сложно будет добраться до данных в этом случае?

В итоге включил аппаратное шифрование на SSD (пришлось переустанавливать систему и все проги из-за Secure Erase), проапгрейдился до Pro и включил Bitlocker, в биос включил Secure boot и поставил пароль на вход. Так что при включении данные достать вряд ли получится, если ноут будет утерян. Разницы в скорости запуска программ и системы на глаз не заметил.

По выходе из сна спрашивается только ПИН-код пользователя, чтобы залогиниться. Вопрос -- как сложно будет добраться до данных в этом случае?

я бы не рекомендовал использовать аппаратное шифрование, более того, явно бы запретил его через политики

практика показывает, что аппаратное шифрование бывает реализовано крайне скверно и вендор накопителя это не исправит, пока его носом не ткнут

например, у Crucial накопитель шифровал данные длинным стойким ключом, затем клал ключ рядышком с данными в открытом виде и этот ключ не генерировался на основе пароля пользователя, т.е. сам контроллер сверял введенный пароль с правильным, и если совпало - брал ключ и расшифровывал данные

таким образом, достаточно было просто выпаять флеш, найти там ключ шифрования и усё, знать при этом пароль пользователя необязательно

программное шифрование целиком реализовано Microsoft и если там найдётся уязвимость, во-первых, вопрос решится установкой обновления Windows (а не перепрошивкой накопителя), во-вторых, Bitlocker изучает больше исследователей, чем прошивку конкретного накопителя, а в-третьих, скорость программного шифрования несущественно уступает скорости аппаратного.

практика показывает, что аппаратное шифрование бывает реализовано крайне скверно и вендор накопителя это не исправит, пока его носом не ткнут

например, у Crucial накопитель шифровал данные длинным стойким ключом, затем клал ключ рядышком с данными в открытом виде и этот ключ не генерировался на основе пароля пользователя, т.е. сам контроллер сверял введенный пароль с правильным, и если совпало - брал ключ и расшифровывал данные

таким образом, достаточно было просто выпаять флеш, найти там ключ шифрования и усё, знать при этом пароль пользователя необязательно

программное шифрование целиком реализовано Microsoft и если там найдётся уязвимость, во-первых, вопрос решится установкой обновления Windows (а не перепрошивкой накопителя), во-вторых, Bitlocker изучает больше исследователей, чем прошивку конкретного накопителя, а в-третьих, скорость программного шифрования несущественно уступает скорости аппаратного.

s

Resmon?

спасибо, все что хотел - увидел

VS

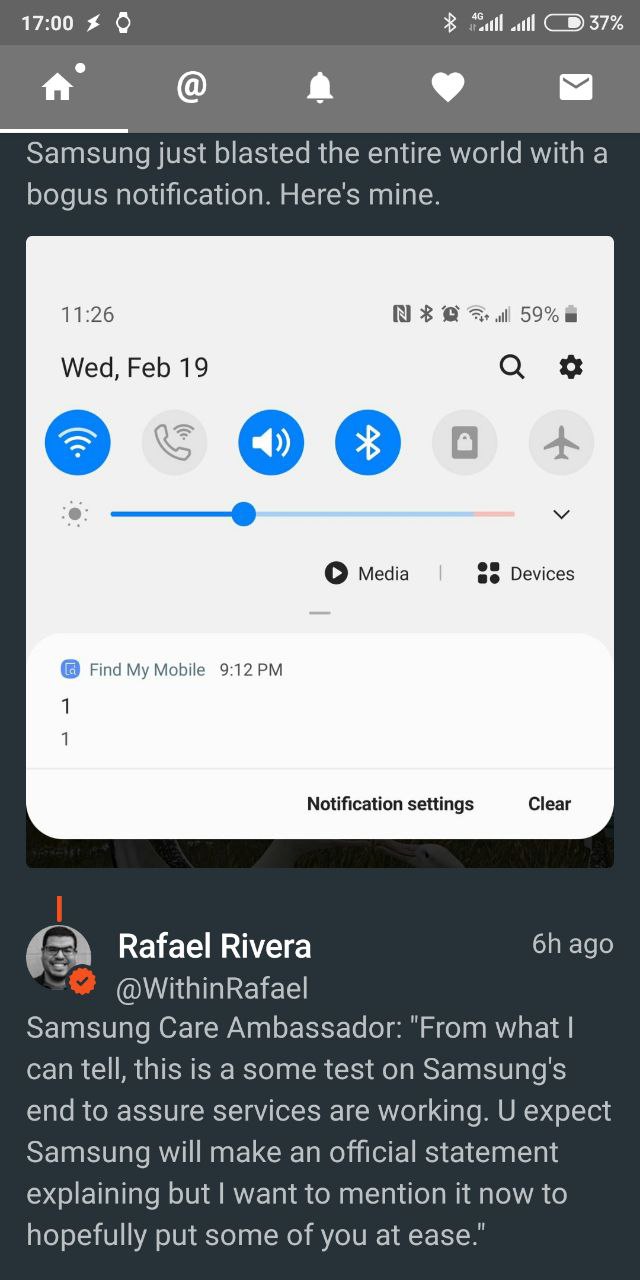

В РФ тоже владельцам Самсунг пришло?

Z

Некоторые владельцы устройств Samsung были напуганы неожиданными уведомлениями, заставившими их думать, будто их смартфоны были взломаны или кто-то установил за ними слежку.

Samsung напугала пользователей странными сообщениями

Samsung напугала пользователей странными сообщениями

AG

дежа вю... было в прошлом году такое же у какого-то вендора

VS

Кого-то отимеют за это

AG

VS

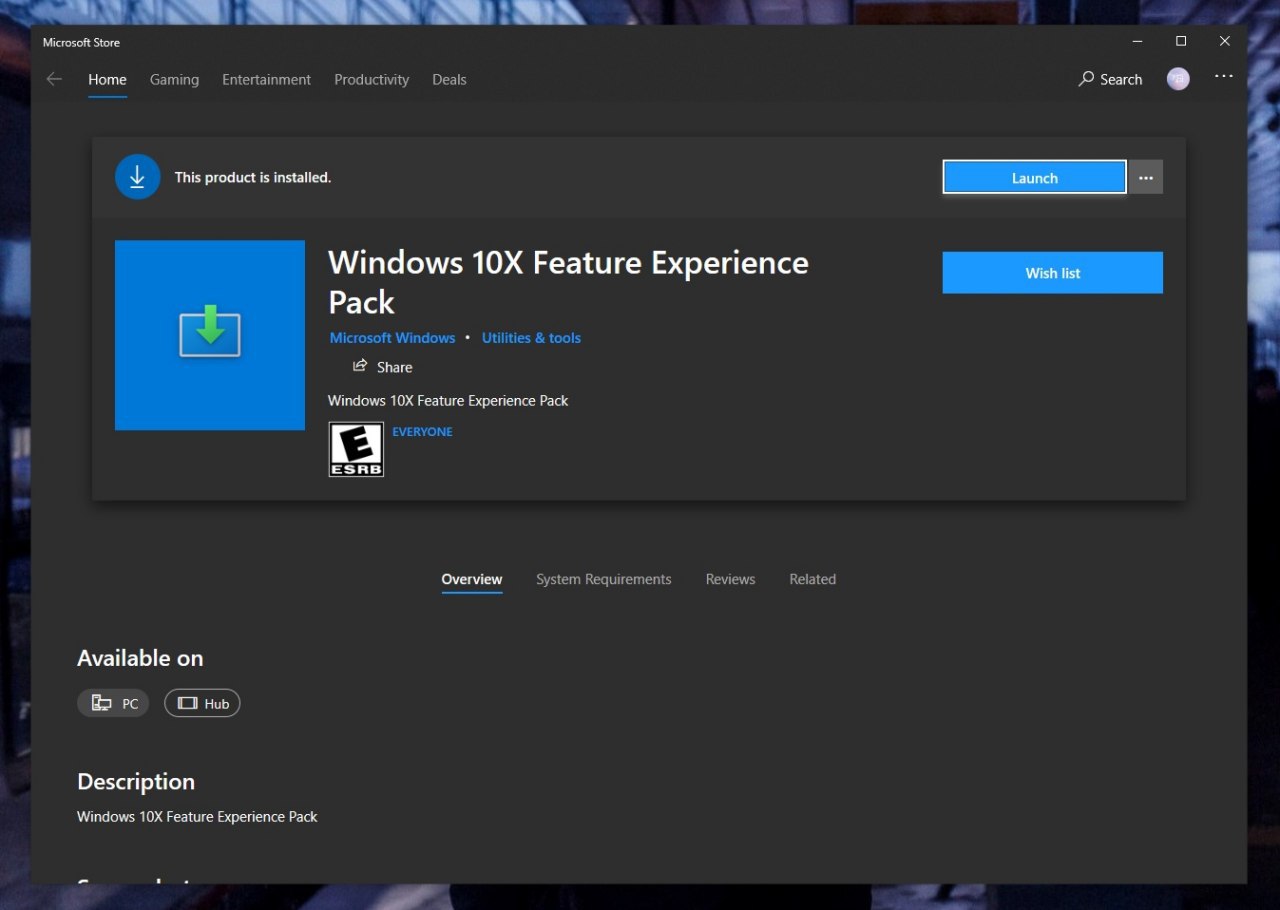

https://t.me/win1leaks/1310

хорошее замечание... теперь становится понятно, что инсайдеры в быстром кольце будут тестировать UI/UX от 10х. Видимо с этим была связана внезапно анонсировання PGI для инсайдеров MVP с повесткой изменений в быстром кольце, которую так же внезапно отменили.

Видимо, решили ничего не объяснять либо сделать это потом, когда всем уже будет все ясно более-менее. Обычно все эти *новости* под NDA доходят до МВП уже после того, как об этом написали на каждом заборе.

Вопрос в том, что из этого останется в 10. Судя по тому, что начали с иконок, возможно, будут унифицировать 10 и 10х в этом аспекте. Тогда я был неправ, когда в чате тут ранее писал, что ничего в 10 не придет (хотя имел в виду архитектуру нежели свистоперделки).

хорошее замечание... теперь становится понятно, что инсайдеры в быстром кольце будут тестировать UI/UX от 10х. Видимо с этим была связана внезапно анонсировання PGI для инсайдеров MVP с повесткой изменений в быстром кольце, которую так же внезапно отменили.

Видимо, решили ничего не объяснять либо сделать это потом, когда всем уже будет все ясно более-менее. Обычно все эти *новости* под NDA доходят до МВП уже после того, как об этом написали на каждом заборе.

Вопрос в том, что из этого останется в 10. Судя по тому, что начали с иконок, возможно, будут унифицировать 10 и 10х в этом аспекте. Тогда я был неправ, когда в чате тут ранее писал, что ничего в 10 не придет (хотя имел в виду архитектуру нежели свистоперделки).

VP

> инсайдеры в быстром кольце будут тестировать UI/UX от 10х.

и это охуенно

и это охуенно

VP

Было бы странно форкать архитектуру (уже пробовали, не надо больше), но ещё страннее было бы не унифицировать юикс.

AB

И в РБ

AP

Некоторые владельцы устройств Samsung были напуганы неожиданными уведомлениями, заставившими их думать, будто их смартфоны были взломаны или кто-то установил за ними слежку.

Samsung напугала пользователей странными сообщениями

Samsung напугала пользователей странными сообщениями

а китайцы разослали всем ха-ха-ха

AP

😂 «Ха-ха-ха-ха-ха-ха-ха-ха-ха-ха». Примерно с таким содержанием владельцы OnePlus 7 Pro получили сегодня push-уведомления от производителя. В компании извинились и объяснили странные сообщения ошибкой во время тестирования:

https://kod.ru/oneplus-7pro-ahahahaha-jul-2019/

https://kod.ru/oneplus-7pro-ahahahaha-jul-2019/

VS

Было бы странно форкать архитектуру (уже пробовали, не надо больше), но ещё страннее было бы не унифицировать юикс.

не обязательно форкать, можно заимствовать что-то особо успешное, безопасное и т.д.

VS

> инсайдеры в быстром кольце будут тестировать UI/UX от 10х.

и это охуенно

и это охуенно

это охуенно при условии, что оно потом пойдет в 10:)

VS

Я на разных проверял.

Program Files / (x86) / Windows

Windows полностью удалилась после этих 2 строчек командной строки.

Но вот 2 папки Program Files не удаляются до конца. Пока не понимаю, почему)

Через час приду, буду разбираться

Program Files / (x86) / Windows

Windows полностью удалилась после этих 2 строчек командной строки.

Но вот 2 папки Program Files не удаляются до конца. Пока не понимаю, почему)

Через час приду, буду разбираться

пробуй из среды восстановления