Size: a a a

2019 September 27

Конфа закончилась.

Всем спасибо за внимание и понимание.

Надеюсь сегодня кто-то узнал для себя что-то новое, приобрел новых друзей, возможно новых коллег, возможно кто-то захочет присоединиться к нам на следующих встречах в качестве гостя или докладчика - welcome, и самое главное надеюсь вы мотивированы на новые достижения, саморазвитие, созидательную деятельность.

Спасибо волонтёрам за помощь!!

Я узнал много нового. Все кто был до конца - респект ✌️

P.S. Надеюсь начальный дискомфорт со звуком не сильно всех огорчил)

P.P.S. Позже вышлю запрос на фидбек, буду (ем) признательны за оный :)

Всем спасибо за внимание и понимание.

Надеюсь сегодня кто-то узнал для себя что-то новое, приобрел новых друзей, возможно новых коллег, возможно кто-то захочет присоединиться к нам на следующих встречах в качестве гостя или докладчика - welcome, и самое главное надеюсь вы мотивированы на новые достижения, саморазвитие, созидательную деятельность.

Спасибо волонтёрам за помощь!!

Я узнал много нового. Все кто был до конца - респект ✌️

P.S. Надеюсь начальный дискомфорт со звуком не сильно всех огорчил)

P.P.S. Позже вышлю запрос на фидбек, буду (ем) признательны за оный :)

2019 September 28

2019 September 29

Атака при помощи связки HTA + JavaScript + PS, на Windows системы.

Большой концептуальный разбор от вендора:

https://www.microsoft.com/security/blog/2019/09/26/bring-your-own-lolbin-multi-stage-fileless-nodersok-campaign-delivers-rare-node-js-based-malware/

Большой концептуальный разбор от вендора:

https://www.microsoft.com/security/blog/2019/09/26/bring-your-own-lolbin-multi-stage-fileless-nodersok-campaign-delivers-rare-node-js-based-malware/

Бесплатный интенсив (3 октября, в 18:00 по МСК) по Data Science, на котором можно будет написать свою первую модель машинного обучения

Ссылка для регистрации - https://clc.to/maqJEg

- Освоите Python и Machine Learning с нуля или прокачаете имеющиеся знания.

- Создадите свой первый проект.

- Оцените качество написанной модели.

Авторы трех лучших проектов получат грант на 30 000 рублей для обучения в Skillbox 🙂

Ссылка для регистрации - https://clc.to/maqJEg

- Освоите Python и Machine Learning с нуля или прокачаете имеющиеся знания.

- Создадите свой первый проект.

- Оцените качество написанной модели.

Авторы трех лучших проектов получат грант на 30 000 рублей для обучения в Skillbox 🙂

Опять Exim (который раз в этом году) и RCE:

https://www.openwall.com/lists/oss-security/2019/09/28/1

https://security-tracker.debian.org/tracker/CVE-2019-16928

За ссылки спасибо @ldviolet

https://www.openwall.com/lists/oss-security/2019/09/28/1

https://security-tracker.debian.org/tracker/CVE-2019-16928

За ссылки спасибо @ldviolet

2019 September 30

Еще одна атака на SIM карты (пост недельной давности) - WIBattack:

https://ginnoslab.org/2019/09/21/wibattack-vulnerability-in-wib-sim-browser-can-let-attackers-globally-take-control-of-hundreds-of-millions-of-the-victim-mobile-phones-worldwide-to-make-a-phone-call-send-sms-to-any-phone-numbers/

https://ginnoslab.org/2019/09/21/wibattack-vulnerability-in-wib-sim-browser-can-let-attackers-globally-take-control-of-hundreds-of-millions-of-the-victim-mobile-phones-worldwide-to-make-a-phone-call-send-sms-to-any-phone-numbers/

2019 October 01

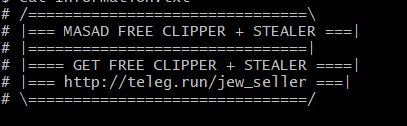

Masad Stealer управляется через Telegram бота и собирает конфиденциальную информацию из системы:

- Криптовалютные Кошельки

- Системная информация

- Данные Браузера / Кредитной Карты

- Пароли браузера

- Установленное программное обеспечение и процессы системы

- Файлы Рабочего Стола

- Скриншот рабочего стола

- Файлы cookie браузера

- Файлы Steam

- Автозаполнение полей браузера

- Данные Дискорда и Телеграм

- FileZilla файлы

Работает под Windows, детали:

https://forums.juniper.net/t5/Threat-Research/Masad-Stealer-Exfiltrating-using-Telegram/ba-p/468559

- Криптовалютные Кошельки

- Системная информация

- Данные Браузера / Кредитной Карты

- Пароли браузера

- Установленное программное обеспечение и процессы системы

- Файлы Рабочего Стола

- Скриншот рабочего стола

- Файлы cookie браузера

- Файлы Steam

- Автозаполнение полей браузера

- Данные Дискорда и Телеграм

- FileZilla файлы

Работает под Windows, детали:

https://forums.juniper.net/t5/Threat-Research/Masad-Stealer-Exfiltrating-using-Telegram/ba-p/468559

Бывший инженер Yahoo признался во взломе 6000 аккаунтов в поисках сексуальных картинок:

https://www.cbsnews.com/news/yahoo-hack-former-engineer-reyes-daniel-ruiz-admits-hacking-6000-accounts-searching-for-sexual-images/

https://www.cbsnews.com/news/yahoo-hack-former-engineer-reyes-daniel-ruiz-admits-hacking-6000-accounts-searching-for-sexual-images/

2019 October 02

Уязвимость Paring-Eye является примером атаки по перечислению, которая нацелена на API веб-конференций (Cisco WebEx, Zoom) с помощью бота, который циклически перебирает (перечисляет) и находит действительные числовые идентификаторы собраний.

Если следовать общепринятой практике отключения функций безопасности или отказа в назначении пароля, то злоумышленник сможет просмотреть или прослушать активную встречу:

https://www.cequence.ai/blog/prying-eye-vulnerability-direct-to-api-enumeration-attack-enables-snooping/

Инфо на сайте Cisco:

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20191001-webex-enum

Если следовать общепринятой практике отключения функций безопасности или отказа в назначении пароля, то злоумышленник сможет просмотреть или прослушать активную встречу:

https://www.cequence.ai/blog/prying-eye-vulnerability-direct-to-api-enumeration-attack-enables-snooping/

Инфо на сайте Cisco:

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20191001-webex-enum

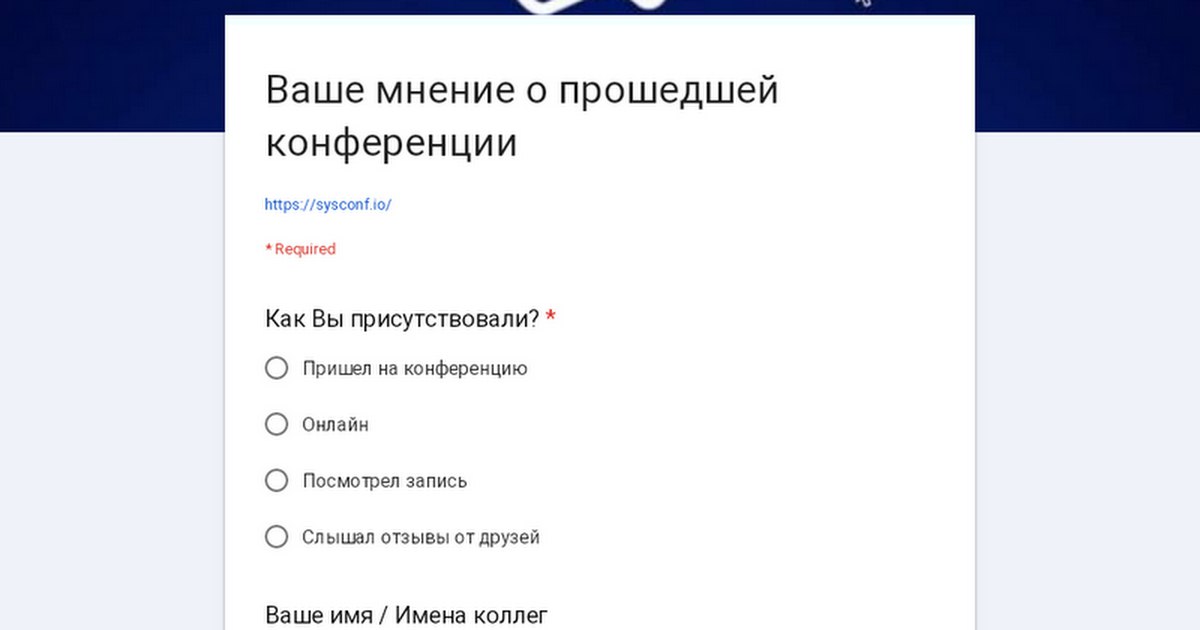

Привет, вот и завершился Open SysConf'19.

Доклады на мой скромный взгляд были высшего уровня во всех смыслах, большинство докладов выложено на сайте конференции, равно как и видео-записи (были проблемы со звуком, но мы их решили ближе к началу второй секции докладов конференции). Все нюансы / возникшие проблемы учли с учетом на будущее 🙂

Большая просьба, потратить 5 минут времени и отправит свой отзыв о конфе:

https://docs.google.com/forms/d/e/1FAIpQLSfe42dWVnulDrLtps63INiERJgw7XC8jjURQd9KtJ6wSMiXcQ/viewform?usp=sf_link

Весь доступный материал можно найти на сайте конференции:

https://sysconf.io/

Всем еще раз Большое Спасибо! Peace! ✌️

Доклады на мой скромный взгляд были высшего уровня во всех смыслах, большинство докладов выложено на сайте конференции, равно как и видео-записи (были проблемы со звуком, но мы их решили ближе к началу второй секции докладов конференции). Все нюансы / возникшие проблемы учли с учетом на будущее 🙂

Большая просьба, потратить 5 минут времени и отправит свой отзыв о конфе:

https://docs.google.com/forms/d/e/1FAIpQLSfe42dWVnulDrLtps63INiERJgw7XC8jjURQd9KtJ6wSMiXcQ/viewform?usp=sf_link

Весь доступный материал можно найти на сайте конференции:

https://sysconf.io/

Всем еще раз Большое Спасибо! Peace! ✌️

2019 October 03

Говорят данных утекло больше на несколько нулей, в пресс-релизе озвучено всего лишь жалких 200 клиентов :))

https://www.sberbank.ru/ru/press_center/all/article?newsID=e71ce593-484c-43ab-90ad-7c4681313b40

Еще подробности:

https://www.kommersant.ru/doc/4111863

За ссылку спасибо @ViolatorDM

https://www.sberbank.ru/ru/press_center/all/article?newsID=e71ce593-484c-43ab-90ad-7c4681313b40

Еще подробности:

https://www.kommersant.ru/doc/4111863

За ссылку спасибо @ViolatorDM

Подъехали 20 млн налоговых данных из России... Отличное дополнение к данным из Сбербанка:

https://www.comparitech.com/blog/vpn-privacy/russian-tax-records-exposed-online/

https://www.comparitech.com/blog/vpn-privacy/russian-tax-records-exposed-online/

2019 October 05

По умолчанию Zoom использует такие вот куки (при переходе на их сайт, выделено оранжевым прямоугольником), будь внимателен(на), дорогой друг.

#collect #cookie #web

#collect #cookie #web

Многие популярные ide для web кодинга (например WebStorm из коробки поддерживает, для других редакторов, типа VS Code, Sublime Text можно поставить соотв плагин) позволяют использовать emmet (если не знаешь что это, обязательно узнай, тем более если работаешь с html)..

Кратко emmet позволяет превратить конструкцию:

p.myclass

В

<p class="myclass"></p>

Что в несколько раз сокращает время на написание кода...

Сам иногда занимаюсь кодингом, вот тут нашелся такой тренажер по emmet, делюсь:

https://epixx.github.io/emmet

Что такое Emmet:

https://ru.m.wikipedia.org/wiki/Emmet

#web #coding #emmet

Кратко emmet позволяет превратить конструкцию:

p.myclass

В

<p class="myclass"></p>

Что в несколько раз сокращает время на написание кода...

Сам иногда занимаюсь кодингом, вот тут нашелся такой тренажер по emmet, делюсь:

https://epixx.github.io/emmet

Что такое Emmet:

https://ru.m.wikipedia.org/wiki/Emmet

#web #coding #emmet

2019 October 07

MS призывает всех быть бдительнее, так как атаки на их сервисы и пользователей этих сервисов растут:

https://blogs.microsoft.com/on-the-issues/2019/10/04/recent-cyberattacks-require-us-all-to-be-vigilant/

https://blogs.microsoft.com/on-the-issues/2019/10/04/recent-cyberattacks-require-us-all-to-be-vigilant/