Устройство было взломано. Я там все изучил. Перечисляю, что было настроено злоумышленниками на роутере.

▪ Добавлен новый пользователь с правами администратора.

▪ Настроен на выполнение скрипт каждые 3 минуты, который обращается в интернете к какому-то серверу, скачивает скрипт и запускает его.

▪ Отключен winbox, включен ssh на нестандартном порту.

▪ Настроено l2tp и pptp подключение к серверу в Германии.

▪ Настроен socks proxy с белым списком ip адресов, которым можно подключаться.

▪ Удалены все правила в firewall.

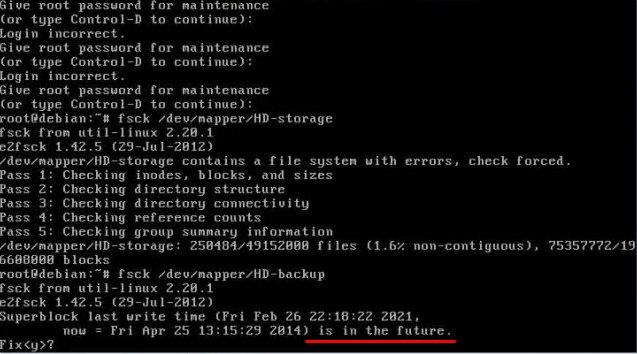

Взломано устройство, судя по всему, уже давно. Адрес для загрузки скрипта из интернета отдает 404, последний логин пользователя был осенью. Тогда же и обновление было поставлено. Судя по всему, после взлома, злоумышленник все настроил и обновил устройство, чтобы другие не закрепились в нем.

Сам микротик напрямую в интернет не смотрел. Были серые ip в разное время от мгтс и yota. Наверно через них в роутер и залезли. А может из локалки. Прошлое этого роутера мне не известно.

Подобные изменения удобно искать через export всех настроек микротика. Удобный функционал. Не надо лазить по настройками и смотреть, где что изменили. Достаточно выгрузить весь конфиг в текстовый файл и проанализировать.

Чтобы с вами такого не случилось, закрывайте доступ к mikrotik максимально строгими списками. Либо через vpn, либо по статическим ip. Микротики из-за их популярности постоянно на прицеле хакеров или тех, кто пользуется их плодами.

#mikrotik