VS

Size: a a a

2020 April 10

любой может, если трафик по паттернам похож на DDoS :)

VS

или если прилетит абуза от владельцев проксей там

AA

tor'ом надо разбавлять просто 😊

2020 April 11

p

> We disabled security profiles by using the --security-opt seccomp :unconfined Docker parameter. Also, it is possible to manually move tasks out of cgroups by using the cgdelete utility. Executing the peak throughput tests again, we now see no difference in throughput between Docker and the underlying platform.

p

и там поинт чуваков в том что cpu affinity для контейнеров надо расставлять умело, но этого недостаточно и если у тебя много малеьнких операций то как минимум net=host стоит добавить чтобы избежать лишней прослойки, которая все слегка тормозит

а вот net=host они с чем сранивают? я не увидел описания default

A

Хм... cgroups дают 3% просадки? Ну в принципе ожидаемо

У тебя все программы так или иначе в каких-то сигруппах да крутятся.

Всё зависит от настроек сигрупп и от конфигурации ввода-вывода: сли у тебя сетевой трафик ходит через veth+bridge или дисковый через overlayfs или volume поверх медленного хранилища, то, ясное дело производительность соответствующих операций будет ниже, чем без этих конструкций. Сам по себе факт работы процесса в докерных сигруппах и неймспейсах по влиянию на производительность ничем не отличается от работы в systemd-шных сигруппах и неймспейсах.

Volume-ы докера сами по себе тоже не тормозят ввод-вывод (это обычные bind mount-ы), а вот блочные устройства и сетевые фс, поверх которых они организованы, вполне могут тормозить.

Всё зависит от настроек сигрупп и от конфигурации ввода-вывода: сли у тебя сетевой трафик ходит через veth+bridge или дисковый через overlayfs или volume поверх медленного хранилища, то, ясное дело производительность соответствующих операций будет ниже, чем без этих конструкций. Сам по себе факт работы процесса в докерных сигруппах и неймспейсах по влиянию на производительность ничем не отличается от работы в systemd-шных сигруппах и неймспейсах.

Volume-ы докера сами по себе тоже не тормозят ввод-вывод (это обычные bind mount-ы), а вот блочные устройства и сетевые фс, поверх которых они организованы, вполне могут тормозить.

BS

Alexander

У тебя все программы так или иначе в каких-то сигруппах да крутятся.

Всё зависит от настроек сигрупп и от конфигурации ввода-вывода: сли у тебя сетевой трафик ходит через veth+bridge или дисковый через overlayfs или volume поверх медленного хранилища, то, ясное дело производительность соответствующих операций будет ниже, чем без этих конструкций. Сам по себе факт работы процесса в докерных сигруппах и неймспейсах по влиянию на производительность ничем не отличается от работы в systemd-шных сигруппах и неймспейсах.

Volume-ы докера сами по себе тоже не тормозят ввод-вывод (это обычные bind mount-ы), а вот блочные устройства и сетевые фс, поверх которых они организованы, вполне могут тормозить.

Всё зависит от настроек сигрупп и от конфигурации ввода-вывода: сли у тебя сетевой трафик ходит через veth+bridge или дисковый через overlayfs или volume поверх медленного хранилища, то, ясное дело производительность соответствующих операций будет ниже, чем без этих конструкций. Сам по себе факт работы процесса в докерных сигруппах и неймспейсах по влиянию на производительность ничем не отличается от работы в systemd-шных сигруппах и неймспейсах.

Volume-ы докера сами по себе тоже не тормозят ввод-вывод (это обычные bind mount-ы), а вот блочные устройства и сетевые фс, поверх которых они организованы, вполне могут тормозить.

+

VS

а вот net=host они с чем сранивают? я не увидел описания default

очевидно - с опциями по-умолчанию )

PK

Alexander

У тебя все программы так или иначе в каких-то сигруппах да крутятся.

Всё зависит от настроек сигрупп и от конфигурации ввода-вывода: сли у тебя сетевой трафик ходит через veth+bridge или дисковый через overlayfs или volume поверх медленного хранилища, то, ясное дело производительность соответствующих операций будет ниже, чем без этих конструкций. Сам по себе факт работы процесса в докерных сигруппах и неймспейсах по влиянию на производительность ничем не отличается от работы в systemd-шных сигруппах и неймспейсах.

Volume-ы докера сами по себе тоже не тормозят ввод-вывод (это обычные bind mount-ы), а вот блочные устройства и сетевые фс, поверх которых они организованы, вполне могут тормозить.

Всё зависит от настроек сигрупп и от конфигурации ввода-вывода: сли у тебя сетевой трафик ходит через veth+bridge или дисковый через overlayfs или volume поверх медленного хранилища, то, ясное дело производительность соответствующих операций будет ниже, чем без этих конструкций. Сам по себе факт работы процесса в докерных сигруппах и неймспейсах по влиянию на производительность ничем не отличается от работы в systemd-шных сигруппах и неймспейсах.

Volume-ы докера сами по себе тоже не тормозят ввод-вывод (это обычные bind mount-ы), а вот блочные устройства и сетевые фс, поверх которых они организованы, вполне могут тормозить.

Откуда тогда 3% потерь? И они пишут "потери cgroups"

A

Откуда тогда 3% потерь? И они пишут "потери cgroups"

Понятия не имею, что они имеют в виду под "потерями cgroups". Но, если ты не выпилил сигруппы из ядра на этапе сборки, то у тебя в любом случае все процессы в каких-то сигруппах да запускаются (хотя бы в корневой). При использовании systemd, последний вообще абсолютно все юзерспейсные процессы (кроме, возможно, самого pid 1) запускает в дочерних сигруппах разной степени вложенности.

A

В целом, статья неплохая, особенно, про сетевую часть, но местами есть вот такие вот странные заявления, основанные на домыслах.

PK

Я собственно спрашиваю потому что тоже не могу обосновать именно с той же логикой. И не гуглится "cgroups penalty"

PK

Т.е. очевидно, что они не бесплатные. Но в 2020 году я вообще не знаю как без них что-то запустить даже принудительно

AA

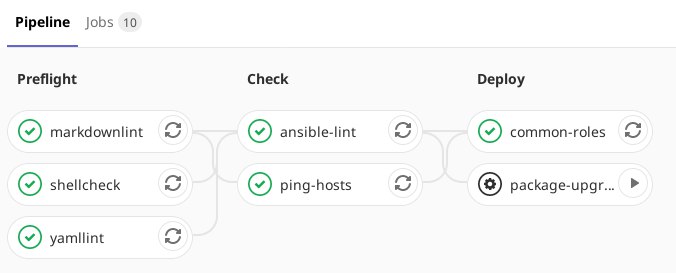

Вечер добрый, зубры девопса. У меня вопрос по связке ansible и gitlab CI: есть репо с ролями ансибла, я базово настроил, что pipeline для запуска какой-то указанной роли, отрабатывает. Но хочется, чтобы:

- разворачивание только по кнопке (ну это легко, опция

- у меня в репозитории пока несколько ролей и количество будет увеличиваться. Как можно сделать, так, чтобы при коммите в репозиторий, я зашел в pipeline и мог запустить любую указанную роль? (а не ту которая прописал в

Если это уже жевано/пережевано - ткните куда смотреть. В интернете посмотрел, но что-то пока ответа на мой вопрос не нашел

- разворачивание только по кнопке (ну это легко, опция

manual)- у меня в репозитории пока несколько ролей и количество будет увеличиваться. Как можно сделать, так, чтобы при коммите в репозиторий, я зашел в pipeline и мог запустить любую указанную роль? (а не ту которая прописал в

gitlab-ci.yml) плюс может передать какие-то опции (например limit=some-serve).Если это уже жевано/пережевано - ткните куда смотреть. В интернете посмотрел, но что-то пока ответа на мой вопрос не нашел

AA

https://webworxshop.com/automating-my-infrastructure-with-ansible-and-gitlab-ci-part-2-deploying-stuff-with-roles/ - здесь посмотрел, судя по всему надо делать джобы под каждую роль (c кнопкой запуска)?

D

Вечер добрый, зубры девопса. У меня вопрос по связке ansible и gitlab CI: есть репо с ролями ансибла, я базово настроил, что pipeline для запуска какой-то указанной роли, отрабатывает. Но хочется, чтобы:

- разворачивание только по кнопке (ну это легко, опция

- у меня в репозитории пока несколько ролей и количество будет увеличиваться. Как можно сделать, так, чтобы при коммите в репозиторий, я зашел в pipeline и мог запустить любую указанную роль? (а не ту которая прописал в

Если это уже жевано/пережевано - ткните куда смотреть. В интернете посмотрел, но что-то пока ответа на мой вопрос не нашел

- разворачивание только по кнопке (ну это легко, опция

manual)- у меня в репозитории пока несколько ролей и количество будет увеличиваться. Как можно сделать, так, чтобы при коммите в репозиторий, я зашел в pipeline и мог запустить любую указанную роль? (а не ту которая прописал в

gitlab-ci.yml) плюс может передать какие-то опции (например limit=some-serve).Если это уже жевано/пережевано - ткните куда смотреть. В интернете посмотрел, но что-то пока ответа на мой вопрос не нашел

может в ансибле подскажут... @pro_ansible

D

ну и у гитлаба есть @ru_gitlab