AM

Size: a a a

2020 April 10

ну т.е. например юзер делится картинкой с какого-нибудь сайта в общем чате, а там внутри какой-нибудь xss

Конечно, что задаются. Более того, довольно часто делают кучку костылей, что бы не спалить свою подсеть и не словить банальный DDOS, если у админов нет панели для отсеивания трафика у вышестоящих партнёров.

˸A

ну т.е. например юзер делится картинкой с какого-нибудь сайта в общем чате, а там внутри какой-нибудь xss

Так mime тип по первым байтам файла можно определять, прежде, чем добавлять такую картинку

AM

С эксплойтами, ясен хер, всё куда серьёзнее :)

i

Так mime тип по первым байтам файла можно определять, прежде, чем добавлять такую картинку

но первые байты можно подменить в теории, не?

˸A

но первые байты можно подменить в теории, не?

Тогда скрипт клиентом не выполнится

AM

Так mime тип по первым байтам файла можно определять, прежде, чем добавлять такую картинку

Человек, видимо, о ситуациях, когда юзер указывает ссылку к картинке и сервис уже обрабатывает эту картинку с скачиванием по ссылке. Но да, даже если это обычный аплоад с обработкой всяким ffmpeg'ем, то тоже можно словить эксплойт. Даже на десериализации в некоторое время можно было эксплойт цепануть.

AM

Тогда скрипт клиентом не выполнится

Т.е.?

˸A

Т.е.?

Я имею в виду, как браузер выполняет скрипт из картинки? Не в зависимости от mime типа, разве?

AM

Я имею в виду, как браузер выполняет скрипт из картинки? Не в зависимости от mime типа, разве?

Эксплойты бывают не только для эксплуатации дыр браузеров. Злоумышленники вполне могут пытаться залезть на сервер той или иной компании.

˸A

Эксплойты бывают не только для эксплуатации дыр браузеров. Злоумышленники вполне могут пытаться залезть на сервер той или иной компании.

Автор вопроса упомянул xss

AM

Автор вопроса упомянул xss

Да, я видел. Но подумал в ином ключе.

В таком случае, если в браузере есть дыра при обработке картинки, то вполне можно заразить юзеров любой корректной картинкой и вряд ли это можно как-то проверить (кроме как прогонять каждую картинку по антивирусным базам).

В таком случае, если в браузере есть дыра при обработке картинки, то вполне можно заразить юзеров любой корректной картинкой и вряд ли это можно как-то проверить (кроме как прогонять каждую картинку по антивирусным базам).

DM

Я видел такой эксплойт с картинкой... мог удалить все файлы

DM

ну т.е. например юзер делится картинкой с какого-нибудь сайта в общем чате, а там внутри какой-нибудь xss

VM

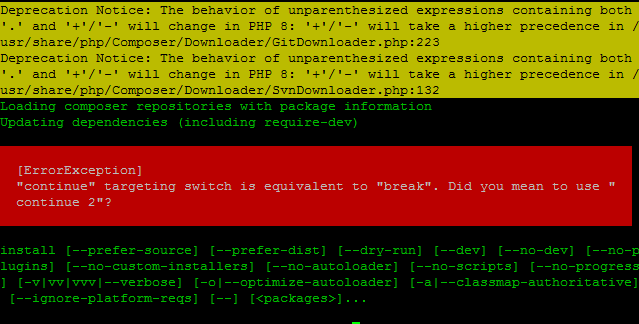

черт, меня хакнули

б

б

В php.ini 2 строчки

б

Раскоментировать расширение и указать название для соединения со своей IDE

АБ