M

Size: a a a

2019 November 06

насколько это надежно в проде

SR

В прод можно. Рулить не очень удобно, привыкнешь.

D

я тоже планировал внедрить OVS. хотел узнать - нагрузку на проц дополнительную особо не создает?

VR

На офсайте есть требования.

SK

а в чем приемущество опенвсвитча?

SK

перед бриджом

VR

Тем что там не только бридж.

SK

ачто?

VR

Это полносенный SDN

YT

Это полносенный SDN

Это примерно как какая железка?

VR

Я хз умеет ли вообще циски и джун в SDN

i

Я хз умеет ли вообще циски и джун в SDN

Cisco ACI же. Говорят, что чуть более, чем ущербно, правда.

AS

Добрый день! Поделитесь кейсами, насколько муторно рулить сетью через Open vSwitch. Кто делал сеть с агрегацией каналов и вланами через OVS?

vlan рулить нормально. А вот агрегацию я делаю через bonding, и уже агрегированные порты отдаю в openvswitch. Но я использую в legacy режиме. Для виртуалок удобно создать именованные группы (типа prod) которые изначают нужный vlan, libvirt умеет с такими именами работать.

M

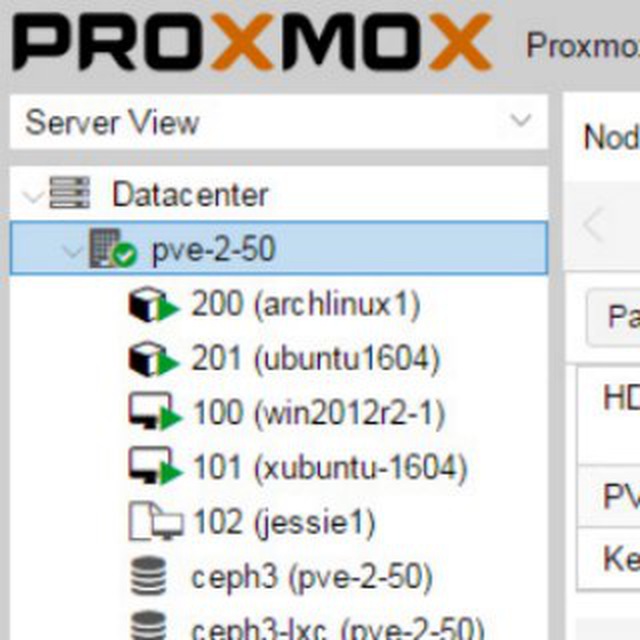

Я на проксе хочу перейти на опенвсвич

M

Короче идея по сети такая. Есть 5 сетевых карт. Думал 2 карты в бондинг для цеф и между нодами. Еще две под виртуалке. А одну под управление ( если с сетью будут траблы).

AS

Для прокса возможно без разницы, если не хотите каких-то хитростей. Любой переход должен быть осмысленным

M

Для прокса возможно без разницы, если не хотите каких-то хитростей. Любой переход должен быть осмысленным

Мне критичны вланы и возможность раскидать виртуалки по вланам

M

Поэтому думал потыкать ovs

AS

Современный bridge для линукс тоже нормально умеет работать с влан - смотри vlan filtering. Прокс тоже их умеет - там название какое-то vlan aware

AS

Получается что-то типа аппаратного свича, типа cisco, один bridge и куча vlan. Раньше на каждый vlan приходилось делать отдельный bridge