IM

Size: a a a

2020 November 17

FL

И вот хорошая статья про то, что такое TH вообще https://cyberforensicator.com/2020/07/05/threat-hunting-what-it-is-and-what-it-is-not/ (а то есть индивидуумы которые считают что TH это поиск по IOCам)

Спасибо, уже в курсе :)

$

Спасибо, уже в курсе :)

С ошибками ;)

$

Попытка зарубиться с конкурентами на базе экспертизы.

e

@Doggedog

Думаю, что с этим циклом статей всё однозначно (никто по нему не спорил на философские темы :) ). Он неплохо описывает техническую специфику TH - можно сделать поверхностную оценку уровня экспертизы авторов. У ребят есть обучающие курсы, кажется, в том числе и по TH.

ЗЫ

Не реклама (работаю не в Bi.Zone). Просто уважительно отношусь к коллегам по цеху, которые пишут такие отличные статьи. :)

Думаю, что с этим циклом статей всё однозначно (никто по нему не спорил на философские темы :) ). Он неплохо описывает техническую специфику TH - можно сделать поверхностную оценку уровня экспертизы авторов. У ребят есть обучающие курсы, кажется, в том числе и по TH.

ЗЫ

Не реклама (работаю не в Bi.Zone). Просто уважительно отношусь к коллегам по цеху, которые пишут такие отличные статьи. :)

VK

У нас есть несколько презентаций на эту тему, наверное 2013 год

y

занятное наблюдение — однозначное определение не принято даже в западном комьюнити.

там можно в #general найти недавний (было незадолго до выхода статей от пацанов из BIZONE) тред где отцы (напр. Дэвид Бьянко) зарубались о том где начинается и где заканчивается TH. Чо там какие определения давались какими-то пердунами в нулевых, и так далее.

там можно в #general найти недавний (было незадолго до выхода статей от пацанов из BIZONE) тред где отцы (напр. Дэвид Бьянко) зарубались о том где начинается и где заканчивается TH. Чо там какие определения давались какими-то пердунами в нулевых, и так далее.

y

использованные в тамашней аргументации материалы частично перечислены в статьях BIZONE

VK

VK

Вообще в TH надо подстраивать образ мышления под нарушителя, которого ищешь, так сказать примерять разные шляпы и проверять разные гипотезы

V

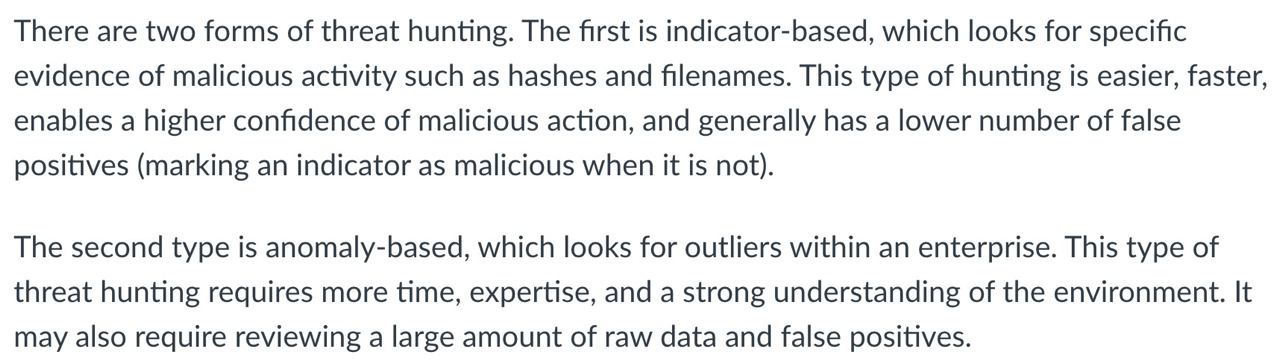

И вот хорошая статья про то, что такое TH вообще https://cyberforensicator.com/2020/07/05/threat-hunting-what-it-is-and-what-it-is-not/ (а то есть индивидуумы которые считают что TH это поиск по IOCам)

Это цитата из курса FireEye (Mandiant) Windows Enterprise Incident Response. Но парню из group-ib конечно виднее.

V

Это цитата из курса FireEye (Mandiant) Windows Enterprise Incident Response. Но парню из group-ib конечно виднее.

Мое личное мнение, в ТН важно не столько “что ты ищешь”, сколько “как ты это ищешь”.

VK

Вообще если вам надо защищать свою сеть

VK

основное ваше преимущество - знание специфики вашей сети лучше атакующего до атаки или на ее разных стадиях

VK

я вторая часть определения FE как раз об этом. Если вы понимаете типичное поведение активов вы успели спрофилировать и отслеживаете профиль на протяжении времени - у вас хорошие шансы найти аномалии

VK

очевидный пример, который работал у нас в сети много лет назад - отслеживание User agentov характерных для сети в разрезе времени.