SG

Size: a a a

2019 November 01

из них две трети в папке porno, ведь так?

неа... игры. Вообще размер почти в 100Гб для игры, это почему-то стало почти нормой, хотя порой визуально они далеко не ушли от тех, что были по 15. Может запас по качеству 8К текстуры и ещё что-нибудь.

VT

Д - Документация

хуементация. тебе же сказали, дуров ничего никому не должен :)

VT

сейчас 2.5 Тб...

хватает?

О

2.5 мало. Сколько ни бери, все будет мало через какое-то время. Оно ведь как: места много, пусть будет, чего удалять, вдруг пригодится срочно, а вот эта киношка хорошая когда-нибудь еще раз пересмотрю...

SG

2.5 мало. Сколько ни бери, все будет мало через какое-то время. Оно ведь как: места много, пусть будет, чего удалять, вдруг пригодится срочно, а вот эта киношка хорошая когда-нибудь еще раз пересмотрю...

Кстати да. Хотя на ноуте 1Тб и за глаза хватает.

VT

мне 8Т пока хватает

О

У меня на ноуте 2.5 и все закончилось

VG

VG

@vgadfly ты почто уеб-девелоперов троллишь в основе, они ж даже не поняли этого :)

VG

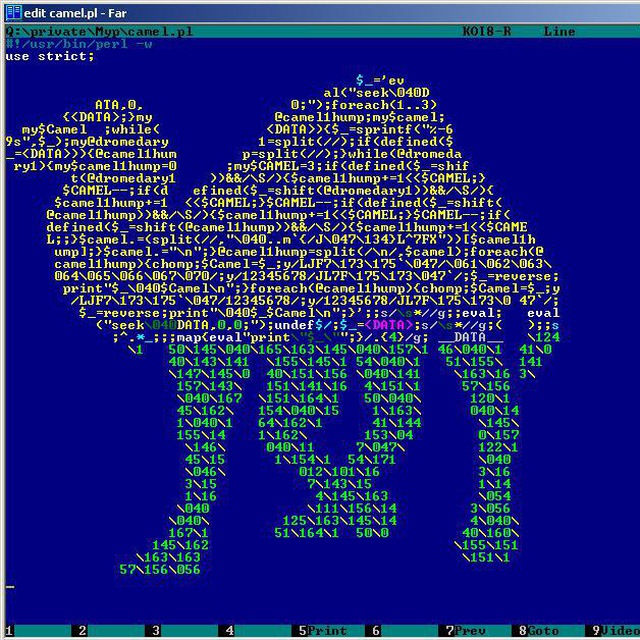

Патч Бармина живее всех живых

Править

ShortUrlВнутренняя ссылка

В конце января 2016 некий арчевод решил поиграться этим известным патчем перед тем как переразметить свой диск. Он старательно вписал в команду даже специальный ключ, без которого этот патч не запускается... Ну... и... получил кирпич из своего MSI нетбука - после включения даже подсветка экрана не загоралась!

Как нетрудно догадаться патч вытер вместе с корнем еще и переменные UEFI в NVRAM, которые монтируются в /sys/firmware/efi/efivars/, но принципиально это не могло быть проблемой, потому как по стандарту UEFI должна проверять целостность данных в NVRAM, и в случае нарушения целостности она ОБЯЗАНА осуществить инициализацию NVRAM до состояния настроек по умолчанию/фабричных (Factory Default). Но вот в MSI решили подзабить на проверку целостности NVRAM, и незадачливый арчевод потащил свой нетбук кирпич в сервис.

После этой новости состоялся эпичненький наезд[2] на разработчиков SystemD (а на них - грех не поругаться, они же сами постоянно подкидывают подлянки поводы для вполне обоснованной ругани в свой адрес): мол какого лешего, SystemD монтирует эти переменные с возможностью записи!? Давайте быстро переделывайте на монтирование в режиме только-чтение. На что был дан резонный ответ - доступ на запись нужен утилитам, и разрешена запись только руту, который при желании премонтирует эти переменные в режиме записи. Так что, это не защитит от идиотов дураков "умников", которые экспериментируют с патчем Бармина.

Самое же примечательное в этой истории то, что 20 лет назад отпущенная шутка, до сих пор стреляет, да еще с невиданной доселе мощью

Править

ShortUrlВнутренняя ссылка

В конце января 2016 некий арчевод решил поиграться этим известным патчем перед тем как переразметить свой диск. Он старательно вписал в команду даже специальный ключ, без которого этот патч не запускается... Ну... и... получил кирпич из своего MSI нетбука - после включения даже подсветка экрана не загоралась!

Как нетрудно догадаться патч вытер вместе с корнем еще и переменные UEFI в NVRAM, которые монтируются в /sys/firmware/efi/efivars/, но принципиально это не могло быть проблемой, потому как по стандарту UEFI должна проверять целостность данных в NVRAM, и в случае нарушения целостности она ОБЯЗАНА осуществить инициализацию NVRAM до состояния настроек по умолчанию/фабричных (Factory Default). Но вот в MSI решили подзабить на проверку целостности NVRAM, и незадачливый арчевод потащил свой нетбук кирпич в сервис.

После этой новости состоялся эпичненький наезд[2] на разработчиков SystemD (а на них - грех не поругаться, они же сами постоянно подкидывают подлянки поводы для вполне обоснованной ругани в свой адрес): мол какого лешего, SystemD монтирует эти переменные с возможностью записи!? Давайте быстро переделывайте на монтирование в режиме только-чтение. На что был дан резонный ответ - доступ на запись нужен утилитам, и разрешена запись только руту, который при желании премонтирует эти переменные в режиме записи. Так что, это не защитит от идиотов дураков "умников", которые экспериментируют с патчем Бармина.

Самое же примечательное в этой истории то, что 20 лет назад отпущенная шутка, до сих пор стреляет, да еще с невиданной доселе мощью

y

А Бармин тоже тут что ли

VT

Вот уже больше 20 лет мы смотрим веб-странички по протоколу HTTP. Большинство пользователей вообще не задумывается о том, что это такое и как оно работает. Другие знают, что где-то под HTTP есть TLS, а под ним TCP, под которым IP и так далее. А третьи – еретики считают, что TCP – это прошлый век, им хочется чего-то более быстрого, надёжного и защищённого. Но в своих попытках изобрести новый идеальный протокол они вернулись к технологиям 80-х годов и пытаются построить на них свой дивный новый мир.

VT

По оценке Дениела Стенберга, в условиях, когда потерянные пакеты составляют 2% от всех, HTTP/1.1 в браузере показывает себя лучше, чем HTTP/2 за счёт того, что открывает 6 соединений, а не одно.

VT

Уже на тот момент протокол, разработанный Роскиндом в Google сильно отличался от вынесенного на стандарт, поэтому гугловскую версию стали называть gQUIC.

VG

DrunkBear сегодня в 15:54 +2

Apple со своей формулировкой встала на скользкий путь: под таким соусом можно банить всё, начиная от игр (там есть чатик! Можно организоваться) и заканчивая приложениями для бега (ну а что, набегался, стал быстрее и убежал от правоприменения)

urtow сегодня в 16:25 +1

А вы думаете там просто так настолько размытые формулировки?

DrunkBear сегодня в 16:31 +1

И действительно…

«Дураками называют 2 типа людей: собственно, дураков или наоборот, умных людей, цели которых непонятны»

Apple со своей формулировкой встала на скользкий путь: под таким соусом можно банить всё, начиная от игр (там есть чатик! Можно организоваться) и заканчивая приложениями для бега (ну а что, набегался, стал быстрее и убежал от правоприменения)

urtow сегодня в 16:25 +1

А вы думаете там просто так настолько размытые формулировки?

DrunkBear сегодня в 16:31 +1

И действительно…

«Дураками называют 2 типа людей: собственно, дураков или наоборот, умных людей, цели которых непонятны»