R

Size: a a a

2019 October 14

это факт

D

Парни. А посоветуйте подкаст какой нить?

Dootloss!!!

GG

но как поднятие привелегий норм, если перебирать

sudo -l покажет, стоит ли подбирать.

2019 October 15

R

справедливо

R

@gongled , вот интересно, было ли это ранее зафаззено(почему-то мне кажется да) и продавалось ли?)

R

Реализация то простая до ужаса и тестить понятно как

R

Хотя увы, зная как кто обновляет судо это еще долго будет эксплуатируемо, да и как вообще обновляются

R

Ща заценим

F

F

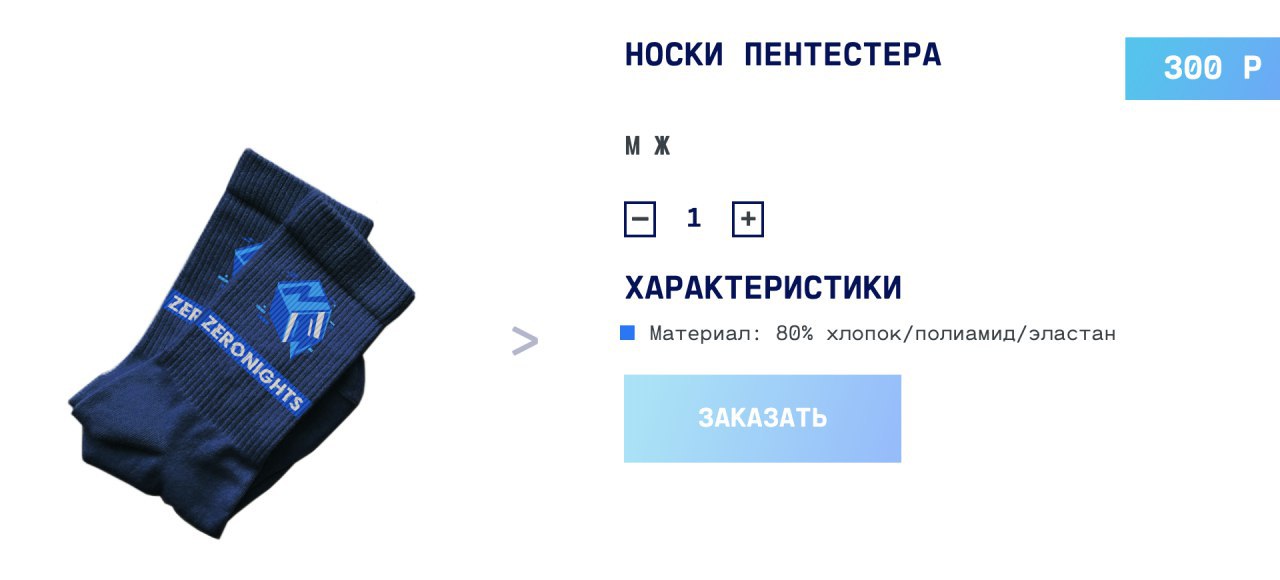

одел и у тебя имун к дублям на бх платформах

F

или надел

💭П

Defcon-NN 0x0B | Суббота, 26 октября 2019 11:30

г Нижний Новгород, ул Родионова, д 192 к 1, НИИТ (http://nniit.ru), ауд. 509http://nniit.ru), ауд. 509

Это будет одиннадцатая встреча сообщества в Нижнем Новгороде.

Вход свободный, но необходимо зарегистрироваться по ссылке: https://survey.defcon-nn.ru/index.php/359341?lang=ru

Место проведения: НИИТ

Адрес: г. Нижний Новгород, ул. Родионова, 192к1, ауд. 509.

- 11:30 Прибытие участников

- 11:45 Peter Destructive, it sec pro course, Ростелеком, Москва

Пара слов о дифференциальном анализе бинарных файлов

В этом докладе будет доступно рассказано про дифференциальный анализ, а именно: зачем он существует, где и как применяется на практике. В презентации рассматриваются примеры из реальной жизни. После выступления все материалы будут опубликованы на github. Для понимания необходимо базовое знание reverse x86, x8664 и устройства Linux и Windows.

- 12:35 Михаил Трунин, RedTeam в Ростелеком, Москва

История одного зиродея

В докладе расскажу про 0day SSTI в одном продукте, основы поиска и эксплуатации, так же затрону тему CSTI, доклад в первую очередь будете интересен для новичков в веб-пентесте.

- 13:05 Илья Шапошников, RedTeam в Ростелеком, Москва

Арсенал IoT-тестировщика

Технологии появляются и совершенствуются каждый день, мир движется дальше. Однако прогресс не может спасти от уязвимостей -- они всегда остаются и только добавляются. В этом докладе я расскажу о борьбе с угрозами и уязвимостями умного города.

- 13:40 Андрей Жадаев, начальник отдела ИБ в ООО НПП "Прима", Нижний Новгород

NDA или невероятные приключения иностранцев в России

Многие компании при трудоустройстве предлагают подписать соглашение о неразглашении, именуемое иностранной аббревиатурой NDA. Попробуем разобраться, что это за соглашение, какую юридическую силу оно имеет и насколько страшна ответственность за его нарушение.

- 14:00 Обед, неформальное общение Пироги, пицца

- 14:40 Игорь Собинов, Мера, Нижний Новгород

Современные подходы к хранению паролей

В презентации рассматриваются современные подходы к хэшированию пользовательских паролей. Рассмотрены алгоритмы хеширования и их параметры, соответствующие современному уровню развития вычислительной техники.

- 15:10 Александр Махинов, Ростелеком, Нижний Новгород

SOC/CERT ПАО “Ростелеком”

В докладе расскажем о работе подразделения SOC/CERT в крупнейшем в России провайдере цифровых услуг и решений. Наши задачи и проекты.

- 16:00 Артём Попцов, хакерспейс Кадр, НРТК, Нижний Новгород

Воркшоп: Введение в автоматное программирование

В рамках данного воркшопа будет показано, как можно решать задачи с помощью конечных автоматов и автоматного программирования. Будет проведено сравнение реализаций в императивном (Java), объектно-ориентированном (Java) и функциональном (GNU Guile (Scheme (Lisp))) стилях. Кроме того, сделаем обзор некоторых инструментов по генерации кода детерминированного конечного автомата (ДКА) на основе графического описания.

Требования к участникам: знание Java или С++ хотя бы на базовом уровне. Желательно и знание Lisp (Scheme) или аналогов. Участникам нужно иметь ноутбук с установленной JDK 7 (или выше) и одним из вариантов Lisp (желательно GNU Guile 2.0 или выше).

Благодарим компанию Мера за предоставленное помещение!

#defcon #security #7831 #itsec

https://www.it52.info/events/2019-10-26-defcon-nn-0x0b

г Нижний Новгород, ул Родионова, д 192 к 1, НИИТ (http://nniit.ru), ауд. 509http://nniit.ru), ауд. 509

Это будет одиннадцатая встреча сообщества в Нижнем Новгороде.

Вход свободный, но необходимо зарегистрироваться по ссылке: https://survey.defcon-nn.ru/index.php/359341?lang=ru

Место проведения: НИИТ

Адрес: г. Нижний Новгород, ул. Родионова, 192к1, ауд. 509.

- 11:30 Прибытие участников

- 11:45 Peter Destructive, it sec pro course, Ростелеком, Москва

Пара слов о дифференциальном анализе бинарных файлов

В этом докладе будет доступно рассказано про дифференциальный анализ, а именно: зачем он существует, где и как применяется на практике. В презентации рассматриваются примеры из реальной жизни. После выступления все материалы будут опубликованы на github. Для понимания необходимо базовое знание reverse x86, x8664 и устройства Linux и Windows.

- 12:35 Михаил Трунин, RedTeam в Ростелеком, Москва

История одного зиродея

В докладе расскажу про 0day SSTI в одном продукте, основы поиска и эксплуатации, так же затрону тему CSTI, доклад в первую очередь будете интересен для новичков в веб-пентесте.

- 13:05 Илья Шапошников, RedTeam в Ростелеком, Москва

Арсенал IoT-тестировщика

Технологии появляются и совершенствуются каждый день, мир движется дальше. Однако прогресс не может спасти от уязвимостей -- они всегда остаются и только добавляются. В этом докладе я расскажу о борьбе с угрозами и уязвимостями умного города.

- 13:40 Андрей Жадаев, начальник отдела ИБ в ООО НПП "Прима", Нижний Новгород

NDA или невероятные приключения иностранцев в России

Многие компании при трудоустройстве предлагают подписать соглашение о неразглашении, именуемое иностранной аббревиатурой NDA. Попробуем разобраться, что это за соглашение, какую юридическую силу оно имеет и насколько страшна ответственность за его нарушение.

- 14:00 Обед, неформальное общение Пироги, пицца

- 14:40 Игорь Собинов, Мера, Нижний Новгород

Современные подходы к хранению паролей

В презентации рассматриваются современные подходы к хэшированию пользовательских паролей. Рассмотрены алгоритмы хеширования и их параметры, соответствующие современному уровню развития вычислительной техники.

- 15:10 Александр Махинов, Ростелеком, Нижний Новгород

SOC/CERT ПАО “Ростелеком”

В докладе расскажем о работе подразделения SOC/CERT в крупнейшем в России провайдере цифровых услуг и решений. Наши задачи и проекты.

- 16:00 Артём Попцов, хакерспейс Кадр, НРТК, Нижний Новгород

Воркшоп: Введение в автоматное программирование

В рамках данного воркшопа будет показано, как можно решать задачи с помощью конечных автоматов и автоматного программирования. Будет проведено сравнение реализаций в императивном (Java), объектно-ориентированном (Java) и функциональном (GNU Guile (Scheme (Lisp))) стилях. Кроме того, сделаем обзор некоторых инструментов по генерации кода детерминированного конечного автомата (ДКА) на основе графического описания.

Требования к участникам: знание Java или С++ хотя бы на базовом уровне. Желательно и знание Lisp (Scheme) или аналогов. Участникам нужно иметь ноутбук с установленной JDK 7 (или выше) и одним из вариантов Lisp (желательно GNU Guile 2.0 или выше).

Благодарим компанию Мера за предоставленное помещение!

#defcon #security #7831 #itsec

https://www.it52.info/events/2019-10-26-defcon-nn-0x0b

💭П

Ждём всех, кому будет интересно :+)

S

одел и у тебя имун к дублям на бх платформах

Глагол «надеть» сочетается с неодушевленными существительными. От него зададим падежный вопрос к существительному: надеть. что? шапку, варежки, сапоги, плащ, пальто, куртку, шубу, валенки.

Употребление слова «одеть».

Этот глагол управляет одушевленными существительными в форме винительного падежа. От него к зависимому слову зададим вопрос: одеть кого? малыша, ребенка, мальчика, девочку, куколку, игрушечного мишку, бабушку.

Я думаю что первое таки

Употребление слова «одеть».

Этот глагол управляет одушевленными существительными в форме винительного падежа. От него к зависимому слову зададим вопрос: одеть кого? малыша, ребенка, мальчика, девочку, куколку, игрушечного мишку, бабушку.

Я думаю что первое таки

F

минутка русского языка

m

Defcon-NN 0x0B | Суббота, 26 октября 2019 11:30

г Нижний Новгород, ул Родионова, д 192 к 1, НИИТ (http://nniit.ru), ауд. 509http://nniit.ru), ауд. 509

Это будет одиннадцатая встреча сообщества в Нижнем Новгороде.

Вход свободный, но необходимо зарегистрироваться по ссылке: https://survey.defcon-nn.ru/index.php/359341?lang=ru

Место проведения: НИИТ

Адрес: г. Нижний Новгород, ул. Родионова, 192к1, ауд. 509.

- 11:30 Прибытие участников

- 11:45 Peter Destructive, it sec pro course, Ростелеком, Москва

Пара слов о дифференциальном анализе бинарных файлов

В этом докладе будет доступно рассказано про дифференциальный анализ, а именно: зачем он существует, где и как применяется на практике. В презентации рассматриваются примеры из реальной жизни. После выступления все материалы будут опубликованы на github. Для понимания необходимо базовое знание reverse x86, x8664 и устройства Linux и Windows.

- 12:35 Михаил Трунин, RedTeam в Ростелеком, Москва

История одного зиродея

В докладе расскажу про 0day SSTI в одном продукте, основы поиска и эксплуатации, так же затрону тему CSTI, доклад в первую очередь будете интересен для новичков в веб-пентесте.

- 13:05 Илья Шапошников, RedTeam в Ростелеком, Москва

Арсенал IoT-тестировщика

Технологии появляются и совершенствуются каждый день, мир движется дальше. Однако прогресс не может спасти от уязвимостей -- они всегда остаются и только добавляются. В этом докладе я расскажу о борьбе с угрозами и уязвимостями умного города.

- 13:40 Андрей Жадаев, начальник отдела ИБ в ООО НПП "Прима", Нижний Новгород

NDA или невероятные приключения иностранцев в России

Многие компании при трудоустройстве предлагают подписать соглашение о неразглашении, именуемое иностранной аббревиатурой NDA. Попробуем разобраться, что это за соглашение, какую юридическую силу оно имеет и насколько страшна ответственность за его нарушение.

- 14:00 Обед, неформальное общение Пироги, пицца

- 14:40 Игорь Собинов, Мера, Нижний Новгород

Современные подходы к хранению паролей

В презентации рассматриваются современные подходы к хэшированию пользовательских паролей. Рассмотрены алгоритмы хеширования и их параметры, соответствующие современному уровню развития вычислительной техники.

- 15:10 Александр Махинов, Ростелеком, Нижний Новгород

SOC/CERT ПАО “Ростелеком”

В докладе расскажем о работе подразделения SOC/CERT в крупнейшем в России провайдере цифровых услуг и решений. Наши задачи и проекты.

- 16:00 Артём Попцов, хакерспейс Кадр, НРТК, Нижний Новгород

Воркшоп: Введение в автоматное программирование

В рамках данного воркшопа будет показано, как можно решать задачи с помощью конечных автоматов и автоматного программирования. Будет проведено сравнение реализаций в императивном (Java), объектно-ориентированном (Java) и функциональном (GNU Guile (Scheme (Lisp))) стилях. Кроме того, сделаем обзор некоторых инструментов по генерации кода детерминированного конечного автомата (ДКА) на основе графического описания.

Требования к участникам: знание Java или С++ хотя бы на базовом уровне. Желательно и знание Lisp (Scheme) или аналогов. Участникам нужно иметь ноутбук с установленной JDK 7 (или выше) и одним из вариантов Lisp (желательно GNU Guile 2.0 или выше).

Благодарим компанию Мера за предоставленное помещение!

#defcon #security #7831 #itsec

https://www.it52.info/events/2019-10-26-defcon-nn-0x0b

г Нижний Новгород, ул Родионова, д 192 к 1, НИИТ (http://nniit.ru), ауд. 509http://nniit.ru), ауд. 509

Это будет одиннадцатая встреча сообщества в Нижнем Новгороде.

Вход свободный, но необходимо зарегистрироваться по ссылке: https://survey.defcon-nn.ru/index.php/359341?lang=ru

Место проведения: НИИТ

Адрес: г. Нижний Новгород, ул. Родионова, 192к1, ауд. 509.

- 11:30 Прибытие участников

- 11:45 Peter Destructive, it sec pro course, Ростелеком, Москва

Пара слов о дифференциальном анализе бинарных файлов

В этом докладе будет доступно рассказано про дифференциальный анализ, а именно: зачем он существует, где и как применяется на практике. В презентации рассматриваются примеры из реальной жизни. После выступления все материалы будут опубликованы на github. Для понимания необходимо базовое знание reverse x86, x8664 и устройства Linux и Windows.

- 12:35 Михаил Трунин, RedTeam в Ростелеком, Москва

История одного зиродея

В докладе расскажу про 0day SSTI в одном продукте, основы поиска и эксплуатации, так же затрону тему CSTI, доклад в первую очередь будете интересен для новичков в веб-пентесте.

- 13:05 Илья Шапошников, RedTeam в Ростелеком, Москва

Арсенал IoT-тестировщика

Технологии появляются и совершенствуются каждый день, мир движется дальше. Однако прогресс не может спасти от уязвимостей -- они всегда остаются и только добавляются. В этом докладе я расскажу о борьбе с угрозами и уязвимостями умного города.

- 13:40 Андрей Жадаев, начальник отдела ИБ в ООО НПП "Прима", Нижний Новгород

NDA или невероятные приключения иностранцев в России

Многие компании при трудоустройстве предлагают подписать соглашение о неразглашении, именуемое иностранной аббревиатурой NDA. Попробуем разобраться, что это за соглашение, какую юридическую силу оно имеет и насколько страшна ответственность за его нарушение.

- 14:00 Обед, неформальное общение Пироги, пицца

- 14:40 Игорь Собинов, Мера, Нижний Новгород

Современные подходы к хранению паролей

В презентации рассматриваются современные подходы к хэшированию пользовательских паролей. Рассмотрены алгоритмы хеширования и их параметры, соответствующие современному уровню развития вычислительной техники.

- 15:10 Александр Махинов, Ростелеком, Нижний Новгород

SOC/CERT ПАО “Ростелеком”

В докладе расскажем о работе подразделения SOC/CERT в крупнейшем в России провайдере цифровых услуг и решений. Наши задачи и проекты.

- 16:00 Артём Попцов, хакерспейс Кадр, НРТК, Нижний Новгород

Воркшоп: Введение в автоматное программирование

В рамках данного воркшопа будет показано, как можно решать задачи с помощью конечных автоматов и автоматного программирования. Будет проведено сравнение реализаций в императивном (Java), объектно-ориентированном (Java) и функциональном (GNU Guile (Scheme (Lisp))) стилях. Кроме того, сделаем обзор некоторых инструментов по генерации кода детерминированного конечного автомата (ДКА) на основе графического описания.

Требования к участникам: знание Java или С++ хотя бы на базовом уровне. Желательно и знание Lisp (Scheme) или аналогов. Участникам нужно иметь ноутбук с установленной JDK 7 (или выше) и одним из вариантов Lisp (желательно GNU Guile 2.0 или выше).

Благодарим компанию Мера за предоставленное помещение!

#defcon #security #7831 #itsec

https://www.it52.info/events/2019-10-26-defcon-nn-0x0b

@deadroot Не планировали поездку?

D

На xr не повторяется баг

с гусенкой?

D

ага

MD

https://seclists.org/oss-sec/2019/q4/18

Обратите внимание на уязвимость в sudo. Позволяет получить права суперпользователя при наличии разрешения ALL в RunAs в sudoers.

Обратите внимание на уязвимость в sudo. Позволяет получить права суперпользователя при наличии разрешения ALL в RunAs в sudoers.

Если сидеть от рута, проблем с судо нет 👹