Б

Size: a a a

2020 April 30

порог входа для "мамкиных хакеров" растёт и все)

0

да,небольшой гемор начиная с апи 26

С 29 небольшим уже сложно назвать)

2020 May 01

M

Вот такая проверка на эмулятор не работает в Pixel 3a. Выдаёт true.

Build.USER.contains("android-build")

Build.USER.contains("android-build")

A

Ну хорошо. Времени еще много так-то.

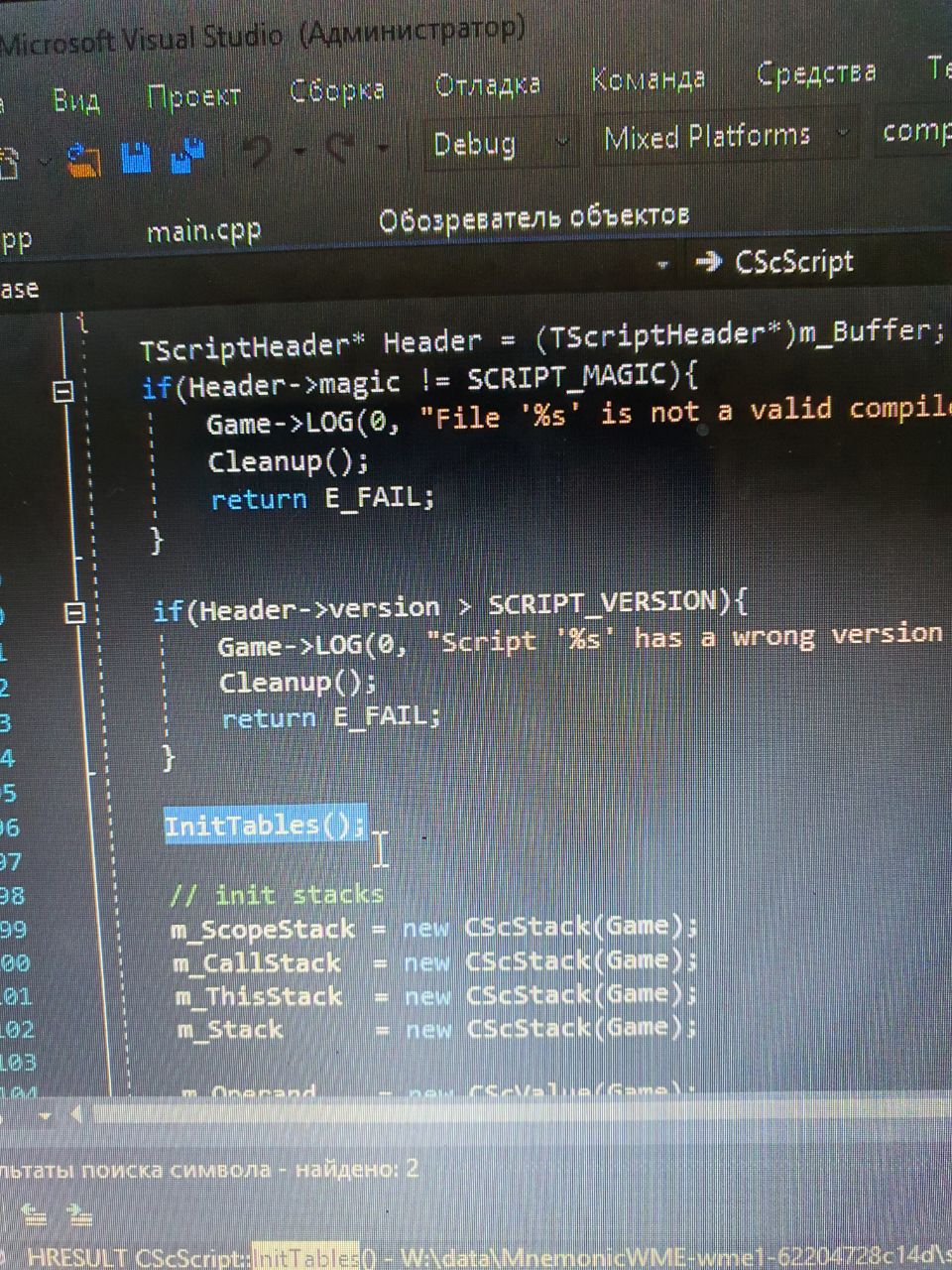

В общем выключил я ваши все проверки с открытием файлов через syscall (без них кстати игра стала намного стабильнее и скорее всего не будет падать у тех у кого падала оригинальная версия). Смог достать все ресурсы и даже распаковать ваши скрипты wme (хороший ход переписать функцию InitTables на свою с расшифровкой). Но так так они скомпилены да еще и с поломанными именами символов, то декомпилировать их доступными средствами не получилось. Засунуть их обратно не сложно и проблем не вызывает. Но разрабатывать свой парсер ваших скриптов нет особого желания. Ровно как и изучать скриптовый язык wme для того чтобы переписать ваши скрипты на свои. Тем более при наличии рут прав запустить ориг версию без ввода кода не проблема. Я подумаю еще конечно, но времени на изучение структуры wme скриптов жалко. Наверное это тот самый случай когда трудозатраты на полноценный взлом не стоят того, чтобы это делать. Защита хороша, но узкоспециализированная. Подойдет для игр на wintermute engine, коих осталось совсем мало.

ИТ

ID:0

Вот и произошло то, чего мы все так долго ждали (ну может не все, ладно…). ProtonMail выложили в открытый доступ исходники своего Android приложения. Они позиционируют себя как очень защищенная почта и их исходники многие хотели по двум причинам:

👮♀️ Убедиться, что там все так безопасно как они обещают

📚 Изучить применяемые их командой security-практики.

Теперь все это лежит на github. Идем смотреть =)

#security_best_practice, #protonmail_android

https://github.com/ProtonMail/proton-mail-android

👮♀️ Убедиться, что там все так безопасно как они обещают

📚 Изучить применяемые их командой security-практики.

Теперь все это лежит на github. Идем смотреть =)

#security_best_practice, #protonmail_android

https://github.com/ProtonMail/proton-mail-android

А толку то, ядро проекта ввиде либы

ИТ

Конечно труда декомпилировать их код не составит, но нах это надо

M

В общем выключил я ваши все проверки с открытием файлов через syscall (без них кстати игра стала намного стабильнее и скорее всего не будет падать у тех у кого падала оригинальная версия). Смог достать все ресурсы и даже распаковать ваши скрипты wme (хороший ход переписать функцию InitTables на свою с расшифровкой). Но так так они скомпилены да еще и с поломанными именами символов, то декомпилировать их доступными средствами не получилось. Засунуть их обратно не сложно и проблем не вызывает. Но разрабатывать свой парсер ваших скриптов нет особого желания. Ровно как и изучать скриптовый язык wme для того чтобы переписать ваши скрипты на свои. Тем более при наличии рут прав запустить ориг версию без ввода кода не проблема. Я подумаю еще конечно, но времени на изучение структуры wme скриптов жалко. Наверное это тот самый случай когда трудозатраты на полноценный взлом не стоят того, чтобы это делать. Защита хороша, но узкоспециализированная. Подойдет для игр на wintermute engine, коих осталось совсем мало.

Интересно) Разве проверки через syscall как-то могут влиять на игру? Мне кажется, все и так стабильно работает.

Алгоритм сжатия скриптов не обфусцирован, поэтому достать их не проблема. Кстати, насколько я знаю, декомпилятора скриптов вообще не существует.

Алгоритм сжатия скриптов не обфусцирован, поэтому достать их не проблема. Кстати, насколько я знаю, декомпилятора скриптов вообще не существует.

A

Интересно) Разве проверки через syscall как-то могут влиять на игру? Мне кажется, все и так стабильно работает.

Алгоритм сжатия скриптов не обфусцирован, поэтому достать их не проблема. Кстати, насколько я знаю, декомпилятора скриптов вообще не существует.

Алгоритм сжатия скриптов не обфусцирован, поэтому достать их не проблема. Кстати, насколько я знаю, декомпилятора скриптов вообще не существует.

A

Ну это 2017 год, начало вроде.

Я думаю у меня не работает ибо ARMv8 64-bit

Я думаю у меня не работает ибо ARMv8 64-bit

а это?

A

M

Круто) Только вот оппкоды у меня все перемешаны). Но декомпилировать, конечно, можно.

A

M

А вот открытые исходники движка взлом, конечно, упрощают.

A

Сравни с оригиналом. Вызов inittables в оригинале и в вашем коде. Там xor у вас приводит скрипт в порядок

M

Сравни с оригиналом. Вызов inittables в оригинале и в вашем коде. Там xor у вас приводит скрипт в порядок

Угу)

A

Вот скрипт до вашего inittables

A

A

Вот после

A

M

Дамп памяти?