Size: a a a

2016 September 28

ну и статья на Forbes о программе поиска уязвимостей в Apple, которую организовала сама Apple. позвали туда всяких хацкеров, и предлагают 200 тыс долларов за информацию об уязвимостях. отличие от подобных программ у других производителей в том, что Apple сама приглашает тех, кого считает нужным, поучаствовать http://www.forbes.com/sites/thomasbrewster/2016/09/28/apple-iphone-hacker-meet-cupertino/?utm_source=yahoo&utm_medium=partner&utm_campaign=yahootix&partner=yahootix#73a8cc017e29

сегодня в целом какой-то день яблоновостей на тему безопасности. вот еще журнал Intercept опубликовал исследование, в котором рассказывает, что Apple сохраняет информацию о том, с кем вы переписываетесь по iMessage, и может делиться этой информацией с правоохранительными органами. суть в том, что когда вы набираете номер телефона или имя получателя сообщения, телефон связывается с сервером Apple, чтобы определить, сможет ли получатель получить сообщение по iMessage, или же надо отправлять ему сообщение по SMS. так вот как раз логи об этих проверках сохраняются на серверах Apple, включая дату и время такой проверки. Apple подтвердила, что эти логи хранятся 30 дней, и что эти данные могут быть предоставлены органам по запросу. Apple при этом также говорит, что сам факт наличия таких логов не подтверждает факта того, что обмен сообщениями состоялся https://theintercept.com/2016/09/28/apple-logs-your-imessage-contacts-and-may-share-them-with-police/

я там выше давал ссылку на Komplex, малварь под macOS. А вот на PaloAltoNetworks детальный разбор этого трояна и его "функциональности". интересно, что троян маскируется под ПДФ с информацией о российской аэрокосмической программе. пока что малварь не делает ничего "плохого", но она способна по команде загружать дополнительные компоненты http://researchcenter.paloaltonetworks.com/2016/09/unit42-sofacys-komplex-os-x-trojan/

2016 September 29

Привет. Сегодня информации мало, но зато полезная. Читатель прислал ссылочку на интересный ПДФ с информацией о вредоносном ПО для iOS, включая варианты как для устройств с джейлбрейком, так и без него. я уже как-то давал ссылку на похожий документ, но такая информация лишней не бывает. Тут, в том числе, рассказывается и про Pegasus, то самое ПО с удаленным джейлбрейком и дальнейшим сбором информации с устройства, которое использовалось для взлома устройства жертвы в Саудовской Аравии. А рекомендации все те же: не устанавливайте приложения откуда попало, обновляйте регулярно систему и будьте начеку! https://dsec.ru/upload/medialibrary/29f/29f57cef406125e9169da733e1aaf83f.pdf

2016 September 30

как заработать 1,5 млн долларов? все очень просто: найти уязвимость в iOS, продать ее в zerodium. за уязвимость в Android они предлагают до 200 тыс долл, за уязвимость в Windows Phone — до 100 тыс. https://www.zerodium.com/program.html

Вот ещё вдогонку статья на Ars по поводу поиска уязвимостей и получения денег за это http://arstechnica.com/security/2016/09/1-5-million-bounty-for-iphone-exploits-is-sure-to-bolster-supply-of-0days/

2016 October 03

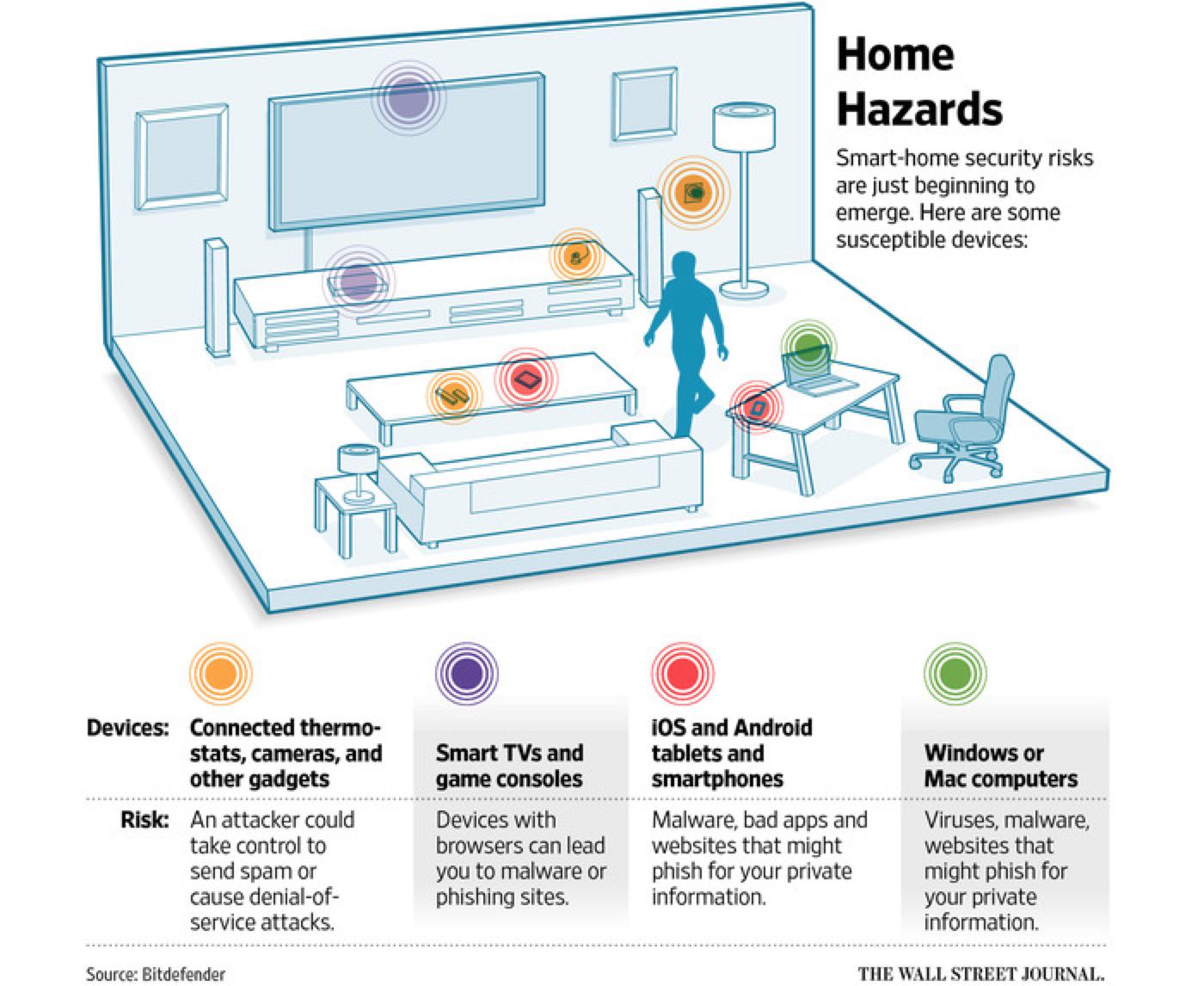

и снова здравствуйте. тема безопасности "умных гаджетов" (а на самом деле довольно туповатых лампочек, камер и прочего барахла с WiFi/Bluetooth чипом и подключением в интернет), о которой я писал тут http://alexmak.net/blog/2016/08/17/ioshit/, набирает обороты. на выходных об этом писал Паша Урусов (http://pavelurusov.com/iot-botnets/, но, кажется, его бложек временно прилег), а вот еще большая статья на эту же тему в WSJ http://www.wsj.com/articles/hackers-infect-army-of-cameras-dvrs-for-massive-internet-attacks-1475179428 (что хорошо, тема явно выходит в массы). WSJ пишет о том, что все эти несекьюрные дивайсы — это готовые ботнеты, которые позволяют устраивать массивные DDoS аттаки в интернете, причем в масштабах, ранее невиданных. проблема не только в том, что эти устройства по дизайну не особо защищены, но многие юзеры даже не задумываются об их апдейтах (и это в ситуации, если производитель выпускает обновления, многие этого не делают). если верить схеме на WSJ, то опасность представляют практически все устройства в доме. как страшно жить.

кстати, один читатель у меня спросил вчера "так и что делать с этим всем?" у меня, правда, нет хорошего ответа на этот вопрос. воздерживаться от noname устройств, устанавливать везде сложные пароли, следить за обновлениями устройств. и, как в анекдоте с вопросом "как избежать СПИДа?" — "и главное, никакого секса!"

продолжая тему ботнетов на небезопасных IoT, немножко хардкода. создатели ботнета, который генерил DDoS на сайт KrebsOnSecurity, опубликовал исходный код, использованный для организации этого ботнета http://hackforums.net/showthread.php?tid=5420472 (требует регистрации для просмотра). так что это означает, что скоро таких DDoS-атак будет только больше

2016 October 04

немного самопиара. ребята из BeardyCast опубликовали статью из серии "я пользуюсь", где в этом случае "я" — это именно я, рассказываю про свое рабочее место, гаджеты и приложения, которыми я пользуюсь. из этого поста, однако, вы сможете узнать, что я немножко параноик, и какими инструментами я пользуюсь для информационной безопасности на компьютере http://beardycast.com/2016/10/04/EDC/edc-10-alexmak/

а теперь к новостям из России. Коммерсант опубликовал статью, в которой рассказывает о том, что некая компания Con Certeza ищет подрядчика, который бы предоставил экспертное заключение о возможности перехвата информации в популярных чатах WhatsApp, Viber, Facebook Messenger, Telegram, Skype для платформ iOS и Android. Учитывая шифрование end-to-end в этих мессенджерах, остается только пожелать удачи подрядчикам. Ссылки по теме: статья в Коммерсанте: http://www.kommersant.ru/doc/3106585, комментарий по теме Леонида Волкова https://www.facebook.com/leonid.m.volkov/posts/1200371066652191, комментарий по теме Германа Клименко (думаю, вы не удивитесь, узнав, что он все это радостно поддерживает, и при этом признает, что проще мессенджеры заставить сотрудничать, чем расшифровать трафик) http://www.mskagency.ru/materials/2594952

я знаю, вы любите новости вроде этой. компания Johnson&Johnson сообщила о том, что в их дозаторах инсулина обнаружена уязвимость, которая дает возможность хакерам удаленно (на расстоянии 1-2 километра) увеличивать дозу инсулина, вводимую пациентам. Компания разослала такое уведомление 114 тысячам пациентов, которые пользуются дозаторами в США и Канаде. Там суть такая, что у дозатора есть беспроводный пульт для управления (потому что дозатор обычно спрятан под одеждой), данные между пультом и дозатором передаются без какого либо шифрования в диапазоне 900МГц по проприетарному протоколу. Уязвимость предполагает возможность получения доступа к управлению дозатором. Вообще исследователи, которые обнаружили уязвимость, утверждают, что риск ее применения низкий. Детальная информация об уязвимости тут https://community.rapid7.com/community/infosec/blog/2016/10/04/r7-2016-07-multiple-vulnerabilities-in-animas-onetouch-ping-insulin-pump

Yahoo тут отличилась в очередной раз, построив бэкдор для спецслужб в почту, и даже не сказав об этом своей команде, отвечающей за безопасность сервиса. они сканировали все почтовые сообщения на предмет наличия соответствующих ключевых слов и фраз. http://www.reuters.com/article/us-yahoo-nsa-exclusive-idUSKCN1241YT

2016 October 05

кстати, подоспел ответ Яху! по поводу вчерашней новости о сканировании всей почты спецслужбами:

“The article is misleading. We narrowly interpret every government request for user data to minimize disclosure. The mail scanning described in the article does not exist on our systems.”

если внимательно читать этот ответ, то возникнет ощущение, что это как бы и не отрицание того, в чем компанию обвиняют. речь идет о том, что статья неправильная, а не информация, в ней изложенная, не соответствует действительности. да и утверждение "система, описанная в статье, не присутствует в наших системах", наводит на вопросы, что, видимо, все-таки раньше существовала. а если "не присутствует в наших системах", то возникает вопрос — а в каких присутствует? а "не в наших" системах? Короче, лучший совет, учитывая хак Yahoo недавно и вот эту новость — удалить там аккаунт совсем.

Отдельно надо отметить, что Google, Facebook, Microsoft и Apple напрямую заявили, что ни в чем подобном они не участвовали, и что они не получали таких запросов от правоохранительных органов. верить им или нет — дело ваше.

“The article is misleading. We narrowly interpret every government request for user data to minimize disclosure. The mail scanning described in the article does not exist on our systems.”

если внимательно читать этот ответ, то возникнет ощущение, что это как бы и не отрицание того, в чем компанию обвиняют. речь идет о том, что статья неправильная, а не информация, в ней изложенная, не соответствует действительности. да и утверждение "система, описанная в статье, не присутствует в наших системах", наводит на вопросы, что, видимо, все-таки раньше существовала. а если "не присутствует в наших системах", то возникает вопрос — а в каких присутствует? а "не в наших" системах? Короче, лучший совет, учитывая хак Yahoo недавно и вот эту новость — удалить там аккаунт совсем.

Отдельно надо отметить, что Google, Facebook, Microsoft и Apple напрямую заявили, что ни в чем подобном они не участвовали, и что они не получали таких запросов от правоохранительных органов. верить им или нет — дело ваше.

2016 October 06

из новостей сегодня для меня вам привет для Мак-юзеров. На конференции Virus Bulletin эксперт по безопасности Патрик Вардл (Patrick Wardle) продемонстрировал малварь для Мака, которая умеет подключаться к камере и микрофону. там фишка в том, что подключение к камере, как известно, зажигает зеленый огонек (что обойти довольно сложно). поэтому особенность такой малвари в том, что оно подключается в текущую сессию, например, скайпа или facetime, когда камера уже активна.

After examining various ‘webcam-aware’ OS X malware samples, the research will show a new ‘attack’ that would allow such malware to stealthily monitor the system for legitimate user-initiated video sessions, then surreptitious piggyback into this in order to covertly record the session. As there are no visible indications of this malicious activity (as the LED light is already on), the malware can record both audio and video without fear of detection.

если вас это пугает или напрягает, можно скачать бесплатную утилиту, которая отлавливает подобные штуки и сообщает вам о них https://objective-see.com/products/oversight.html

After examining various ‘webcam-aware’ OS X malware samples, the research will show a new ‘attack’ that would allow such malware to stealthily monitor the system for legitimate user-initiated video sessions, then surreptitious piggyback into this in order to covertly record the session. As there are no visible indications of this malicious activity (as the LED light is already on), the malware can record both audio and video without fear of detection.

если вас это пугает или напрягает, можно скачать бесплатную утилиту, которая отлавливает подобные штуки и сообщает вам о них https://objective-see.com/products/oversight.html

2016 October 10

после небольшой паузы продолжаем наши регулярные трансляции из мира опасносте для информации. я тут много ною про безопасность IoT гаджетов. а ведь проблема гораздо масштабней и в перспективе — опасней. одно дело, когда кулхацкер подключился к вашей домашней камере или там к детскому монитору и разговаривает с вашим ребенком по ночам (что все равно ужасно и отвратительно), и другое — когда хакеры взламывают инфраструктуру атомной электростанции, как об этом пишет сегодня Reuters (без указания деталей, однако). очень хочется надеяться, что атомная электростанция защищена лучше, чем домашние IoT-штуки http://mobile.reuters.com/article/idUSKCN12A1OC?feedType=RSS&feedName=technologyNews&utm_source=Twitter&utm_medium=Social&utm_campaign=Feed%253A+reuters%252FtechnologyNews+%2528Reuters+Technology+News%2529

кстати, о взломах домашних IoT устройств. я писал на прошлой неделе о релизе исходного кода Mirai — ботнета для организации DDoS аттак с помощью смартгаджетов. тут интересный анализ дефолтных паролей из всех этих гаджетов. 60 "вшитых" паролей позволяют "достичь" 500 тысяч гаджетов https://www.grahamcluley.com/mirai-botnet-password/

ФБР хочет опять заставить Apple разблокировать еще один iPhone, который принадлежал террористу Dahir Adan, напавшему в сентябре на посетителей торгового центра. ФБР не раскрывает модель устройства и версию ОС там, но это может стать повторением истории с исками, слушаниями в конгрессе и тд, как уже было с телефоном террориста из Сан Бернардиноhttp://www.infosecurity-magazine.com/news/fbi-needs-access-to-another-iphone?utm_source=twitterfeed&utm_medium=twitter

Facebook выпустил функцию "секретных чатов" в своем мессенджере, там end-to-end encryption. вот инструкция, как их использовать, чтобы избегать потенциального перехвата сообщений злоумышленниками и другими заинтересованными лицами https://techcrunch.com/gallery/how-to-encrypt-facebook-messenger/