🌐Защита от прослушки и взлома. Часть 26. Используйте удалённые (облачные) хранилища данных.В случае утраты какого-либо из устройств вы не потеряете информацию.

Хранилище Google Drive привязано к вашему Google-аккаунту. На нём можно установить двухфакторную аутентификацию и посмотреть журнал посещений и включить оповещения о входе с неизвестных устройств. Google Drive сам не шифрует данные. Для этого потребуются сторонние сервисы — например, Boxcryptor или VeraCrypt.

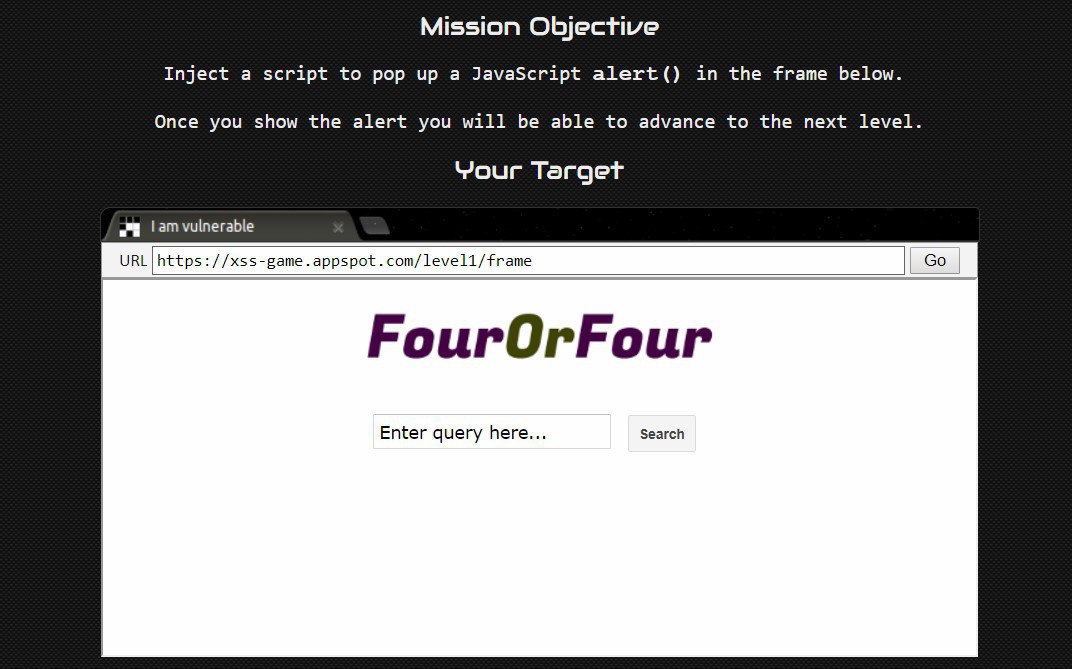

7. Вводите важную информацию только на сайтах с защищённым соединением.Любую информацию — от ввода логина и пароля до номера банковской карты и вашей фамилии — стоит отправлять только с ресурсов, где включён HTTPS. Это зашифрованный способ передачи информации. От обычного протокола HTTP он отличается тем, что любые данные, которые вы отправляете на сайт шифруются и недоступны для перехвата.

8. Минимизируйте возможность подсмотреть за вами и подслушать вас. Злоумышленники или спецслужбы, используя специальное программное обеспечение и уязвимости вашего софта, могут подключиться к микрофону и камере вашего компьютера, телефона или планшета. Веб-камеру на ноутбуке можно закрыть и заклеить. Выломать микрофон нельзя, поэтому важные разговоры лучше всего вести при выключенном устройстве. Чтобы ваше местонахождение сложнее было выявить, отключите сервисы геолокации на смартфоне. Кроме того, вы можете перевести его в авиарежим или вообще выключить.

9. Следите за тем, кто и когда заходил в ваш аккаунт.Соцсети, почтовые сервисы и мессенджеры умеют сообщать пользователям о всех фактах входа в их аккаунты. Например, если у вас есть приложение «ВКонтакте» на смартфоне, то сообщения о входе в ваш аккаунт будут приходить автоматически. В Facebook и Google эту опцию нужно настроить.

Если автоматических оповещений нет, то обычно в настройках своего аккаунта можно посмотреть список последних сессий (входов в ваш аккаунт) и завершить их, если есть подозрительные. Такой журнал посещений есть и в Facebook, и во «ВКонтакте», и в GMail, и в мессенджере Telegram.

10. Соблюдайте правила информационной гигиены. Для совершения важных операций (финансовые транзакции, покупка билетов и т.п.) нужно использовать компьютер, в защищённости которого вы уверены. Лучше не использовать чужое устройство. Помните, что компьютер, которым вы пользуетесь на работе, принадлежит не вам, а вашему работодателю.

На вашем компьютере должно быть лицензионное программное обеспечение, в том числе операционные системы. На пиратских копиях может находиться вредоносный и шпионский софт. Если вы не хотите покупать лицензионные программы, можно воспользоваться бесплатными аналогами. Хотя перед скачиванием лучше всего проверить, что пишут об их безопасности на уважаемых IT-ресурсах (CNews, Geektimes, VC) и в «Википедии».

↪️

@XAKEPCTBO_CHANNEL