AS

Size: a a a

2019 January 25

AS

Там последние "мониторы"

Ноябрь-Декабрь 2017 года( Есть ещё варианты?

Ноябрь-Декабрь 2017 года( Есть ещё варианты?

AS

ART S

Там последние "мониторы"

Ноябрь-Декабрь 2017 года( Есть ещё варианты?

Ноябрь-Декабрь 2017 года( Есть ещё варианты?

А, точно, они же вошли в US CERT / NCCIC, надо там искать

MR

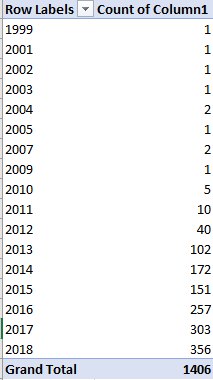

сейчас с ICS-CERT Advisories соберу стату, момент

MR

2018: 223

2017: 190

2016: 140

2015: 134

2017: 190

2016: 140

2015: 134

AS

Итого получается в 2017 году 190 известных уязвимостей а в 2018 223 новых?

Просто про 2017 год брал отсюда. И подскажите пожалуй, ещё где можно самому покопаться.

Просто нужна ссылка на официальный отчёт.

Мне на слово не поверят:)Спросят откуда я взял.

Просто про 2017 год брал отсюда. И подскажите пожалуй, ещё где можно самому покопаться.

Просто нужна ссылка на официальный отчёт.

Мне на слово не поверят:)Спросят откуда я взял.

U

Alexander Kremlev

Лучше чем Kali?

Ну, для профильных задач много всяких разных дистрибутивов... всё зависит от задач и от железа на котором всё это работать будет. Швейцарский нож, имхо, это BlackArch, но из-за его веса и пакетного менеджера он не всем нравится. На старом i386 железе где не встанет Kali - встанет BackBox, ну или Debian чистый.

Цели + железо на руках (с его совместимостью) - это и есть главные критерии выбора той или иной оси.

Цели + железо на руках (с его совместимостью) - это и есть главные критерии выбора той или иной оси.

RK

ART S

Итого получается в 2017 году 190 известных уязвимостей а в 2018 223 новых?

Просто про 2017 год брал отсюда. И подскажите пожалуй, ещё где можно самому покопаться.

Просто нужна ссылка на официальный отчёт.

Мне на слово не поверят:)Спросят откуда я взял.

Просто про 2017 год брал отсюда. И подскажите пожалуй, ещё где можно самому покопаться.

Просто нужна ссылка на официальный отчёт.

Мне на слово не поверят:)Спросят откуда я взял.

https://nvd.nist.gov/vuln/data-feeds

но там отфильтрировать по ics-cert.

Аматорски выглядит, но что-уж поделать

но там отфильтрировать по ics-cert.

Аматорски выглядит, но что-уж поделать

MR

ART нет, это сколько всего было опубликовано публичных бюллетеней об уязвимостях за год на их сайте. как уже сказал Антон, смотрите тогда их отчеты по кварталам. они содержат ту же самую публичную информацию только за квартал.

>Спросят откуда я взял.

ну сделайте и предоставьте скрипт, информация взята с официального сайта

>Спросят откуда я взял.

ну сделайте и предоставьте скрипт, информация взята с официального сайта

AK

Ну, для профильных задач много всяких разных дистрибутивов... всё зависит от задач и от железа на котором всё это работать будет. Швейцарский нож, имхо, это BlackArch, но из-за его веса и пакетного менеджера он не всем нравится. На старом i386 железе где не встанет Kali - встанет BackBox, ну или Debian чистый.

Цели + железо на руках (с его совместимостью) - это и есть главные критерии выбора той или иной оси.

Цели + железо на руках (с его совместимостью) - это и есть главные критерии выбора той или иной оси.

Я под виртуальную среду рассматриваю.

DD

ART S

Всем, привет!

Подскажите пожалуйста есть где-то статистика по росту известных уязвимостей в промышленных системах. В сравнении 2017 год и 2018.

За 2017 нашли 322 известные.

А за 2018 год есть такая информация?

Подскажите пожалуйста есть где-то статистика по росту известных уязвимостей в промышленных системах. В сравнении 2017 год и 2018.

За 2017 нашли 322 известные.

А за 2018 год есть такая информация?

U

Alexander Kremlev

Я под виртуальную среду рассматриваю.

У части дистрибутивов имеются ova-образы для виртуальных сред - доступны для скачивания на сайтах вендоров.

DD

ART S

Всем, привет!

Подскажите пожалуйста есть где-то статистика по росту известных уязвимостей в промышленных системах. В сравнении 2017 год и 2018.

За 2017 нашли 322 известные.

А за 2018 год есть такая информация?

Подскажите пожалуйста есть где-то статистика по росту известных уязвимостей в промышленных системах. В сравнении 2017 год и 2018.

За 2017 нашли 322 известные.

А за 2018 год есть такая информация?

И весь раздел с аналитикой по асу тп, там за несколько лет есть аналитические отчёты. Плюс Positive research - ежегодный большой отчёт вообще по всем исследованиям.

AK

У части дистрибутивов имеются ova-образы для виртуальных сред - доступны для скачивания на сайтах вендоров.

Да это понятно, редко пользуюсь, т.к. под hyper-v конвертировать зачастую надо.

AS

ART нет, это сколько всего было опубликовано публичных бюллетеней об уязвимостях за год на их сайте. как уже сказал Антон, смотрите тогда их отчеты по кварталам. они содержат ту же самую публичную информацию только за квартал.

>Спросят откуда я взял.

ну сделайте и предоставьте скрипт, информация взята с официального сайта

>Спросят откуда я взял.

ну сделайте и предоставьте скрипт, информация взята с официального сайта

Maxim, это статистика с ICS-CERT Advisories? Собрана автоматически, правильно? :)

MR

учитывайте следующие: это лишь публичные бюллетени, одна бюллетень может содержать/описывать более одной уязвимости

RK

https://nvd.nist.gov/vuln/data-feeds

но там отфильтрировать по ics-cert.

Аматорски выглядит, но что-уж поделать

но там отфильтрировать по ics-cert.

Аматорски выглядит, но что-уж поделать

вот с mitre c фильтром ics-cert

RK

нужно забрать еще ICSMA оно к медоборудованию относится