AS

Size: a a a

2018 November 12

HT

Честно говоря не понимаю, зачем переводить, там английский итак довольно доступный )

HT

Видимо кому-то плюсики на хабре нужны )

AS

Из наблюдений. Например, когда речь заходит о начальном векторе заражения (в том числе в АСУ ТП). Начинают перечислять кто что помнит. А ведь не надо ничего выдумывать, все уже изложено в тактике Initial Access, нужно брать информацию оттуда.

1. Drive-by Compromise

2. Exploit Public-Facing Application

3. Hardware Additions

4. Replication Through Removable Media

5. Spearphishing Attachment

6. Spearphishing Link

7. Spearphishing via Service

8. Supply Chain Compromise

9. Trusted Relationship

10 Valid Accounts

1. Drive-by Compromise

2. Exploit Public-Facing Application

3. Hardware Additions

4. Replication Through Removable Media

5. Spearphishing Attachment

6. Spearphishing Link

7. Spearphishing via Service

8. Supply Chain Compromise

9. Trusted Relationship

10 Valid Accounts

AS

ATT&CK™ Is Only as Good as Its Implementation: Avoiding Five Common Pitfalls

#1 Don’t Assume All Techniques Are Equal

#2 Don’t Try Building Alerts for Every Technique

#3 Don’t Misunderstand Your Coverage

#4 Don’t Stay in the Matrix

#5 Don’t Forget the Fundamentals

https://www.redcanary.com/blog/avoiding-common-attack-pitfalls/

#1 Don’t Assume All Techniques Are Equal

#2 Don’t Try Building Alerts for Every Technique

#3 Don’t Misunderstand Your Coverage

#4 Don’t Stay in the Matrix

#5 Don’t Forget the Fundamentals

https://www.redcanary.com/blog/avoiding-common-attack-pitfalls/

AS

28 Ноября коллеги из Kaspersky Lab ICS CERT проведут вебинар об анализе использования средств удаленного администрирования в кибератаках на технологические системы на основе данных полученных в результате проведенных расследований инцидентов: Remote Administration Tools in attacks on industrial enterprises

https://www.brighttalk.com/webcast/15591/341169

https://www.brighttalk.com/webcast/15591/341169

AE

Вот в ролике коротко об этом говорят

https://www.youtube.com/watch?v=0BEf6s1iu5g

https://www.youtube.com/watch?v=0BEf6s1iu5g

Большое спасибо - очень наглядно)

Особенно порадовал заключительный слоган:

We solve problems for a safer world.

Особенно порадовал заключительный слоган:

We solve problems for a safer world.

AE

Честно говоря не понимаю, зачем переводить, там английский итак довольно доступный )

Думаю - для популяризации. И тех массовых исполнителей, которые будут в субъектах заниматься практической реализацией требований непростого ФЗ-187 в условиях минимальных бюджетов

AL

Думаю - для популяризации. И тех массовых исполнителей, которые будут в субъектах заниматься практической реализацией требований непростого ФЗ-187 в условиях минимальных бюджетов

И получится фигня, как обычно при переводе английских терминов, которые никто не будет стыковать с ФСТЭКовской терминологией

SP

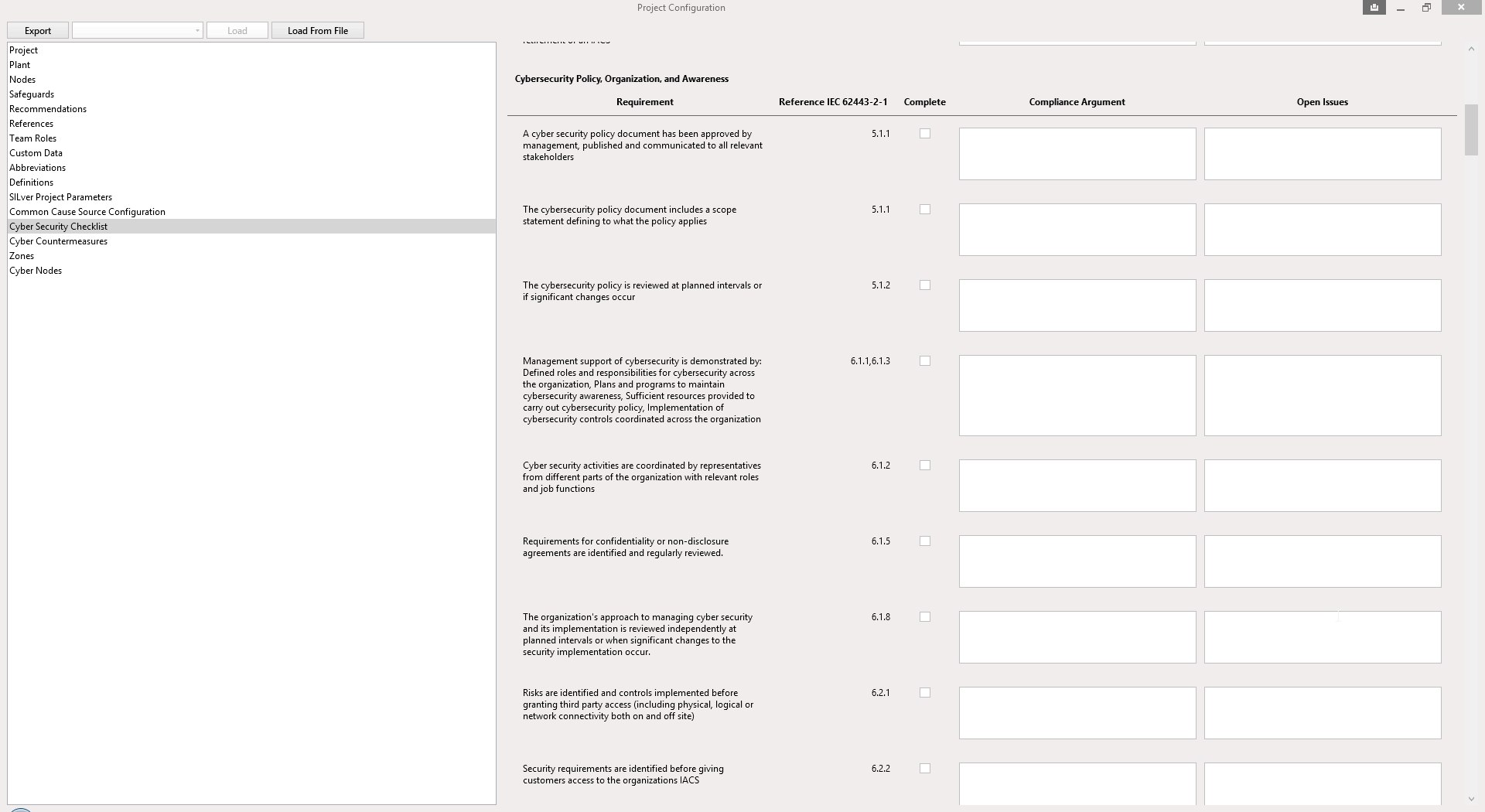

Американская консалтинговая компания exida, специлизирующаяся на функциональной безопасности и кибербезопасности АСУ ТП расширяет свои сертификационые программы, запускает две новые программы по кибербезопасности для компаний интеграторов АСУ ТП: IEC 62443-2-4 System Integrator Process Certification and IEC 62443-2-4 and 3-3 Integrated System Certification. Всего в компании на текущий момент 8 программ в 4 категориях (одна из которых профессиональные сертификации по кибербезопасности АСУ ТП):

Category 1: Cybersecurity Engineering Process Certifications

Category 2: Cybersecurity Device and Application Certifications

Category 3: Cybersecurity System Certifications

Category 4: Cybersecurity Personnel Certifications

https://www.exida.com/Certification/IEC62443-Cyber-Cert

Category 1: Cybersecurity Engineering Process Certifications

Category 2: Cybersecurity Device and Application Certifications

Category 3: Cybersecurity System Certifications

Category 4: Cybersecurity Personnel Certifications

https://www.exida.com/Certification/IEC62443-Cyber-Cert

Покопался более детально в требованиях .. FSA-CR 4.3 "Use of cryptography" - требование на всех уровнях (1-4, 1 - самый низкий), т.е. если устройство имеет такую сертификацию оно однозначно использует крипту. Со второго начинаются доп. требования на pki и симметрию, аутентификацию сетевых соединений, аутентичность прошивок, аутентичность загрузки, идентификацию и аутентификацию устройства и т.д.

SP

Также частью сертификации являются тесты CRT - бывшая сертификация Achilles, проверки на известные уязвимости и отдельная часть - безопасная разработка.

MR

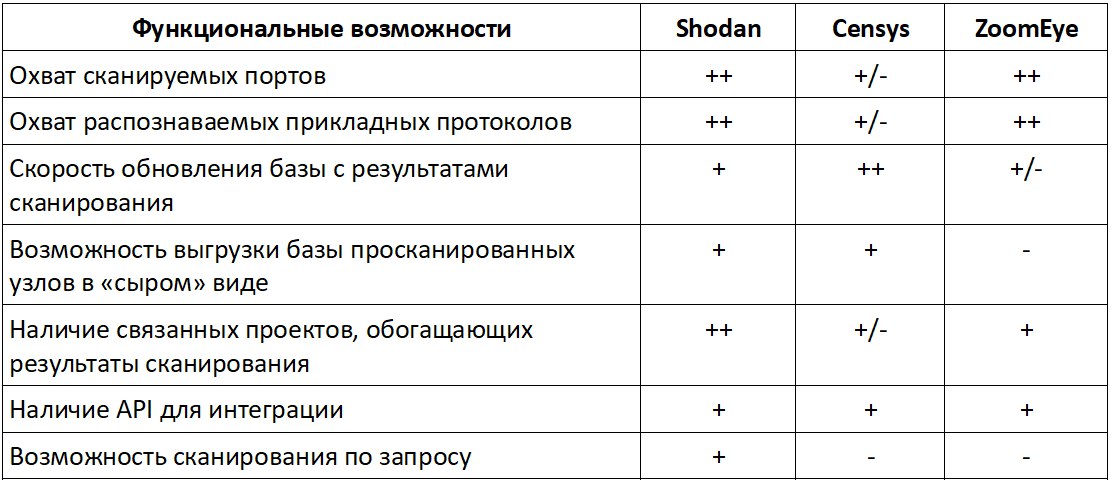

Еще одна Shodan альтернатива:

https://www.fofa.so/

В "категориях" уже доступны готовые примеры запросы охватывающие такие протоколы как BACnet, Modbus и устройства от таких вендоров как MOXA, SIEMENS и т.п.

https://www.fofa.so/

В "категориях" уже доступны готовые примеры запросы охватывающие такие протоколы как BACnet, Modbus и устройства от таких вендоров как MOXA, SIEMENS и т.п.

DK

Alexey Lukatsky

И получится фигня, как обычно при переводе английских терминов, которые никто не будет стыковать с ФСТЭКовской терминологией

Если бы только термины :)

О, этот эпических холивар на тему "запуск от имени пользователя - это когда где-то в логах фигурирует имя пользователя". В оригинальном "on behalf of user" такая мысль даже не возникает.

О, этот эпических холивар на тему "запуск от имени пользователя - это когда где-то в логах фигурирует имя пользователя". В оригинальном "on behalf of user" такая мысль даже не возникает.

AS

Еще одна Shodan альтернатива:

https://www.fofa.so/

В "категориях" уже доступны готовые примеры запросы охватывающие такие протоколы как BACnet, Modbus и устройства от таких вендоров как MOXA, SIEMENS и т.п.

https://www.fofa.so/

В "категориях" уже доступны готовые примеры запросы охватывающие такие протоколы как BACnet, Modbus и устройства от таких вендоров как MOXA, SIEMENS и т.п.

Интересно, спасибо! Вот сравнение трех других

RK

Американская консалтинговая компания exida, специлизирующаяся на функциональной безопасности и кибербезопасности АСУ ТП расширяет свои сертификационые программы, запускает две новые программы по кибербезопасности для компаний интеграторов АСУ ТП: IEC 62443-2-4 System Integrator Process Certification and IEC 62443-2-4 and 3-3 Integrated System Certification. Всего в компании на текущий момент 8 программ в 4 категориях (одна из которых профессиональные сертификации по кибербезопасности АСУ ТП):

Category 1: Cybersecurity Engineering Process Certifications

Category 2: Cybersecurity Device and Application Certifications

Category 3: Cybersecurity System Certifications

Category 4: Cybersecurity Personnel Certifications

https://www.exida.com/Certification/IEC62443-Cyber-Cert

Category 1: Cybersecurity Engineering Process Certifications

Category 2: Cybersecurity Device and Application Certifications

Category 3: Cybersecurity System Certifications

Category 4: Cybersecurity Personnel Certifications

https://www.exida.com/Certification/IEC62443-Cyber-Cert

они снова будут учить на драфтах стандартов?

RK

типа такого

AS

они снова будут учить на драфтах стандартов?

2-4, 3-3, 4-1, 4-2 - не драфты

RK

а потом напишут

Hello Rostyslav,

Our checklist is based on IEC 62443-2-1 Draft 7 Edit 1 which was issued in June 2014. At the time when created the checklist, we thought that version was close to complete so we went with it. Unfortunately, that version of the standard has run into stumbling blocks and is still not approved.

Our intent is to update the checklist when the new version of IEC 62443-2-1 released, rather than downgrading to the 2010 release.

Hello Rostyslav,

Our checklist is based on IEC 62443-2-1 Draft 7 Edit 1 which was issued in June 2014. At the time when created the checklist, we thought that version was close to complete so we went with it. Unfortunately, that version of the standard has run into stumbling blocks and is still not approved.

Our intent is to update the checklist when the new version of IEC 62443-2-1 released, rather than downgrading to the 2010 release.