Size: a a a

2019 April 08

Эксперемент с интерактивным выбором темы следующего выпуска NoiSeBit получился успешным. Побителем, с отрывом в 5% голосов, является тема "Эволюция инструментов и подходов для реверсинга"! Теперь перед планированием каждого выпуска мы будем определять тему именно таким образом, то есть по интересу нашей аудитории 🎧

2019 April 10

Опубликованы видео записи докладов с конференции Offensivecon’19. Много хорошего контента, настоятельно рекомендуем! 👻

https://www.youtube.com/channel/UCMNvAtT4ak2azKNk6UlB1QQ

https://www.youtube.com/channel/UCMNvAtT4ak2azKNk6UlB1QQ

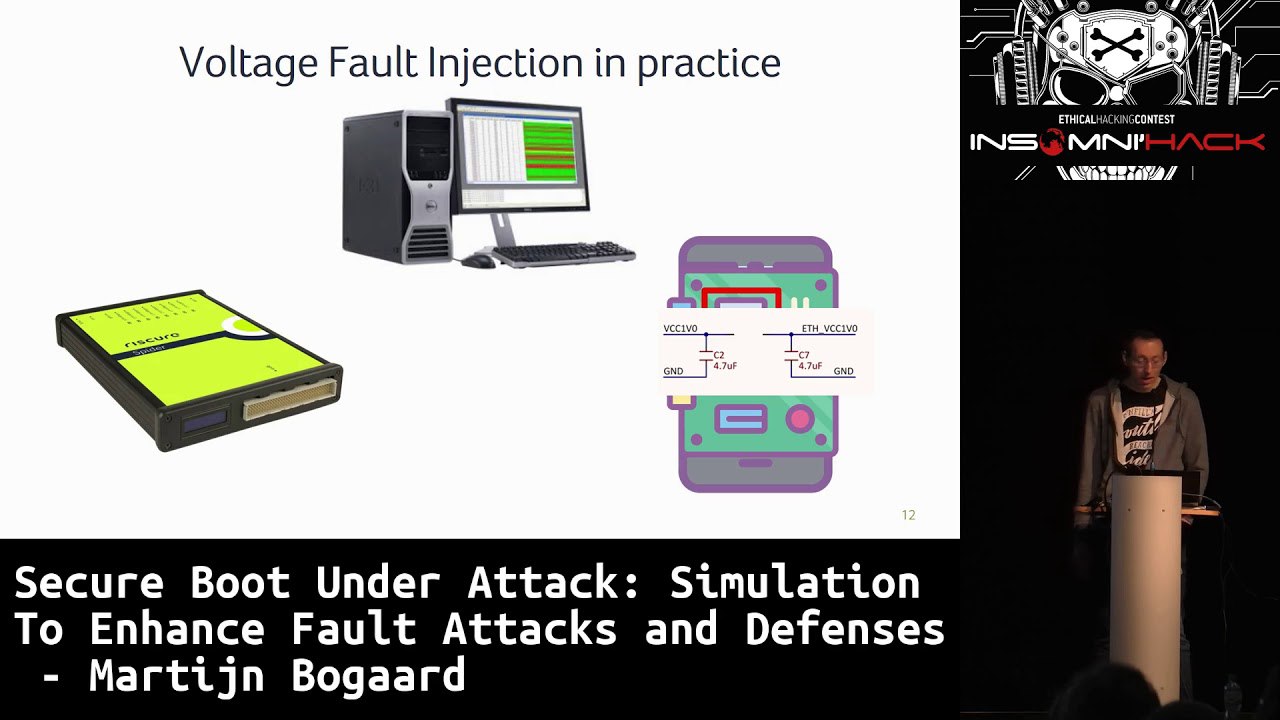

Ещё одно интересное видео опубликовано сегодня. На этот раз с конференции Insomni’hack доклад «Secure Boot Under Attack: Simulation to Enhance Fault Attacks & Defenses» 👾

https://www.youtube.com/watch?v=_ZLJraOtrDA

https://www.youtube.com/watch?v=_ZLJraOtrDA

2019 April 11

Создание патчей для закрытия уязвимостей, с точки зрения разработчика, в большинстве случаев сводится к возведению искусственных барьеров для блокирования работы конкретного эксплойта на пути к триггеру для уязвимости. То есть зачастую патч блокирует конкретную уязвимость (или хуже того эксплойт), а не закрывает класс проблем безопасности вокруг нее. Именно эта проблема обсуждается в докладе "Bugs so Nice they Patched them Twice! A (Continuing)?", который я крайне рекомендую к просмотру.

https://www.youtube.com/watch?v=IXKlMYeVVe4

https://www.youtube.com/watch?v=IXKlMYeVVe4

2019 April 16

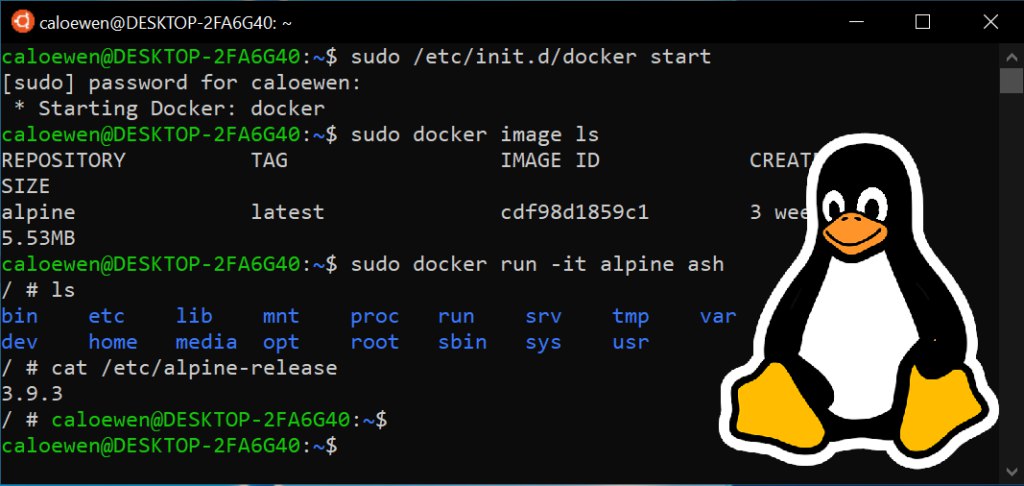

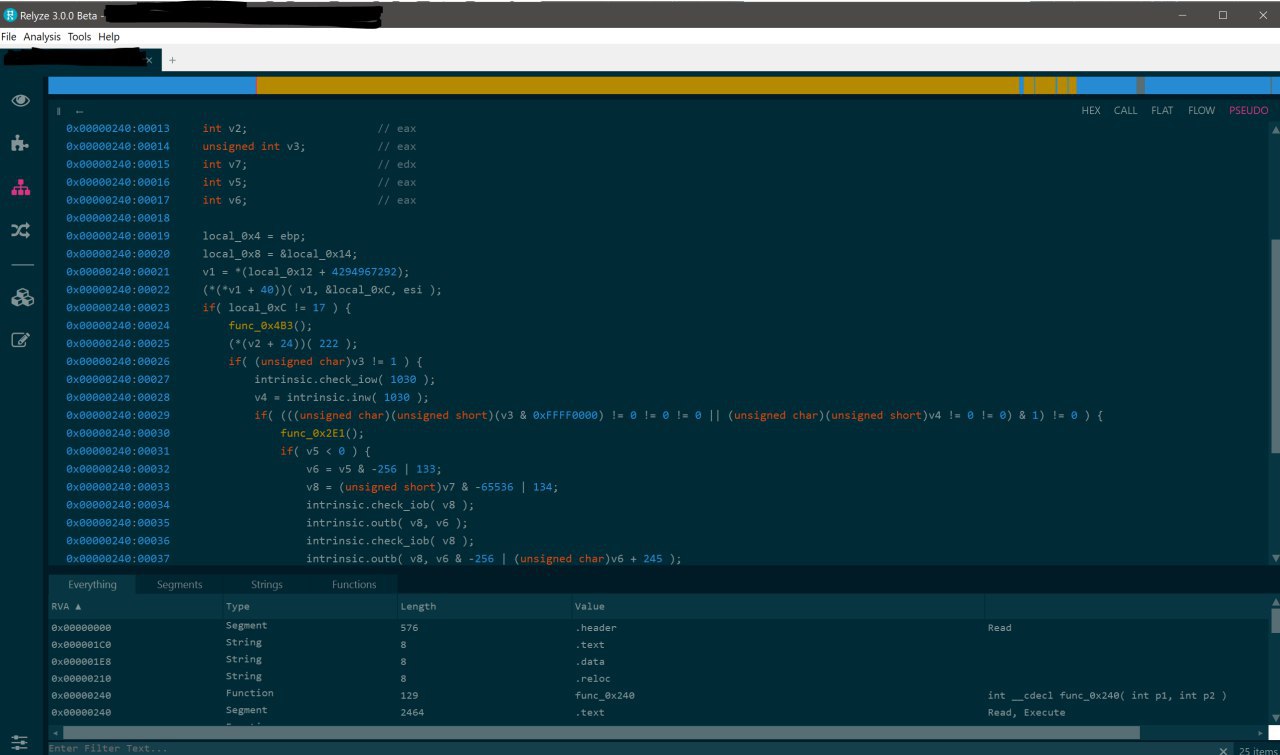

Мало кто заметил на фоне релиза Гидры, а ведь тихо и незаметно стал доступен еще один инструмент для реверсинга. Речь идет о Relyze, который начиная с версии 3.0 (стал бесплатным для некомерческого использования) также включает в себя и декомпилятор. Меня зацепил Relyze своей внутнренней системой типов, в том числе и востановлением сложных типов данных. https://www.relyze.com/beta3.html

2019 April 18

Несколько интересных уязвимостей были обнародованы для WiFi чипов компании Broadcom. Чтобы вы понимали это один из самых популярных на рынке производителей в этом сегменте (используется Apple, Microsoft, Dell...). Все уязвимости были найдены в исходном коде драйвера brcmfmac (open sourced). И связаны в основном с неправильной обработкой и парсингом фреймов сетевых пакетов на канальном уровне (не требует аутентификации в сети для реализации атаки). Большинство найденных уязвимостей это переполнение/повреждение памяти в куче (heap buffer overflow) с последующей возможностью, контролируемого атакующим, удаленного выполнения кода. Все четыре уязвимости были найдены исследователями из компании Quarkslab.

Full details: https://blog.quarkslab.com/reverse-engineering-broadcom-wireless-chipsets.html

Advisory: https://www.kb.cert.org/vuls/id/166939/

Full details: https://blog.quarkslab.com/reverse-engineering-broadcom-wireless-chipsets.html

Advisory: https://www.kb.cert.org/vuls/id/166939/

Интересная новость из Чикаго, через уязвимость в приложении для каршеринга Car2Go (один из лидеров рынка США) угнали больше дюжины машин Mercedes-Benz. Пока никаких технических подробностей нет, но сам факт уже интересен. На моей памяти это первый такой массовый прецедент, но явно показывающий о недостаточном внимании к безопасности в этой индустрии.

https://techcrunch.com/2019/04/17/100-car2go-mercedes-hijacked-in-chicago-crime-spree/amp/

https://techcrunch.com/2019/04/17/100-car2go-mercedes-hijacked-in-chicago-crime-spree/amp/

2019 April 20

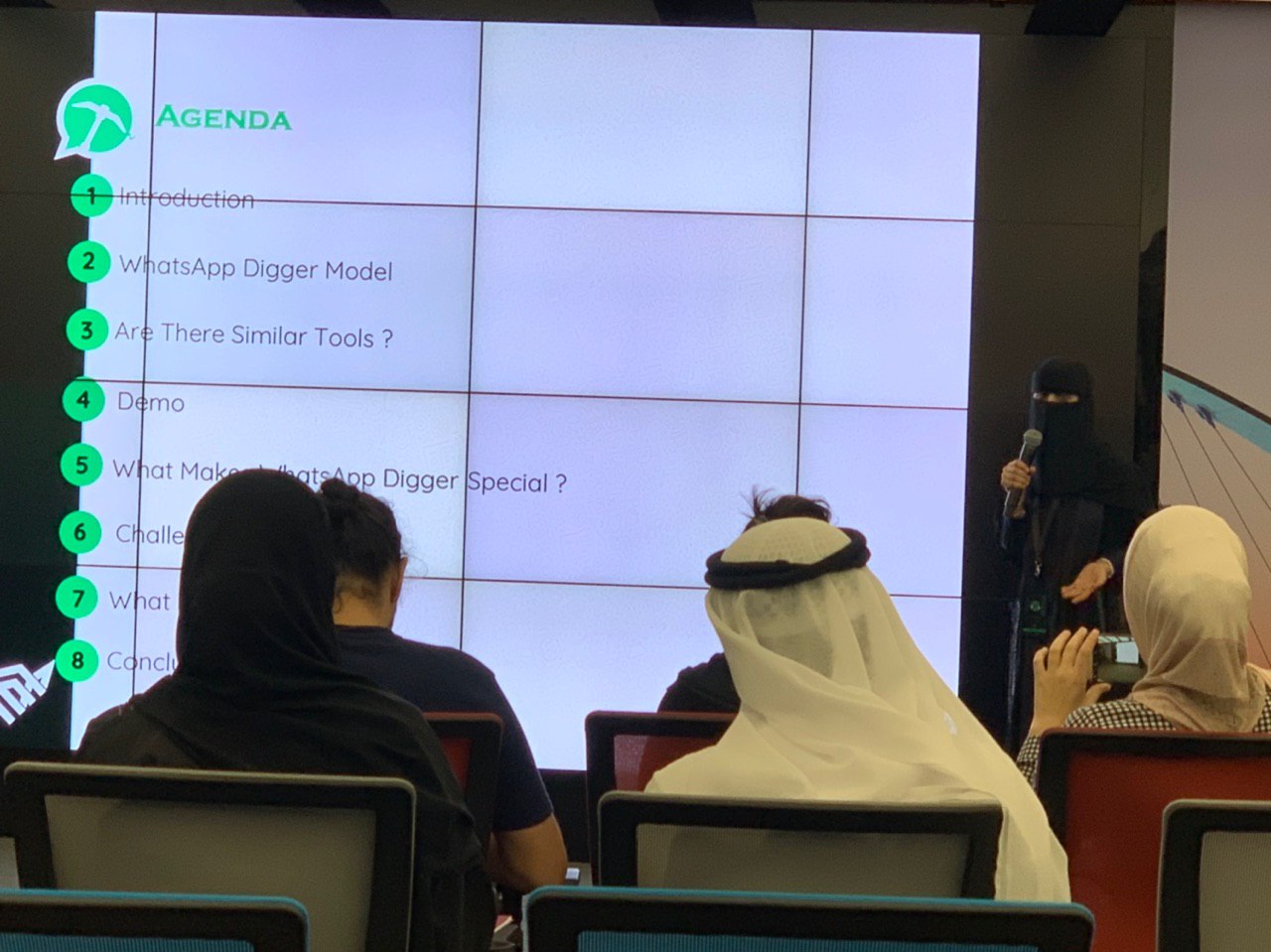

Вот так выглядят чёрные шляпы в арабских эмиратах 🤪 NoiSeBit участвует в OPCDE в этом году. Это единственная техническая конференция в эмиратах и наверное даже на ближнем востоке 👻

2019 April 28

Если кто думает на тему интересных конференций для публикации своего ресеча. Присмотритесь к H2HC в солнечной Бразилии, которая является одной из самых технических конференций в латинской Америке, нацеленной впервую очередь на исследователей практиков. @BSDaemon отличный хост и делает офигенный интертеймент для спикеров. CFP уже открыт!! https://www.h2hc.com.br/h2hc/en/submissao

2019 April 30

Интересный проект от компании Nvidia, Jetson Nano. Нацелен впервую очедь на рынок IoT устройств, где необходимо применение искуственного интелекта. По сути это Raspberry Pi на стеройдах с двухядерным процессором, 128 GPU-ядрами и 4 гигами оперативной памяти. Данное устройство позволяет локально запускать TensorFlow, PyTorch, Caffe, и MXNe фреймворки и обрабатывать данные в рельном времени. Помимо задач ИИ в робототехнике и прочих IoT, данное устройство может пригодится для построения фазинг-фермы, так как цена довольно привлекательна 99$ 🤖

Самое ценное это опыт, будучи студентом очень важно иметь доступ к людям у которых можно чему то научиться и которые могут определить интересные, ориентированные на практический результат направления исследований. А ещё важно чтобы любое сотрудничество с коммерческими организациями было взаимно выгодным впервую очередь для самого себя. Полученные знание и опыт гораздо важнее денег, если вы собираетесь стать профессионалом. Старайтесь избегать компании для которых студенты это дешевый рабочий ресурс даже, если они платят больше других на стажировках. Ведь финансы ресурс возобновляемый, а вот потраченное зря время вы уже не вернёте.

Вот одна из интересных стажировок на лето https://habr.com/ru/company/dsec/blog/450036/

Вот одна из интересных стажировок на лето https://habr.com/ru/company/dsec/blog/450036/

2019 May 03

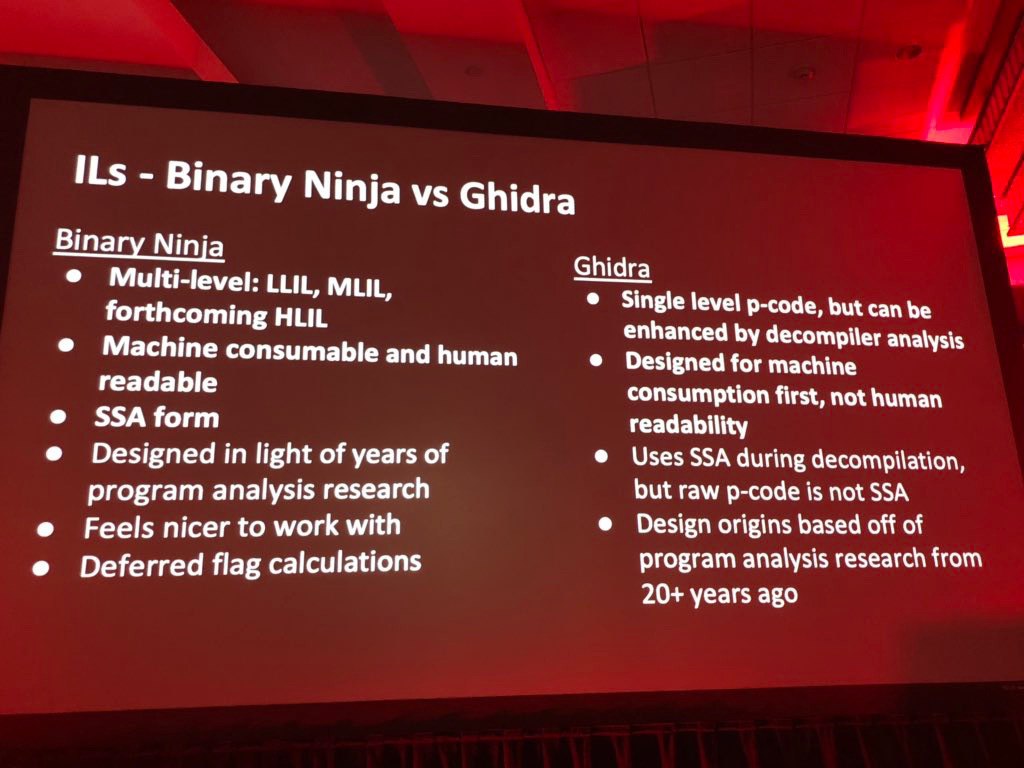

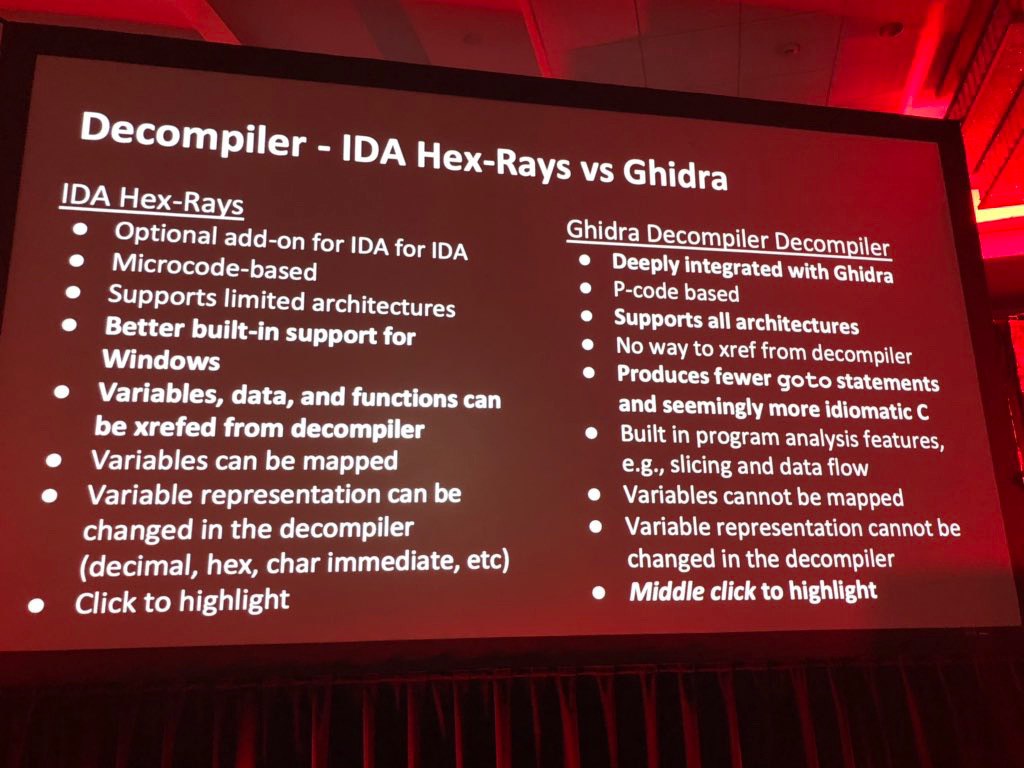

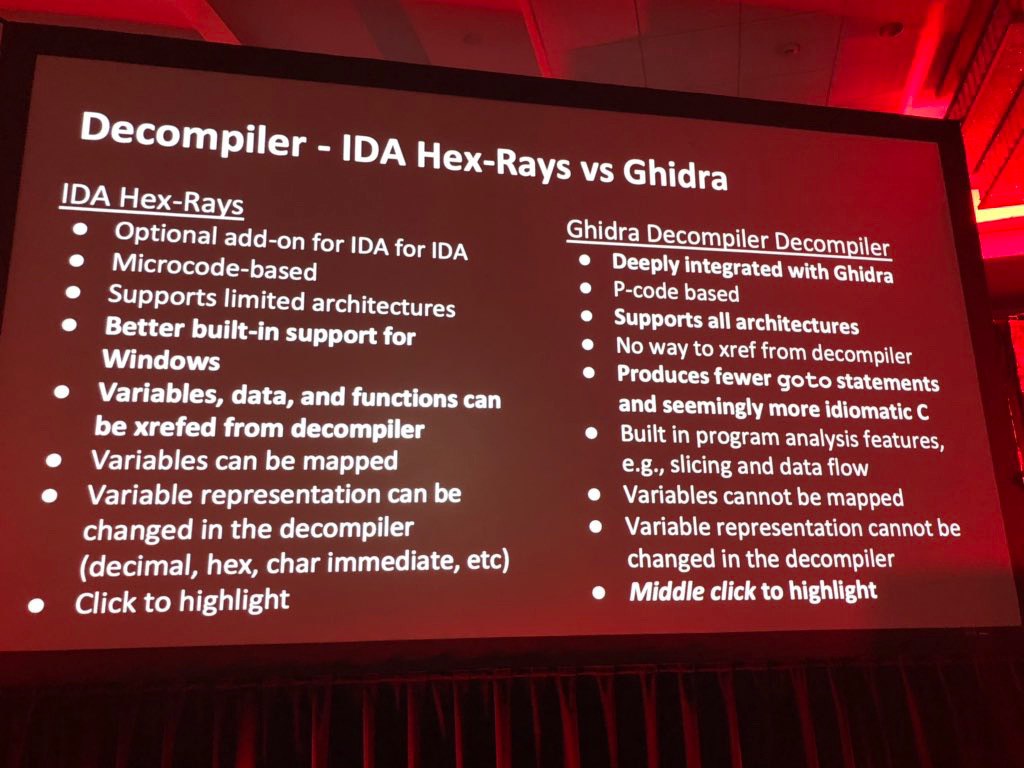

Отличное сравнение c конференции Infiltrate декомпилятора из Ghidra с первопроходцем Hex-Rays и промежуточным представление (IR) из Binary Ninja. У Ghidra много интересных фич, а в свете того что исходники открыты, его использование на без возмездной основе представляет большой интерес для энтузиастов. Но я попрежнему в основном пользуюсь IDA и Hex-Rays в повседневной работе 🤪

N0iSeBit

Отличное сравнение c конференции Infiltrate декомпилятора из Ghidra с первопроходцем Hex-Rays и промежуточным представление (IR) из Binary Ninja. У Ghidra много интересных фич, а в свете того что исходники открыты, его использование на без возмездной основе представляет большой интерес для энтузиастов. Но я попрежнему в основном пользуюсь IDA и Hex-Rays в повседневной работе 🤪

А вот и полная версия слайдов https://github.com/0xAlexei/INFILTRATE2019/blob/master/INFILTRATE%20Ghidra%20Slides.pdf

Я бы не доверял этому парню, особенно в вопросах приватности 🙃 Очевидно, что фейсбук всячески пытается улучшить свою репутацию в свете всех этих обескураживающих утечек данных и паролей пользователей. Я думаю, что уже поздно и Марку никто не поверит, просто будет две группы людей, те кому пофиг и те кто уже удалил себя или не использовал сервис вовсе. Ну не может быть продукт бесплатным в компании с тысячами сотрудников, если это так то вероятнее всего продукт это вы. Помните это при следующем посещении фейсбука или чтении почты на бесплатном сервисе 👻

2019 May 04

Интересный кейнот «Cautionary Tales from the History of Secrecy» от Майка Османа. История про новую модель боинга и проприетарный софт, прямо показывает текущее состояние индустрии связанной напрямую с промышленным производством (аутомотив ещё один хороший пример). https://youtu.be/ud7JeSVa66Q

2019 May 06

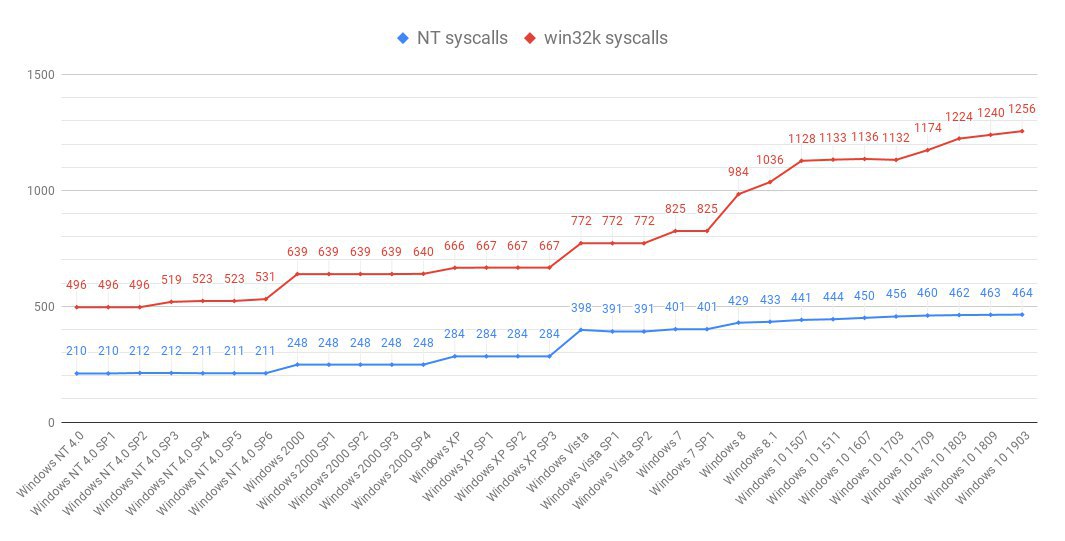

Сложность современных операционных только усугубляется. И в свете такой устойчивой тенденции сложно говорить об улучшении безопасности, так как количество новых фич для противодействия эксплуатации уязвимостей, сильно отстают от увелечения покрытия атаки (attack surface). Это наглядно видно из обновленного исследования J00ru, как увеличилось количесво системных вызовов (syscalls) в Win10 посравнению с первыми версиями ядра WinNT 👌

https://github.com/j00ru/windows-syscalls

https://github.com/j00ru/windows-syscalls

2019 May 08

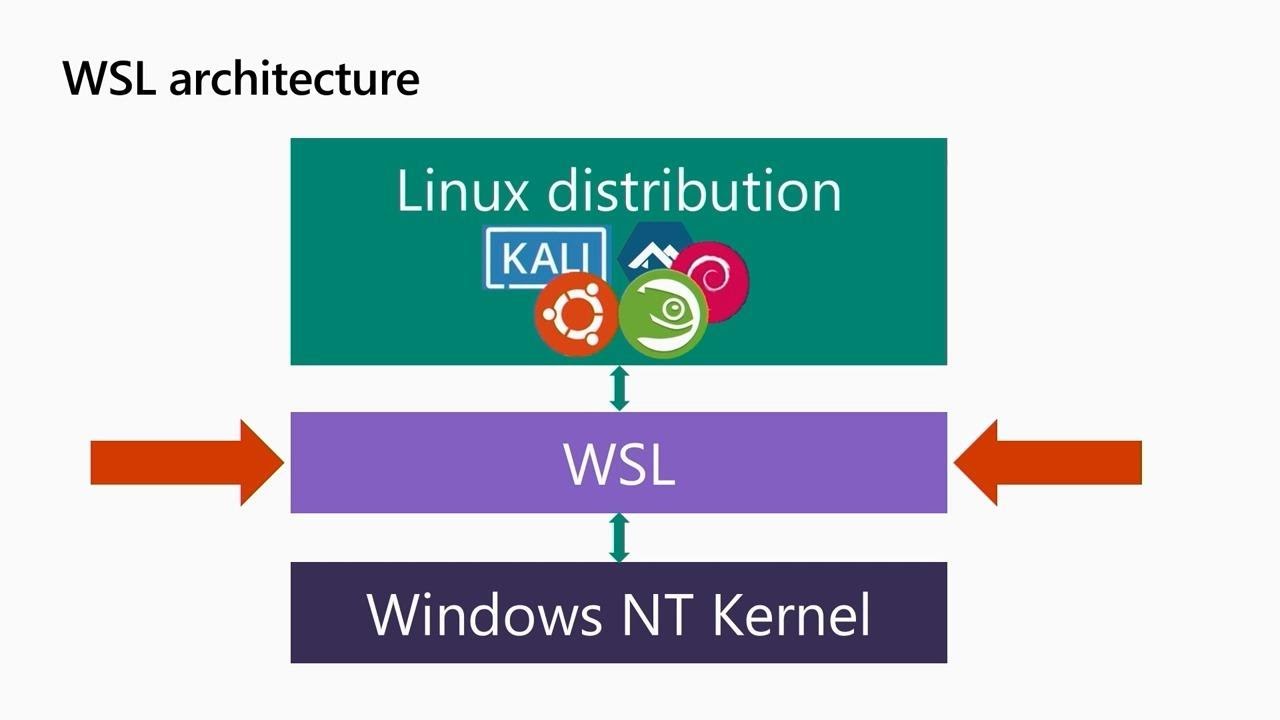

Microsoft анонсировала большую интеграцию линукса в яндро винды. Возвращаясь к предыдущему сообщению, одно из главных нововведений прямой доступ к syscalls, что не только раздувает код самого ядра, но и ещё больше расширяет возможности атакующего.

https://devblogs.microsoft.com/commandline/announcing-wsl-2/

https://devblogs.microsoft.com/commandline/announcing-wsl-2/

тут вот об подробнее об интеграции линукса в ядро винды от разработчиков, которым пришла в голову эта гениальная идея 🤪 https://www.youtube.com/watch?v=lwhMThePdIo