1. В приложении «Связка ключей» для macOS нашли уязвимость.

Читать далее...

2. Мошенники имитируют антивирус Symantec Norton для заработка денег.

Читать далее...

3. Клиент криптовалюты Denarius устанавливал троян AZORult.

Читать далее...

4. Android-приложения для IoT-устройств полны уязвимостей.

Читать далее...

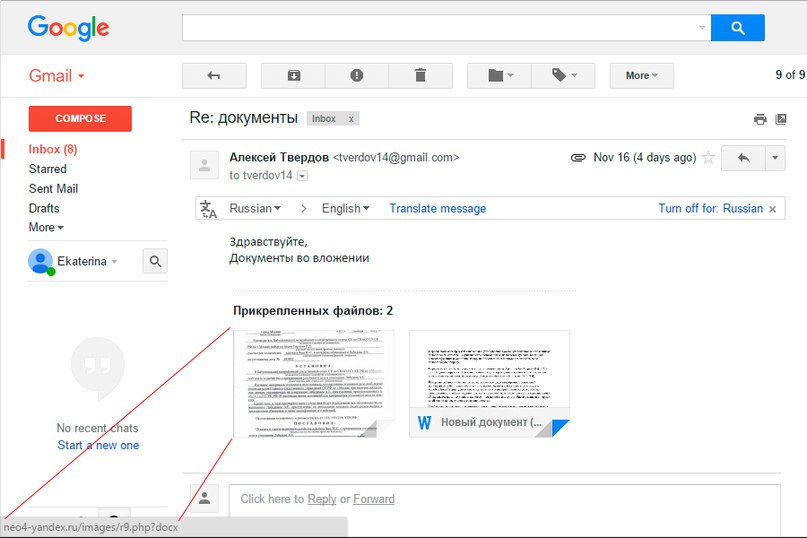

5. Мошенники «зарабатывают» на легитимной функции Gmail.

Читать далее...