Size: a a a

2021 December 09

Из рубрики «О нас пишут». Это обзор SecAtor про первый отчёт серии Hi-Tech Crime Trends 2021/22. Ждём нового ревью 🍿

—Партнерский пост—

Несмотря на жизненные ненастья Group-IB умеет и продолжает в инфосек.

Вчера на ежегодном CyberCrimeCon’2021 компания представила традиционный отчет Hi-Tech Crime Trends, который теперь выходит в формате нескольких частей (для лучшего усвоения материала).

Основываясь на данных системы Threat Intelligence&Attribution, про которую мы уже рассказывали, исследователи проанализировали рынок продаж доступов в скомпрометированные сети за последние 15 лет (пацаны вообще ребята). В полученных результатых встречаются любопытные скриншоты даже от 2006 года.

Из актуального:

- в даркнете выставлено на продажу 1099 доступов к сетям различных компаний;

- за год количество продавцов выросло на 205% (!), основная часть — русскоязычные;

- в этот же период были атакованы компании из 68 стран, по российскому сегменту почти не работают. А в Азербайджане подломили нефтяной холдинг;

- объем мирового рынка продаж взломов - $7 млн, но это нижняя планка. Вероятнее всего сумма существенно больше;

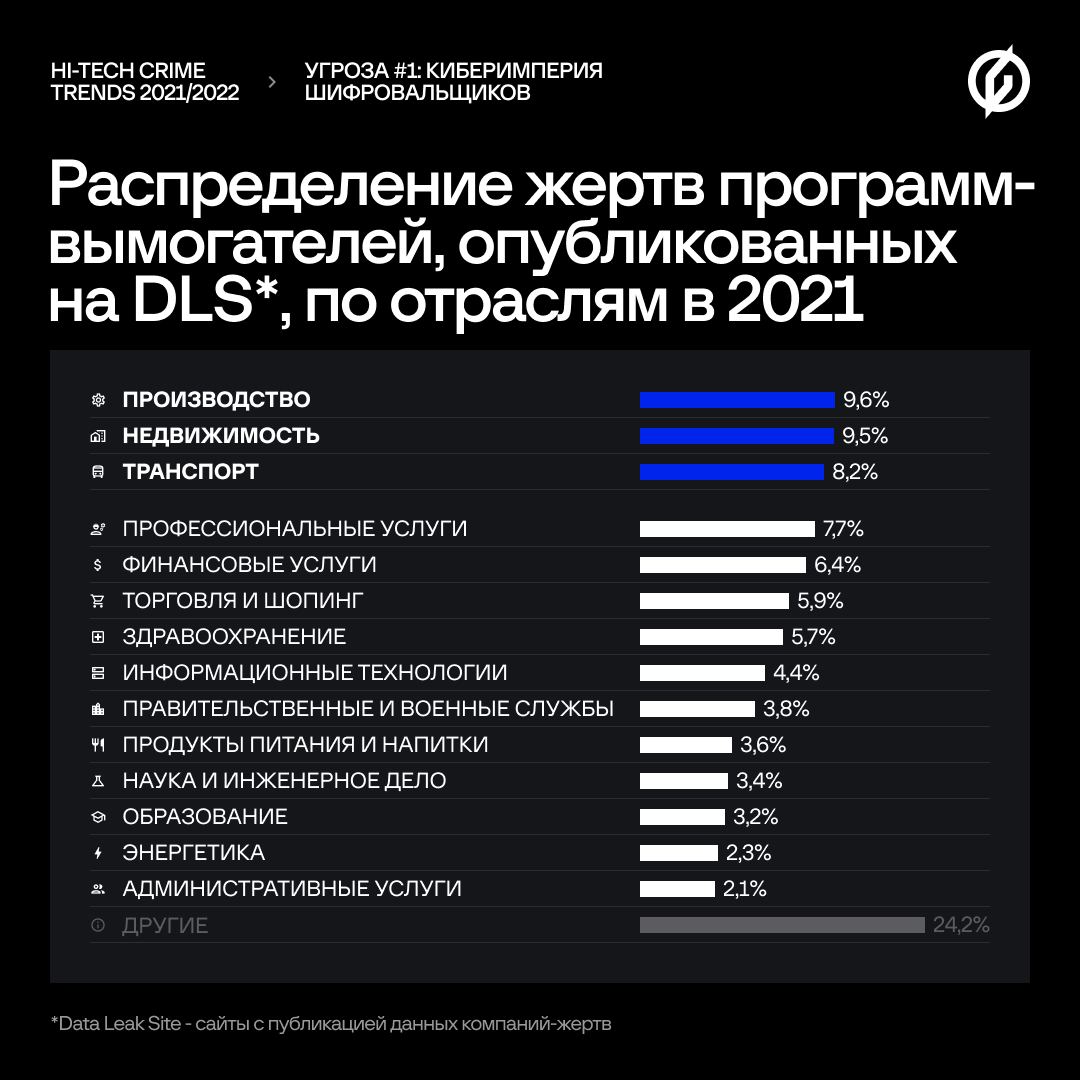

- лидеры по подломам - финсектор, производство и образование;

- партнерские программы вымогателей (RaaS) - серьезный бустер для рынка продаж взломов.

Про ransomware подробнее обещают в следующей части отчета. План публикаций очередных частей следующий:

9 декабря — отчет “Киберимперия шифровальщиков”

13 декабря — отчет “Киберугрозы для финсектора”

16 декабря — отчет “Военные операции” (ограниченный доступ)

20 декабря — отчет “Скам и фишинг”.

Несмотря на жизненные ненастья Group-IB умеет и продолжает в инфосек.

Вчера на ежегодном CyberCrimeCon’2021 компания представила традиционный отчет Hi-Tech Crime Trends, который теперь выходит в формате нескольких частей (для лучшего усвоения материала).

Основываясь на данных системы Threat Intelligence&Attribution, про которую мы уже рассказывали, исследователи проанализировали рынок продаж доступов в скомпрометированные сети за последние 15 лет (пацаны вообще ребята). В полученных результатых встречаются любопытные скриншоты даже от 2006 года.

Из актуального:

- в даркнете выставлено на продажу 1099 доступов к сетям различных компаний;

- за год количество продавцов выросло на 205% (!), основная часть — русскоязычные;

- в этот же период были атакованы компании из 68 стран, по российскому сегменту почти не работают. А в Азербайджане подломили нефтяной холдинг;

- объем мирового рынка продаж взломов - $7 млн, но это нижняя планка. Вероятнее всего сумма существенно больше;

- лидеры по подломам - финсектор, производство и образование;

- партнерские программы вымогателей (RaaS) - серьезный бустер для рынка продаж взломов.

Про ransomware подробнее обещают в следующей части отчета. План публикаций очередных частей следующий:

9 декабря — отчет “Киберимперия шифровальщиков”

13 декабря — отчет “Киберугрозы для финсектора”

16 декабря — отчет “Военные операции” (ограниченный доступ)

20 декабря — отчет “Скам и фишинг”.

2021 December 13

#вебинар #криптовалюты

«О дивный новый криптомир!»

🖥В отличие от знаменитого романа Олдоса Хаксли новый дивный криптомир — давно уже не фантастическая антиутопия, а вполне себе осязаемая реальность. По каким законам она функционирует? Как государство пытается выстраивать с ней взаимоотношения? Какие киберугрозы для цифровых активов существуют?

🕵️♀️Обо всем этом подробно расскажут эксперты АЛРУД и Group-IB на вебинаре «О дивный новый криптомир!»:

• Налогообложение цифровых активов

• Наследование криптовалюты

• Защита от киберпреступности в сети

✅Регистрация уже открыта. Стартуем 16 декабря, в 11.00 МСК.

«О дивный новый криптомир!»

🖥В отличие от знаменитого романа Олдоса Хаксли новый дивный криптомир — давно уже не фантастическая антиутопия, а вполне себе осязаемая реальность. По каким законам она функционирует? Как государство пытается выстраивать с ней взаимоотношения? Какие киберугрозы для цифровых активов существуют?

🕵️♀️Обо всем этом подробно расскажут эксперты АЛРУД и Group-IB на вебинаре «О дивный новый криптомир!»:

• Налогообложение цифровых активов

• Наследование криптовалюты

• Защита от киберпреступности в сети

✅Регистрация уже открыта. Стартуем 16 декабря, в 11.00 МСК.

#CyberCrimeCon21 #HiTechCrimeTrends #Fin

«Большой куш. Угрозы для финсектора» — время скачать новый отчет!

🚀Как обещали, сегодня на орбиту выходит наш третий по счету отчет из пятитомного собрания Hi-Tech Crime Trends 2021/2022 — «Большой куш. Угрозы для финсектора». Скачать отчет можно уже сейчас, а мы пока коротко расскажем о том, что находится под обложкой 70-страничного исследования.

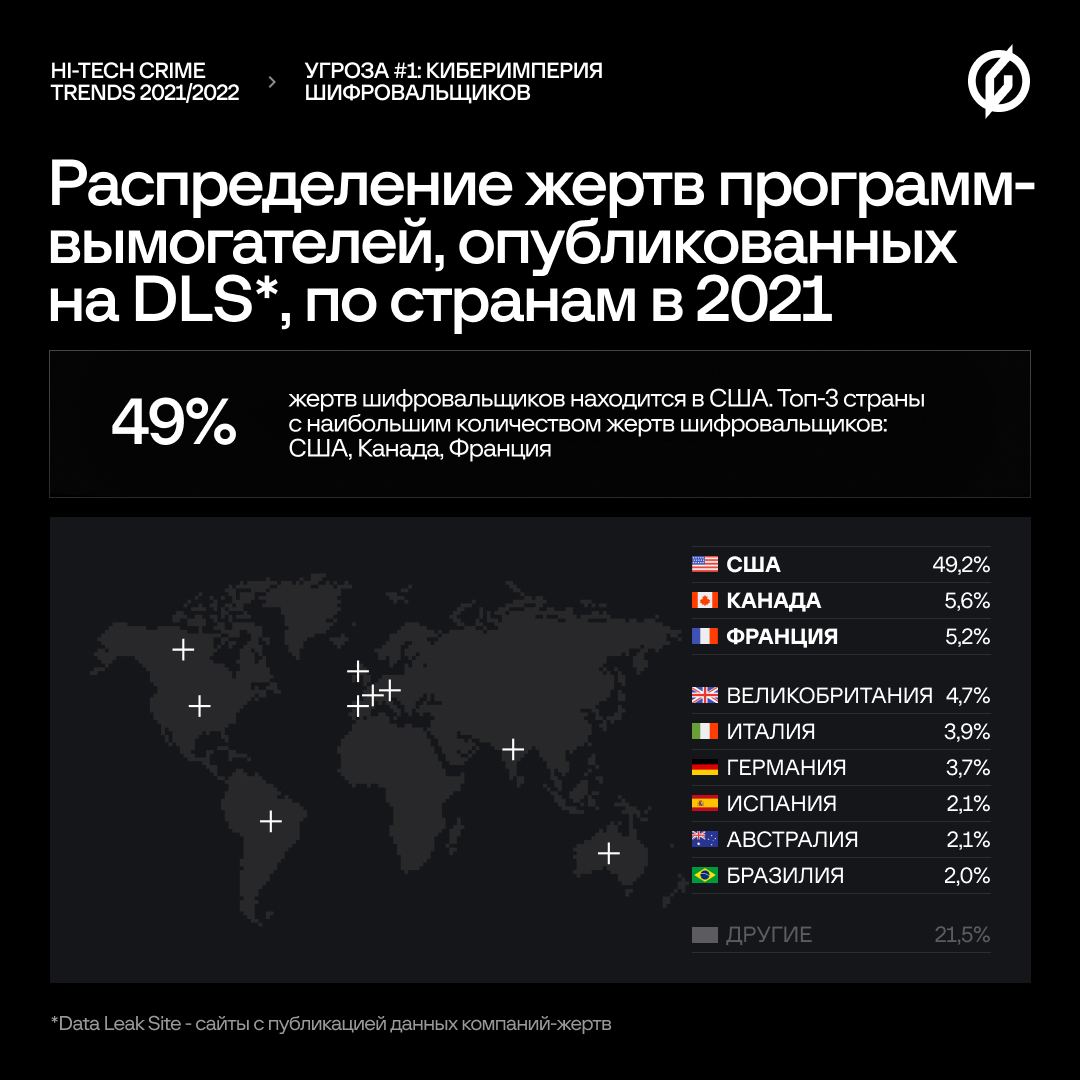

💰Финансовый сектор традиционной является самой привлекательной мишенью для киберпреступников и в первую очередь... конечно же программ-вымогателей. Специалисты Group-IB Threat Intelligence фиксируют более чем двукратный рост количества атак с использованием шифровальщиков на финансовые организации. Большинство пострадавших компаний расположены в США, Канаде и Великобритании, чаще всего подобные атаки проводили группы REvil, Conti и Avaddon.

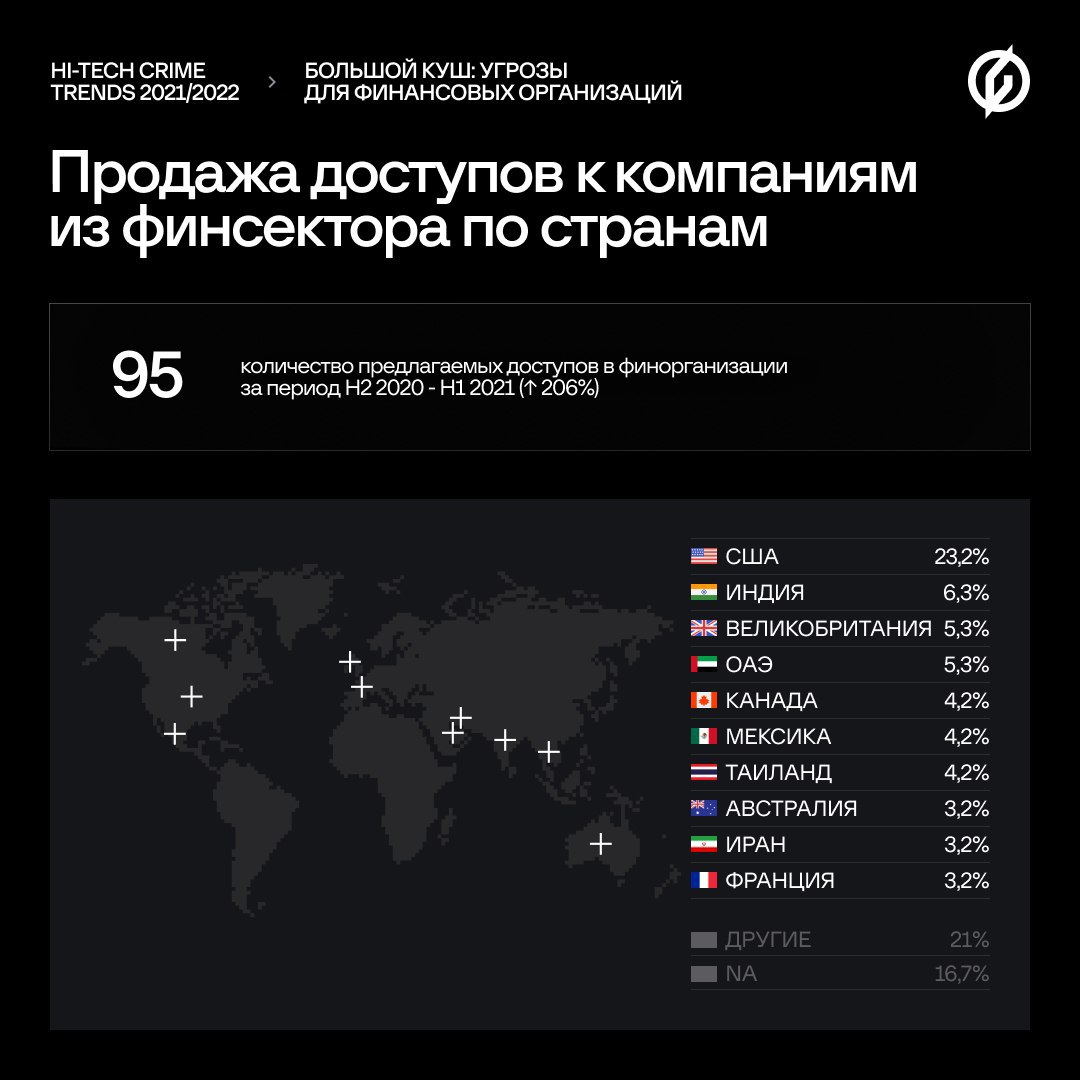

🎯Феноменальный успех шифровальщиков неразрывно связан с другим трендом — увеличением количества продавцов доступов в скомпрометированные сети. Количество продавцов на рынке доступов выросло с 18 до 47, а количество фактов продажи — с 31 до 95.

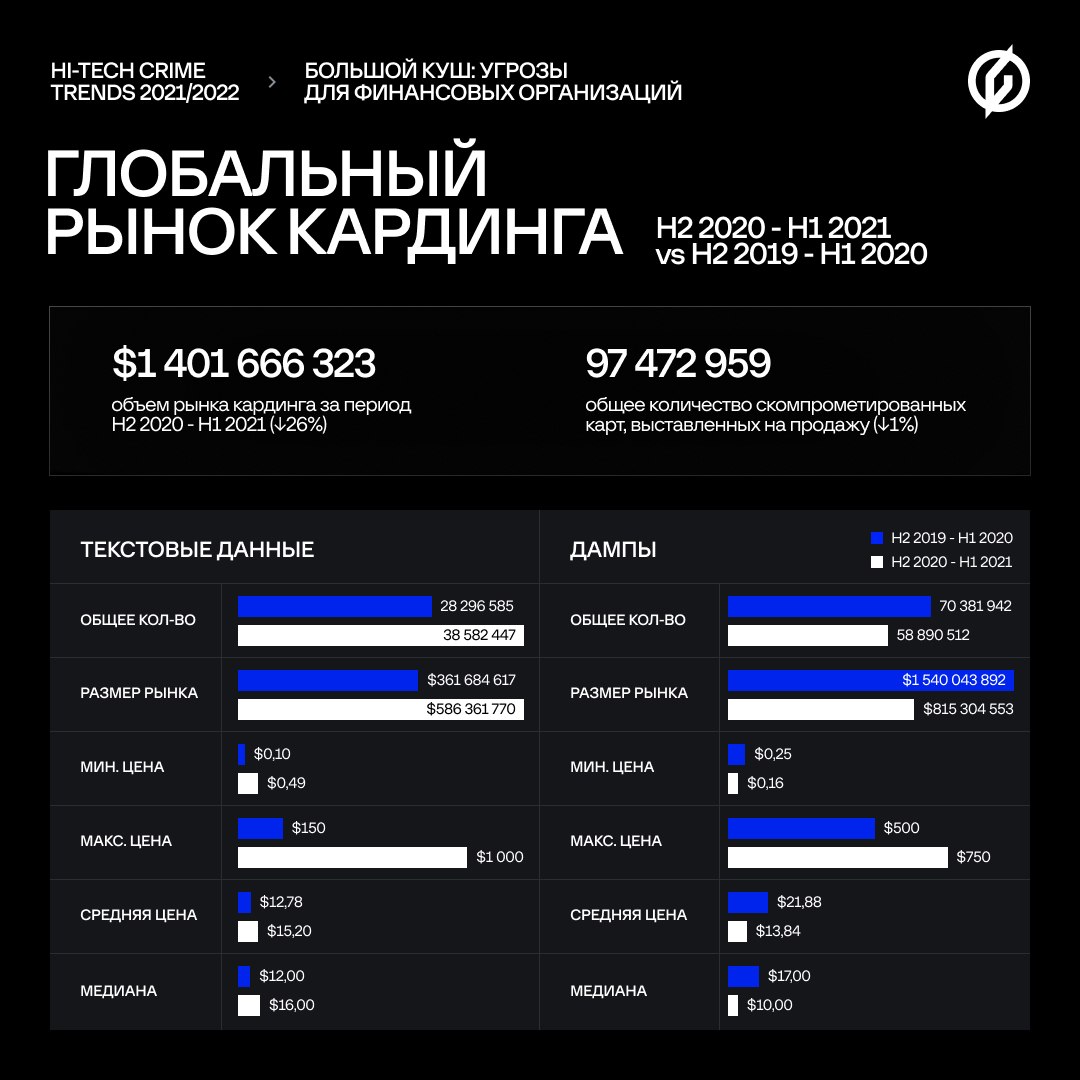

🕵️♀️Эксперты Group-IB оценили текущую ситуацию на рынке кардинга, проанализировав основные кардшопы — площадки, где продаются данные скомпрометированных банковских карт. Этот рынок несколько просел из-за закрытия крупнейшего кардшопа Joker’s Stash. Кроме того эксперты изучили рынок JS-снифферов, фишинговых и мошеннических партнерских программ.

🔹Вот еще несколько любопытных цифр и тенденций из свежего отчета:

📌80 000 банковских карт за исследуемый период были скомпрометированы с помощью JS-снифферов;

📌Появились три новых банковских трояна — Ghimob, активный в основном в Латинской Америке, FluBot — в Европе, и TeaBot (Anatsa), активный в Европе и в России;

📌Общая прибыль 70 фишинговых «партнерок» составила как минимум $10 000 000.

✅ Еще больше подробностей — в новом отчете, скачать его можно прямо сейчас 👈

«Большой куш. Угрозы для финсектора» — время скачать новый отчет!

🚀Как обещали, сегодня на орбиту выходит наш третий по счету отчет из пятитомного собрания Hi-Tech Crime Trends 2021/2022 — «Большой куш. Угрозы для финсектора». Скачать отчет можно уже сейчас, а мы пока коротко расскажем о том, что находится под обложкой 70-страничного исследования.

💰Финансовый сектор традиционной является самой привлекательной мишенью для киберпреступников и в первую очередь... конечно же программ-вымогателей. Специалисты Group-IB Threat Intelligence фиксируют более чем двукратный рост количества атак с использованием шифровальщиков на финансовые организации. Большинство пострадавших компаний расположены в США, Канаде и Великобритании, чаще всего подобные атаки проводили группы REvil, Conti и Avaddon.

🎯Феноменальный успех шифровальщиков неразрывно связан с другим трендом — увеличением количества продавцов доступов в скомпрометированные сети. Количество продавцов на рынке доступов выросло с 18 до 47, а количество фактов продажи — с 31 до 95.

🕵️♀️Эксперты Group-IB оценили текущую ситуацию на рынке кардинга, проанализировав основные кардшопы — площадки, где продаются данные скомпрометированных банковских карт. Этот рынок несколько просел из-за закрытия крупнейшего кардшопа Joker’s Stash. Кроме того эксперты изучили рынок JS-снифферов, фишинговых и мошеннических партнерских программ.

🔹Вот еще несколько любопытных цифр и тенденций из свежего отчета:

📌80 000 банковских карт за исследуемый период были скомпрометированы с помощью JS-снифферов;

📌Появились три новых банковских трояна — Ghimob, активный в основном в Латинской Америке, FluBot — в Европе, и TeaBot (Anatsa), активный в Европе и в России;

📌Общая прибыль 70 фишинговых «партнерок» составила как минимум $10 000 000.

✅ Еще больше подробностей — в новом отчете, скачать его можно прямо сейчас 👈

2021 December 14

#3DSecure

Сорвали банк: онлайн-мошенничество с фейковой платежной системой нанесло ущерб клиентам банков в 3,15 млрд. рублей

💰Group-IB оценила ущерб для клиентов российских банков от мошеннической схемы с использованием подложных платежных систем в 3,15 млрд. рублей. Об этом говорится в новом отчете Hi-Tech Crime Trends 2021/2022 “Большой куш. Угрозы для финсектора”, который анализирует актуальные киберугрозы для банков и финансовых организаций за период с H2 2020 — H1 2021.

🎯Круг пострадавших в этой схеме достаточно широк — это и клиенты банков, потерявшие свои деньги, и банки-эмитенты, одобрившие транзакцию, онлайн-сервисы или магазины, сайт которых подделали злоумышленники, и платежные системы, чьи бренды нелегально и без их ведома используются в мошеннической схеме, подчеркивают в Group-IB.

⚔️Мошенничество с имитацией страниц подтверждения платежа было впервые замечено специалистами Group-IB в конце 2020 года. Оно относится к так называемому Card-Not-Present-мошенничеству (CNP, операции по карте без ее присутствия). Ежедневно в России обманутыми пользователями осуществлялось 11 767 платежей, суммарно это 8,6 млн руб в день, что привело к ущербу в 3,15 млрд. руб за отчетный период.

🙈Опасность использования подложных платежных систем со страницей 3-D Secure состоит в том, что их достаточно сложно выявить, они часто содержат логотипы международных платежных систем Visa, MasterCard или российской МИР и не вызывают подозрений у покупателей, стремящихся быстро оформить покупку онлайн. При этом для банка-эмитента платеж его клиента выглядит легально, и в случае недовольства — клиенту будет крайне сложно вернуть свои деньги, которые он отправил мошенникам через якобы «настоящую» страницу 3-D Secure, подтвердив транзакцию проверочным кодом из СМС.

🕵️♀️Эксперты Group-IB призывают быть бдительными особенно в канун новогоднего ажиотажа вокруг онлайн-покупок.

Сорвали банк: онлайн-мошенничество с фейковой платежной системой нанесло ущерб клиентам банков в 3,15 млрд. рублей

💰Group-IB оценила ущерб для клиентов российских банков от мошеннической схемы с использованием подложных платежных систем в 3,15 млрд. рублей. Об этом говорится в новом отчете Hi-Tech Crime Trends 2021/2022 “Большой куш. Угрозы для финсектора”, который анализирует актуальные киберугрозы для банков и финансовых организаций за период с H2 2020 — H1 2021.

🎯Круг пострадавших в этой схеме достаточно широк — это и клиенты банков, потерявшие свои деньги, и банки-эмитенты, одобрившие транзакцию, онлайн-сервисы или магазины, сайт которых подделали злоумышленники, и платежные системы, чьи бренды нелегально и без их ведома используются в мошеннической схеме, подчеркивают в Group-IB.

⚔️Мошенничество с имитацией страниц подтверждения платежа было впервые замечено специалистами Group-IB в конце 2020 года. Оно относится к так называемому Card-Not-Present-мошенничеству (CNP, операции по карте без ее присутствия). Ежедневно в России обманутыми пользователями осуществлялось 11 767 платежей, суммарно это 8,6 млн руб в день, что привело к ущербу в 3,15 млрд. руб за отчетный период.

🙈Опасность использования подложных платежных систем со страницей 3-D Secure состоит в том, что их достаточно сложно выявить, они часто содержат логотипы международных платежных систем Visa, MasterCard или российской МИР и не вызывают подозрений у покупателей, стремящихся быстро оформить покупку онлайн. При этом для банка-эмитента платеж его клиента выглядит легально, и в случае недовольства — клиенту будет крайне сложно вернуть свои деньги, которые он отправил мошенникам через якобы «настоящую» страницу 3-D Secure, подтвердив транзакцию проверочным кодом из СМС.

🕵️♀️Эксперты Group-IB призывают быть бдительными особенно в канун новогоднего ажиотажа вокруг онлайн-покупок.

2021 December 15

#АРМКБР #MoneyTaker

MoneyTaker снова в бою: группа атаковала АРМ КБР впервые с 2018 года

💰После трехлетнего перерыва в России вновь стали актуальны атаки на АРМ КБР — автоматизированное рабочее место клиента Банка России. В начале 2021 года, предположительно, группа MoneyTaker совершила хищение в одном из российских банков. Об этом говорится в новом отчете Hi-Tech Crime Trends 2021/2022 “Большой куш. Угрозы для финсектора”, который анализирует актуальные киберугрозы для банков и финансовых организаций за период с H2 2020 — H1 2021.

🧟♂️Напомним, что в 2016-2019 гг. группа MoneyTaker совершала атаки на АРМ КБР и системы карточного процессинга в Великобритании, Гонконге, США, Украине и России. В июле 2018 года Group-IB заявляла, что группа стоит за атакой на ПИР Банк — деньги были выведены через АРМ КБР веерной рассылкой на пластиковые карты физических лиц в 17 банках из топ-50, большая часть была обналичена уже в ночь хищения.

🕵️♀️В феврале 2021 специалисты Лаборатории компьютерной криминалистики Group-IB были привлечены к реагированию на инцидент в одном из российских банков, где атакующие смогли получить доступ к системе межбанковских переводов АРМ КБР. Атака началась еще в июне 2020 года через компрометацию аффилированной с банком компании. За месяц атакующие получили доступ к сети банка. Полгода они исследовали сеть и в феврале 2021 года похитили цифровые ключи, и использовали их для подписания платежей, проходящих через транспортный шлюз Банка России. Изучив тактики, техники и процедуры (TTPs) киберпреступников, эксперты Group-IB предположили, что за атакой может стоять преступная группа MoneyTaker.

👉 Дмитрий Волков, CEO Group-IB, сказал РБК, что риск повторения атак на АРМ КБР существует, но он не так высок, как в 2017–2018 годах, когда целевые атаки на банки проводились ежемесячно. По его словам, этому способствовала большая работа в сфере кибербезопасности самих банков, регулятора и правоохранительных органов, в результате которой проводить такие атаки для злоумышленников стало невыгодно и рискованно. Реальной угрозой для банковского сектора в будущем являются атаки операторов программ-шифровальщиков, подчеркнул Волков.

MoneyTaker снова в бою: группа атаковала АРМ КБР впервые с 2018 года

💰После трехлетнего перерыва в России вновь стали актуальны атаки на АРМ КБР — автоматизированное рабочее место клиента Банка России. В начале 2021 года, предположительно, группа MoneyTaker совершила хищение в одном из российских банков. Об этом говорится в новом отчете Hi-Tech Crime Trends 2021/2022 “Большой куш. Угрозы для финсектора”, который анализирует актуальные киберугрозы для банков и финансовых организаций за период с H2 2020 — H1 2021.

🧟♂️Напомним, что в 2016-2019 гг. группа MoneyTaker совершала атаки на АРМ КБР и системы карточного процессинга в Великобритании, Гонконге, США, Украине и России. В июле 2018 года Group-IB заявляла, что группа стоит за атакой на ПИР Банк — деньги были выведены через АРМ КБР веерной рассылкой на пластиковые карты физических лиц в 17 банках из топ-50, большая часть была обналичена уже в ночь хищения.

🕵️♀️В феврале 2021 специалисты Лаборатории компьютерной криминалистики Group-IB были привлечены к реагированию на инцидент в одном из российских банков, где атакующие смогли получить доступ к системе межбанковских переводов АРМ КБР. Атака началась еще в июне 2020 года через компрометацию аффилированной с банком компании. За месяц атакующие получили доступ к сети банка. Полгода они исследовали сеть и в феврале 2021 года похитили цифровые ключи, и использовали их для подписания платежей, проходящих через транспортный шлюз Банка России. Изучив тактики, техники и процедуры (TTPs) киберпреступников, эксперты Group-IB предположили, что за атакой может стоять преступная группа MoneyTaker.

👉 Дмитрий Волков, CEO Group-IB, сказал РБК, что риск повторения атак на АРМ КБР существует, но он не так высок, как в 2017–2018 годах, когда целевые атаки на банки проводились ежемесячно. По его словам, этому способствовала большая работа в сфере кибербезопасности самих банков, регулятора и правоохранительных органов, в результате которой проводить такие атаки для злоумышленников стало невыгодно и рискованно. Реальной угрозой для банковского сектора в будущем являются атаки операторов программ-шифровальщиков, подчеркнул Волков.

2021 December 16

#CyberCrimeCon21 #HiTechCrimeTrends #APT

⚔️Четвертый том глобального исследования Hi-Tech Crime Trends 2021/2022 — «С позиции силы. Атаки прогосударственных хакеров» запущен в стелз-режиме — его не будет в публичном доступе. Отчет появится только на радарах у клиентов Group-IB Threat Intelligence&Attribution и тех, кто прямо сейчас получит демо-доступ к системе.

👉Давайте приоткроем завесу тайны и расскажем о некоторых темах отчета:

🔹Обнаружено 11 новых APT-групп, специализирующихся на кибершпионаже. Две из них — Dark Halo и HAFNIUM — провели наиболее масштабные операции.

🔹Одним из трендов стало использование APT-группами руткитов и уязвимостей, позволяющих скомпрометировать BIOS/UEFI и захватить контроль над системой.

🔹Переход на 5G стал толчком к активизации шпионских кампаний в рамках конкурентной борьбы за новые рынки в Юго-Восточной Азии, Европе и США.

🔹Количество атак на ИТ-компании растет — часто они являются плацдармом для supply chain атак для дальнейшей компрометации их клиентов.

⚔️Четвертый том глобального исследования Hi-Tech Crime Trends 2021/2022 — «С позиции силы. Атаки прогосударственных хакеров» запущен в стелз-режиме — его не будет в публичном доступе. Отчет появится только на радарах у клиентов Group-IB Threat Intelligence&Attribution и тех, кто прямо сейчас получит демо-доступ к системе.

👉Давайте приоткроем завесу тайны и расскажем о некоторых темах отчета:

🔹Обнаружено 11 новых APT-групп, специализирующихся на кибершпионаже. Две из них — Dark Halo и HAFNIUM — провели наиболее масштабные операции.

🔹Одним из трендов стало использование APT-группами руткитов и уязвимостей, позволяющих скомпрометировать BIOS/UEFI и захватить контроль над системой.

🔹Переход на 5G стал толчком к активизации шпионских кампаний в рамках конкурентной борьбы за новые рынки в Юго-Восточной Азии, Европе и США.

🔹Количество атак на ИТ-компании растет — часто они являются плацдармом для supply chain атак для дальнейшей компрометации их клиентов.

#MoneyTaker

«Украденные миллиарды. Как охраняется банковский капитал?»

✅Уже завтра, 17 декабря, Дмитрий Волков, CEO Group-IB, участвует в пресс-конференции «Украденные миллиарды. Как охраняется банковский капитал?».

💰Новость о том, как хакерская группировка MoneyTaker после длительного затишья вновь атаковала российский банк и вывела деньги через автоматизированное рабочее место клиента Банка России (АРМ КБР), вызвала переполох в банковском сообществе, и многочисленные вопросы у журналистов:

📌Как повлияет данная ситуация на доверие к банкам?

📌Какую ответственность несут банки перед клиентами за сохранность средств?

📌Как работает страховка, которую предлагают банки?

📌Как выглядит статистика по киберпреступлениям в финансовом секторе?

📌Итоги года для банковской сферы, и чего можно ожидать от 2022 года?

🕵️♀️Участники пресс-конференции — Гарегин Тосунян, президент Ассоциации российских банков, Сергей Голованов, главный эксперт «Лаборатории Касперского» и Дмитрий Волков, CEO Group-IB,— ответят на эти и другие вопросы, которые, кстати можно задать тут. Мероприятие начнется в 14.00 на площадке «Национальной Службы Новостей».

UPD: Онлайн-трансляцию можно будет посмотреть на сайте ☝️

«Украденные миллиарды. Как охраняется банковский капитал?»

✅Уже завтра, 17 декабря, Дмитрий Волков, CEO Group-IB, участвует в пресс-конференции «Украденные миллиарды. Как охраняется банковский капитал?».

💰Новость о том, как хакерская группировка MoneyTaker после длительного затишья вновь атаковала российский банк и вывела деньги через автоматизированное рабочее место клиента Банка России (АРМ КБР), вызвала переполох в банковском сообществе, и многочисленные вопросы у журналистов:

📌Как повлияет данная ситуация на доверие к банкам?

📌Какую ответственность несут банки перед клиентами за сохранность средств?

📌Как работает страховка, которую предлагают банки?

📌Как выглядит статистика по киберпреступлениям в финансовом секторе?

📌Итоги года для банковской сферы, и чего можно ожидать от 2022 года?

🕵️♀️Участники пресс-конференции — Гарегин Тосунян, президент Ассоциации российских банков, Сергей Голованов, главный эксперт «Лаборатории Касперского» и Дмитрий Волков, CEO Group-IB,— ответят на эти и другие вопросы, которые, кстати можно задать тут. Мероприятие начнется в 14.00 на площадке «Национальной Службы Новостей».

UPD: Онлайн-трансляцию можно будет посмотреть на сайте ☝️

2021 December 17

🖥Прямо сейчас на YouTube-канале «Национальной службы новостей» началась прямая трансляция пресс-конференции «Украденные миллиарды. Как охраняется банковский капитал?». Кроме Дмитрия Волкова, CEO Group-IB, на встречу приглашены Гарегин Тосунян, президент Ассоциации российских банков, Сергей Голованов, главный эксперт «Лаборатории Касперского» — гости ответят на вопросы о целевых атаках на банки, программах-вымогателях, финансовом мошенничестве, страховании вкладов от киберрисков.